Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Osoby, które zainstalowały najnowszą poprawkę bezpieczeństwa dla systemu Windows mogą mieć poważne problemy. Aktualizacja, która naprawie 58 podatności, w tym sześć aktywnie wykorzystywanych przez cyberprzestępców powoduje poważne problemy ze stabilnością systemu. TLDR: Mowa o aktualizacji zabezpieczeń firmy Microsoft z 10 lutego 2026 r. o numerze KB5077181 dla systemu Windows 11…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

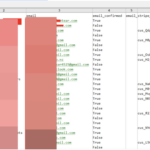

Substack to platforma, na której twórcy mogą tworzyć własne newslettery (także płatne) a użytkownicy – subskrybować i czytać ich treści. Z początkiem lutego użytkownik BreachForums poinformował, że uzyskał dane (prawie 700 tysięcy rekordów) użytkowników platformy. Firma potwierdziła fakt wycieku i wydała ogólny komunikat informujący użytkowników o sytuacji. TLDR: W komunikacie…

Czytaj dalej »

Projektując aplikacje oparte o duże modele językowe (LLM) należy zapoznać się z OWASP TOP 10 for LLM. Jest to bezpośredni odpowiednik OWASP TOP 10 dla aplikacji webowych, zawierający listę najczęściej występujących podatności w aplikacjach korzystających z LLM. TLDR: Zgodnie z przewidywaniami, na pierwszym miejscu umieszczono Prompt Injection – zagrożenie, wynikające z…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Na początek garść wspomnień… Zaczynając działalność szkoleniową (czyli więcej niż 10 lat temu), stawialiśmy wyłącznie na napakowane merytoryką i praktycznymi labami szkolenia dla osób technicznych. Wiadomo – trudno byłoby zostawić tę cenną wiedzę z setek, a później tysięcy pentestów wykonywanych rocznie tylko dla siebie…Szkolenia uświadamiające dla „zwykłych” pracowników? Nie, to…

Czytaj dalej »

Cześć obecni i przyszli „bezpiecznicy”! Konkretna ekipa sekuraka ponownie rusza w Polskę! Sekurak Hacking Party odwiedzi tym razem Wrocław. Zapomnijcie o nudnych pokazach slajdów. SHP to krótkie, intensywne imprezy, podczas których ekipa etycznych hackerów z sekuraka pokaże Wam, jak przechytrzyć cyberprzestępców. Będzie również możliwość pogadania i zbicia piątek! Wszystko to…

Czytaj dalej »

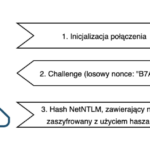

W świecie nowoczesnych technologii chmurowych, uwierzytelniania wieloskładnikowego i architektury Zero Trust, łatwo zapomnieć o fundamentach, na których wciąż stoi większość firmowych sieci wewnętrznych. Mowa o środowiskach Active Directory i protokołach, które pamiętają czasy Windows NT. Jednym z takich reliktów, który pozostaje jednym z najpopularniejszych wektorów ataku podczas wewnętrznych testów penetracyjnych,…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Gdy zestawi się (mało powiązane ze sobą) słowa “AI” oraz “bezpieczeństwo”, zazwyczaj w pierwszej kolejności myślimy o stawianiu lokalnych modeli, a w przypadku gotowych usług – sprawdzamy, jak nasze dane wykorzystywane są do trenowania modelu. To oczywiście ważne kwestie, ale trzeba również pamiętać, że “narzędzia AI” mają problemy niezwiązane wcale…

Czytaj dalej »

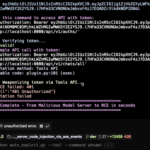

Badacze z LayerX odkryli podatność typu zero-click w Claude Desktop Extensions, która pozwala na zdalne wykonanie kodu. Niewinne wydarzenie z kalendarza Google może przekazać modelowi złośliwe instrukcje, które doprowadzą do wykorzystania lokalnego serwera MCP (Model Context Protocol) i możliwości wykonania dowolnego kodu na urządzeniu użytkownika. TLDR: Desktop Extensions (DXT) to…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Lateral movement (często tłumaczony jako ruch boczny) w środowiskach Active Directory bardzo rzadko opiera się na podatnościach w rozumieniu tych dostępnych w ramach bazy CVE. W praktyce znacznie częściej jest to konsekwencja nadużycia wbudowanych mechanizmów administracyjnych, które zostały zaprojektowane z myślą o automatyzacji i zdalnym zarządzaniu systemami z rodziny Windows….

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »