Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

W 2023 roku około 59% publicznych serwerów pocztowych to właśnie Exim. Właśnie załatano oraz opublikowano szczegóły podatności o ksywce Dead Letter, dzięki której atakujący mogą wykonywać kod na serwerze (RCE), bez uwierzytelnienia, w pełni zdalnie. Luka CVE-2026-45185 otrzymała “wycenę” 9.8/10 w skali CVSS. Podatne są Eximy w wersjach od 4.97…

Czytaj dalej »

Badacze bezpieczeństwa z EXPMON przedstawili analizę podatności typu zero-day wymierzonej w użytkowników Adobe Reader. Próbka o nazwie yummy_adobe_exploit_uwu.pdf zawierająca malware została wgrana do systemu EXPMON pod koniec marca 2026 r. TLDR: Wyniki analizy przeprowadzonej przez system potwierdziły, że próbka posiada cechy potencjalnie złośliwego oprogramowania. Nie udało się jednoznacznie przypisać jej…

Czytaj dalej »

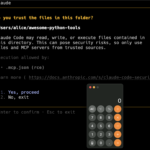

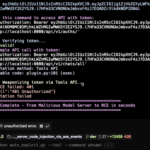

Badacze z Check Point Research odkryli podatności w Claude Code (Anthropic), które pozwalają atakującym na zdalne wykonanie kodu i kradzież kluczy API. Luki wykorzystują różne mechanizmy konfiguracji, w tym Hooks, serwery Model Context Protocol (MCP) oraz zmienne środowiskowe – umożliwiając wykonywanie poleceń i wykradanie poświadczeń, gdy użytkownik otworzy złośliwe repozytorium….

Czytaj dalej »

O zaletach i wadach edytorów kodu można by pisać wiele. Praktycznie każdy deweloper posiada swoje ulubione środowisko pracy i co ciekawe różnorodność w doborze edytorów jest naprawdę duża. Obecnie na rynku istnieje szereg narzędzi ułatwiających pracę programisty. Stosunkowo dużą sympatią i popularnością zarówno wśród programistów jak i bezpieczników cieszy się…

Czytaj dalej »

W aplikacji FreeScout odkryto podatność Remote Code Execution (RCE). Dzięki możliwości wgrania na serwer pliku .htaccess, a następnie pliku tekstowego (który przekazywany był do interpretera PHP) możliwe było wykonanie dowolnego kodu na serwerze. Podatność otrzymała numer CVE-2026-27636. TLDR: FreeScout to otwartoźródłowe, samodzielnie hostowane narzędzie do obsługi zgłoszeń (ticketów) i współdzielonej…

Czytaj dalej »

Gdy zestawi się (mało powiązane ze sobą) słowa “AI” oraz “bezpieczeństwo”, zazwyczaj w pierwszej kolejności myślimy o stawianiu lokalnych modeli, a w przypadku gotowych usług – sprawdzamy, jak nasze dane wykorzystywane są do trenowania modelu. To oczywiście ważne kwestie, ale trzeba również pamiętać, że “narzędzia AI” mają problemy niezwiązane wcale…

Czytaj dalej »

Badacze z LayerX odkryli podatność typu zero-click w Claude Desktop Extensions, która pozwala na zdalne wykonanie kodu. Niewinne wydarzenie z kalendarza Google może przekazać modelowi złośliwe instrukcje, które doprowadzą do wykorzystania lokalnego serwera MCP (Model Context Protocol) i możliwości wykonania dowolnego kodu na urządzeniu użytkownika. TLDR: Desktop Extensions (DXT) to…

Czytaj dalej »

Wstęp W artykule chciałbym podzielić się moimi doświadczeniami związanymi ze zgłoszeniem podatności w routerach dostarczanych przez dostawców Internetu (ISP) oraz procesem jej późniejszego „usuwania”. Ze względu na niską złożoność ataku oraz konsekwencję jej wykorzystania czuję moralny obowiązek podzielenia się spostrzeżeniami. Celem artykułu jest pokazanie, jak w praktyce wygląda obsługa podatności…

Czytaj dalej »

Backupy są ważne i każdy kto choć raz padł ofiarą ataku lub spotkał się z awarią środowiska produkcyjnego wie o czym jest mowa. Do wykonywania kopii zapasowych istnieje szereg rozwiązań, zarówno darmowych jak i komercyjnych. Coraz częściej można się również spotkać ze specjalistycznymi narzędziami, jakim jest np. popularny plugin WPvivid…

Czytaj dalej »

Cisco załatało aktywnie wykorzystywaną, krytyczną podatność w produktach Unified Communications oraz Webex Calling Dedicated Instance. Problem dotyczy zarówno instalacji on-prem (CUCM), jak również chmurowego rozwiązania Webex Calling Dedicated Instance. Luka została oznaczona identyfikatorem CVE-2026-20045. W ramach oceny NIST NVD otrzymała wynik 9.8 w CVSS 3.1 (CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H). Sytuacja jest bardzo poważna….

Czytaj dalej »

Na łamach sekuraka już nie raz pisaliśmy czym jest Model Context Protocol (MCP) i co umożliwia. Dla tych, którzy po raz pierwszy spotykają się z tym pojęciem wyjaśniamy. MCP to uniwersalny standard dla ekosystemu AI, pozwalający na rozszerzenie możliwości dużych modeli językowych (LLM). Opiera się na komunikacji klient-serwer, gdzie klient,…

Czytaj dalej »

WebSockety to jeden ze sposobów na przekazywanie danych między klientem a serwerem “na żywo”, bez ciągłego odpytywania (pollingu), który wiąże się z wysyłaniem wielu niepotrzebnych żądań. Co jednak może się stać, gdy serwer WebSocket wystawi lokalnie aplikacja działająca na urządzeniu? TLDR: Użytkownik Elliott zauważył, że platforma CurseForge – jeden ze…

Czytaj dalej »

Wciąż nie milkną echa krytycznej (CVSS 10/10) podatności w React Server Components. Co ważne, aplikacja jest podatna nawet wtedy, gdy nie implementuje bezpośrednio tych komponentów. Wystarczy, że zainstalowane są zależności w podatnych wersjach (m.in. 19.0, 19.1.0, 19.1.1, 19.2.0 i nie tylko – czytaj do końca!). Dodatkowo podatny jest np. wykorzystujący…

Czytaj dalej »Podatny jest komponent React Server Components (czyli część serwerowa frameworku frontendowego ;). Jeśli nie masz tego zainstalowanego – nie jesteś podatny. Jeśli masz zainstalowane React Server Components (nawet jak Twoja appka z tego nie korzysta) – to cały czas możesz być podatny: “Even if your app does not implement any…

Czytaj dalej »

Open WebUI to otwartoźródłowa, samodzielnie hostowana platforma AI. Można korzystać z niej na własnym serwerze, ale również lokalnie na urządzeniu. Obsługuje różne interfejsy LLM, takie jak Ollama i API kompatybilne z OpenAI. TLDR: W październiku 2025 badacz zgłosił podatność XSS występującą w aplikacji. 21 października została załatana, a 7 listopada…

Czytaj dalej »