Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Developerzy Cacti nie mają łatwego życia, a ich framework gości na naszych łamach nie po raz pierwszy. Tym razem stało się to za sprawą kilku krytycznych podatności, które zostały załatane w wersji 1.2.27 wydanej 13.05.2024. Najwyżej wyceniono dwie podatności prowadzące bezpośrednio do RCE (kolejno: CVE-2024-25641 zostało wycenione na 9.1/10 punktów,…

Czytaj dalej »

Piątkowy wieczór to ulubiony czas administratorów oraz badaczy bezpieczeństwa. Zgłoszenia w tym czasie są chyba najbardziej frustrujące a z drugiej strony, początek weekendu to ulubiony czas hackerów na zabawę w bug bounty. Tym razem użytkownik portalu Twitter/X @Yanir_, opublikował krótki wpis oraz post na blogu w którym opisuje jak był…

Czytaj dalej »

Każdy zespół bezpieczeństwa lubi otrzymać zgłoszenie podatności w piątek po 17. Tym razem autor znaleziska (@Creastery) opisuje szczegóły podatności, którą odnalazł w okolicach Świąt Bożego Narodzenia 2023, odrywając zespół reagowania na incydenty od makowca. Użytkownicy GitHuba mogli trafić na ogłoszenie, w którym informowano że sekrety, takie jak klucze API itd….

Czytaj dalej »

Od kilku dni krążyły pogłoski o rzekomym ataku RCE (Remote Code Execution) w kliencie komunikatora Telegrama dla komputerów z Windows. Okazały się prawdziwe, mimo pierwotnych zaprzeczeń ze strony twórców Telegrama. Przyczyną błędu była literówka w kodzie, dokładnie na liście rozszerzeń zawierających listę plików wykonywalnych. Na szczęście wykorzystanie podatności wymaga zarówno interakcji ze strony…

Czytaj dalej »

Jeśli jesteście właścicielami starszego modelu urządzenia typu NAS firmy D-Link, przeczytajcie koniecznie – nie mamy dla Was dobrych wiadomości. Nowy użytkownik GitHuba netsecfish (konto założone dwa tygodnie temu, posiadające jednego obserwującego oraz trzy publiczne repozytoria) udostępnił informację o podatności dotykającej wielu starszych urządzeń D-Linka z linii dysków sieciowych. Luka sklasyfikowana…

Czytaj dalej »

Nie wygląda na to, aby popularność na to, co powszechnie określane jest skrótem AI, w nadchodzących miesiącach miały ulec zmianie. Od początku przyglądamy się oraz prowadzimy własne badania w zakresie modeli i ich wpływu na bezpieczeństwo użytkowników końcowych, systemów, na których są uruchamiane oraz środowisk deweloperskich. Możliwości i zagrożenia, wynikające…

Czytaj dalej »

Ostatnio pisaliśmy o serii podatności w systemie zarządzania treścią (CMS) Joomla o różnym stopniu krytyczności. Właśnie powstały łatki. Jedna z podatności ma wysoki poziom krytyczności. Kolejna z nich niesie ryzyko poważnych konsekwencji – może skutkować zdalnym wykonaniem kodu (RCE). Znalezione podatności to: Najpoważniejsze są dwie ostatnie podatności. CVE-2024-21725 otrzymało wysoki poziom krytyczności połączony…

Czytaj dalej »

Czytając ten opis od Microsoftu, można całkiem mocno się zestresować. Co my tutaj mamy? Czy wystarczy więc wysłanie do kogoś odpowiednio spreparowanego maila i Game Over? Wygląda na to, że nie jest aż tak źle. Nie jest też różowo. Nieco więcej szczegółów dostarcza świeże badanie od firmy Checkpoint. Czytamy tutaj,…

Czytaj dalej »

Fizyczne rozwiązania bezpieczeństwa takie jak np. VPNy i Firewalle to łakomy kąsek dla atakujących, w tym grup ransomware czy APT. Dlatego oprogramowanie na takie urządzenia to bardzo wdzięczny temat do researchu pod kątem bezpieczeństwa. Na blogu SSD Secure Disclosure pojawiło się podsumowanie opisujące (załataną już) podatność zdalnego wykonania kodu przez…

Czytaj dalej »

W marcu ubiegłego roku informowaliśmy o możliwości wykonania kodu bez uwierzytelnienia (unauth RCE) w aplikacji GoAnywhere MFT. Aby móc skutecznie wyeksploitować podatność, atakujący musiał mieć dostęp do portalu administracyjnego, który w większości przypadków dostępny będzie tylko w sieci wewnętrznej (wystawienie takiego panelu do Internetu nie jest dobrą praktyką). Wtedy podatność…

Czytaj dalej »

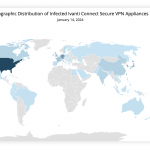

Systemy (serwery) VPN zazwyczaj są wystawione do Internetu (bo muszą), co jednak gdy ktoś zlokalizuje podatność umożliwiającą przejęcie serwera (urządzenia) VPN i to bez uwierzytelnienia? No może samo zlokalizowanie jeszcze niewiele zmienia, ale aktywna exploitacja już tak. Po tym wstępie przechodzimy do podatności, którą niedawno zaznaczaliśmy na sekuraku (dwa zero…

Czytaj dalej »

O problemie aktywnej exploitacji ostrzega organizacja CISA. Chodzi przede wszystkim o krytyczną podatność CVE-2023-29357, której techniczny opis został opublikowany w zeszłym roku. W czym problem? Można ominąć uwierzytelnienie do Sharepointa używając tokenu JWT z algorytmem none, czyli używając nagłówka JWT: {“alg”: “none”} Payload tokenu wygląda mniej więcej tak (można wpisać…

Czytaj dalej »

Barracuda Email Security Gateway (ESG) to rozwiązanie enterprise do filtrowania poczty przychodzącej. Upraszczając, to połączenie firewalla i antywirusa, które ma chronić klientów przed otrzymywaniem niechcianej poczty (spamu, phishingu) oraz zapewnić ciągłość działania poczty czy poufność przesyłanych informacji. Już w drugim kwartale 2023 roku, Mandiant donosił o wykryciu, we współpracy z…

Czytaj dalej »

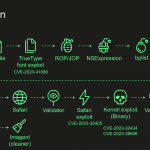

Czy samo otwarcie PDFa może cokolwiek zainfekować? Najczęściej nie. Czy samo wysłanie PDFa może cokolwiek zainfekować? Tym bardziej nie! Jednak ta historia to wyjątek od wyjątku. Badacze z Kasperskiego analizowali przez ~pół roku skuteczny, praktycznie niewidzialny atak na firmowe iPhone-y. Od strony atakującego-infekującego sprawa była prosta (tzn. prosta w momencie…

Czytaj dalej »

WordPress to jeden z najpopularniejszych silników do zarządzania treścią. O ile krytyczne błędy w samym silniku zdarzają się coraz rzadziej, o tyle platforma ta umożliwia korzystanie z wielu pomocnych pluginów, co zwiększa powierzchnię ataku. 11 grudnia na Wordfence opublikowany został krytyczny błąd, zgłoszony w ramach programu bug bounty. Podatność zlokalizowana…

Czytaj dalej »