Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

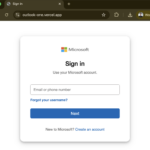

Badacze z Guardio odkryli atak phishingowy na użytkowników Facebooka. A właściwie całą serię różnych ataków, w których sprytnie wykorzystano nieszkodliwe i wiarygodne narzędzia/usługi takie jak Netlify, Vercel, Canva i AppSheet. TLDR: Wszystko zaczynało się od maila, którego otrzymało wielu właścicieli kont Facebook Business: “Your Facebook account has been flagged for…

Czytaj dalej »

Badacze bezpieczeństwa z CTM360 opublikowali raport zawierający szczegóły kampanii wymierzonej w użytkowników Telegrama. Złośliwa infrastruktura, nazwana przez analityków FEMITBOT jest dystrybuowana za pomocą Telegram Mini Apps, czyli lekkich aplikacji webowych osadzonych wewnątrz komunikatora. Ich głównym przeznaczeniem jest wsparcie użytkownika poprzez oferowanie m.in. narzędzi biznesowych, obsługę płatności, portfele kryptowalutowe dostosowane stylem…

Czytaj dalej »

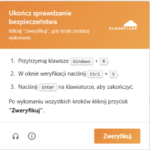

Mechanizm CAPTCHA to nic innego jak proste zadania polegające na przepisaniu zniekształconych wyrazów, zaznaczeniu niepasujących elementów lub odpowiednim ustawieniu brakującego obrazka. Stał się na tyle popularny i powszechny, że wykonujemy go niemal mechanicznie bez większego zastanowienia. Rozwiązujemy zadanie, zaznaczamy checkbox (o ile taki istnieje), że “jesteśmy człowiekiem” i czekamy na…

Czytaj dalej »

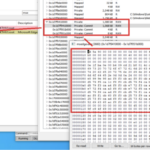

Analitycy z Malwarebytes ostrzegają przed nowymi kampaniami, które łączy wspólny mianownik – infostealer ochrzczony przez badaczy jako NWHStealer. Malware jest dostarczany do użytkowników na wiele różnych sposobów: od zmodyfikowanych instalatorów ProtonVPN, OhmGraphite, Pachtop, HardwareVisualizer, po mody do gier (Xeno). Jak widać cyberprzestępcy żerują na zaufaniu użytkowników do popularnych produktów, przez…

Czytaj dalej »

Mail przychodzi z nietypowego adresu. Prowadzi do strony z “instalatorem DocuSign”, który jest zainfekowany. Obecnie 14 detekcji na Virustotal (w większości egzotyczne silniki).

Czytaj dalej »

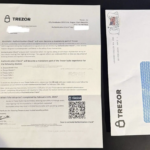

Myli się ten, kto uważa, że pozostawanie off-line może zagwarantować bezpieczeństwo. Na pewno nie jest tak w świecie kryptowalut. Ostatnia kampania przypuszczona na użytkowników portfeli sprzętowych Trezor i Ledger bezlitośnie zadaje kłam temu twierdzeniu. TLDR: Sprzętowe portfele kryptowalutowe to fizyczne urządzenia zaprojektowane do bezpiecznego przechowywania prywatnych kluczy i do bezpiecznego…

Czytaj dalej »

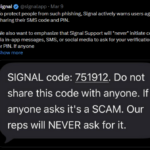

Komunikatory internetowe takie jak Signal oraz WhatsApp są często wykorzystywane przez grupy APT w prowadzonych kampaniach cyberprzestępczych. To właśnie za ich pośrednictwem atakujący nawiązują kontakt z celem, aby wyłudzić poświadczenia logowania czy też podjąć działania zmierzające do przejęcia konta użytkownika. Biorąc pod uwagę skalę ataków oraz ich skuteczność, mogłoby się…

Czytaj dalej »

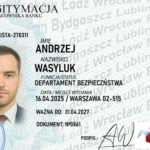

Paweł podesłał nam historię oszukania swojego taty na ~80000zł. W ramach całego procederu, w pewnej chwili została przesłana do ofiary taka “legitymacja” należąca rzekomo do pracownika departamentu bezpieczeństwa banku. Oczywiście w celu zmylenia ofiary, że rozmawia z prawdziwym pracownikiem banku. Wprawne oko wyłapie, że zostało to wygenerowane przez AI, ale…

Czytaj dalej »

Tym razem chodzi o stronę gminy Długołęka. Nasz czytelnik poinformował nas o takim incydencie: wchodzisz na stronę gmina[.]dlugoleka[.]pl i od razu pojawia się prośba o potwierdzenie, że jesteś człowiekiem: No dobra, nie ma tu nic podejrzanego, klikamy dalej a tu coś takiego: W momencie kliknięcia checkboxu na poprzednim zdjęciu, zainfekowana…

Czytaj dalej »

Badacze bezpieczeństwa z Koi zidentyfikowali złośliwy dodatek do Microsoft Outlook. Przypadek jest jednak o tyle ciekawy, że twórca rozszerzenia wcale nie jest atakującym. TLDR: W 2022 roku w Microsoft Office Add-in Store pojawiło się narzędzie do planowania spotkań – AgreeTo. Zdobyło pewne grono użytkowników, ale po jakimś czasie jego autor…

Czytaj dalej »

Kampanie phishingowe wymierzone w użytkowników komunikatorów internetowych nie są nowością. Praktycznie codziennie otrzymujemy ostrzeżenia, żeby nie klikać w podejrzane linki i nie udostępniać swoich prywatnych danych. Mimo to cyberprzestępcy doskonalą swoje metody, aby zwiększyć swoją wiarygodność. W ten sposób próbują uśpić naszą czujność i zmanipulować nas do wykonania konkretnych czynności….

Czytaj dalej »

Ostatnio po sieci krąży taki e-mail: Od razu widać, że sporo rzeczy tutaj się nie zgadza: OK, możecie się zastanawiać – ale o co chodzi z tym nadawcą w prawidłowej domenie? Podejrzewam, że odbiorca tego maila (jego system pocztowy) nie sprawdza, czy nadawca nie został podrobiony (jak otrzymamy oryginał tego…

Czytaj dalej »

Deepfake przestał być eksperymentem badawczym i ciekawostką z laboratoriów AI. W ciągu ostatnich kilku lat stał się narzędziem realnego wpływu: politycznego, finansowego i informacyjnego. W tym zestawieniu zobaczysz dziesięć przypadków deepfake’ów, które miały mierzalny wpływ na rzeczywistość – od mediów społecznościowych, przez procesy wyborcze, po rynki finansowe. Ranking jest ułożony…

Czytaj dalej »

Badacze bezpieczeństwa z ReliaQuest wykryli nową kampanię phishingową, w której atakujący wykorzystują platformę LinkedIn do dostarczenia złośliwego oprogramowania. Nie byłoby w tym nic nadzwyczajnego, gdyby nie fakt, że cyberprzestępcy wybrali za cel kadrę zarządzającą oraz administratorów IT, którzy z próbami oszustwa spotykają się na co dzień. TLDR: Co więcej, wykorzystany…

Czytaj dalej »

Portale społecznościowe są często wybierane przez atakujących jako źródło dystrybucji malware. Cyberprzestępcy korzystając z reklam rozsyłają treści, które pod pozorem darmowych narzędzi, sensacyjnych materiałów wideo czy też zaskakujących promocji nakłaniają użytkowników do kliknięcia w link. Dalszy scenariusz ataku możemy sobie łatwo wyobrazić. Przejęcie konta, masowe wyłudzanie “na Blika”, utrata dostępu…

Czytaj dalej »