Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z CTM360 opublikowali raport zawierający szczegóły kampanii wymierzonej w użytkowników Telegrama. Złośliwa infrastruktura, nazwana przez analityków FEMITBOT jest dystrybuowana za pomocą Telegram Mini Apps, czyli lekkich aplikacji webowych osadzonych wewnątrz komunikatora. Ich głównym przeznaczeniem jest wsparcie użytkownika poprzez oferowanie m.in. narzędzi biznesowych, obsługę płatności, portfele kryptowalutowe dostosowane stylem do interfejsu Telegrama.

TLDR:

Co istotne, nie trzeba ich instalować, są uruchamiane wewnątrz platformy, co mogłoby dawać fałszywe poczucie bezpieczeństwa. Można by naiwnie założyć, że skoro aplikacja działa wewnątrz Telegrama, to na pewno została zweryfikowana oraz można z niej bez obaw korzystać. Nic bardziej mylnego.

Aplikacje dostępne w komunikatorze mogą zostać napisane praktycznie przez każdego bez większej weryfikacji ich bezpieczeństwa. Ta elastyczność została brutalnie wykorzystana przez cyberprzestępców, pozwalając im na niemal dowolne serwowanie złośliwej zawartości pod przykrywką legalnych narzędzi.

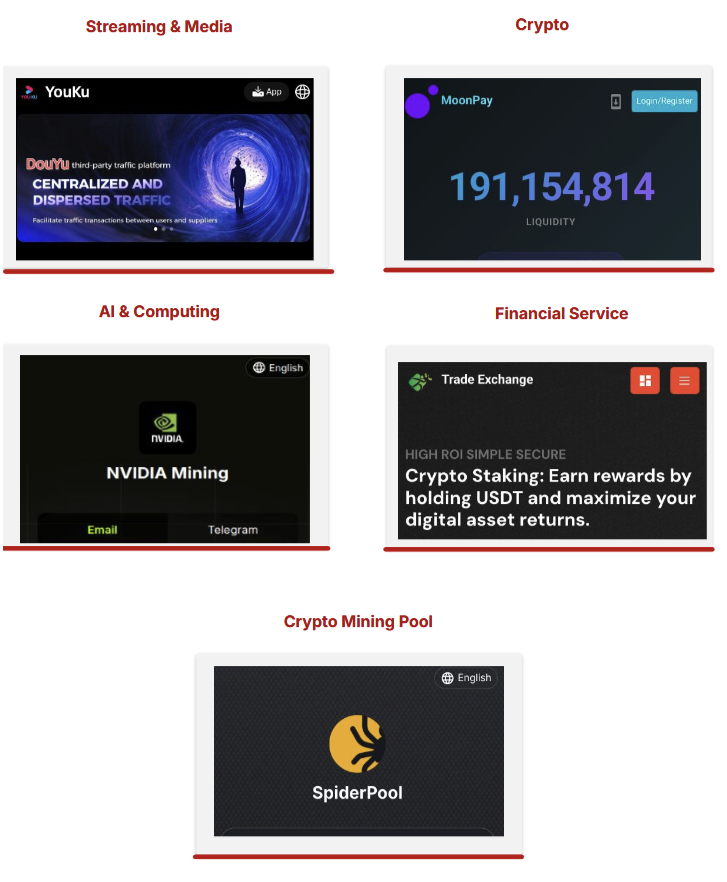

W wyniku przeprowadzonej analizy zidentyfikowano szereg różnorodnych przypadków oszustw, w których fałszywe aplikacje podszywały się pod platformy kryptowalutowe, nielegalne serwisy streamingowe, aplikacje finansowe oraz platformy AI. Atakujący wykorzystywali rozpoznawalne marki (m.in. Nvidia, Netflix, Binance, BBC), aby zwiększyć swoją wiarygodność oraz uśpić czujność użytkowników.

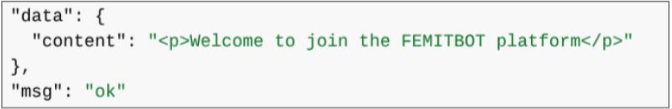

Cechą wspólną, która pozwoliła na powiązanie tych złośliwych aplikacji w ramach jednej infrastruktury była identyczna odpowiedź API. Boty zwracały niemal ten sam komunikat: Welcome to join the FEMITBOT platform, co stanowiło jednoznaczny dowód na wykorzystanie tego samego zaplecza (backendu).

Niezależnie od rodzaju kampanii, atakujący używali tego samego mechanizmu dystrybucji złośliwych linków. Wykorzystali dobrze znany i sprawdzony sposób, czyli reklamy w mediach społecznościowych oraz SPAM, które kierują użytkownika bezpośrednio do bota na Telegramie. Po wejściu w interakcję i kliknięcie start, następuje inicjacja sesji. Co ciekawe, bot nie przekierowuje do zewnętrznej przeglądarki internetowej, tylko uruchamia Telegram Mini App. Następnie, korzystając z mechanizmu WebView wyświetla złośliwą stronę phishingową bezpośrednio w oknie komunikatora. W ten sposób, użytkownik odnosi wrażenie, że korzysta z integralnego i bezpiecznego modułu dostępnego w platformie, co wzbudza pozorne zaufanie.

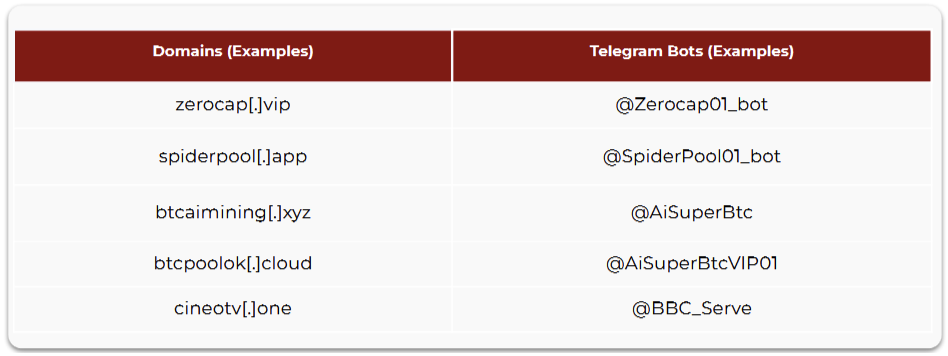

Badacze zidentyfikowali szereg domen wraz z odpowiadającym im botom. Jak widać poniżej, nazwa bota jest ściśle powiązana z rodzajem kampanii.

Po uruchomieniu, użytkownik widzi perfekcyjnie odwzorowany interfejs, który w zależności od rodzaju kampanii udaje platformę streamingową, panel inwestycyjny AI, czy też giełdę kryptowalutową. Przedstawione treści zachęcają do interakcji, oferując np. szybki zysk, możliwość uzyskania dostępu do płatnych treści w atrakcyjnych cenach. Często na tego typu witrynach pojawiają się liczniki czasu, aby wywrzeć na odbiorcy presję.

Jeżeli użytkownik zorientuje się, że padł ofiarą oszustwa i spróbuje wypłacić “zainwestowane” środki, wtedy nastąpi zderzenie z brutalną rzeczywistością. Zamiast oczekiwanego przelewu, system wyświetli szereg komunikatów, proszących o uiszczenie dodatkowej opłaty (weryfikacyjnej, podatku od zysków, prowizji, itp.). Jest to technika zwana advance-fee scam, polegająca na maksymalnym “naciągnięciu” użytkownika poprzez gwarantowanie, że każda kolejna wpłata ma być ostatnią, po której nastąpi zwrócenie bazowych środków.

Często aplikacja wymusza również na użytkowniku wykonanie konkretnych akcji, jak np. promowanie platformy w zamian za odblokowanie portfela. W rzeczywistości środki nigdy nie zostają zwracane, a próba kontaktu z obsługą klienta kończy się niepowodzeniem i usunięciem bota (serwisu).

Badacze zaobserwowali, że w jednej z kampanii były serwowane zainfekowane pliki .apk, które pod pretekstem instalacji “niezbędnego pakietu narzędzi” przejmowały kontrolę nad urządzeniem końcowym. Co ważne, użytkownik musiał samodzielnie włączyć opcję instalacji aplikacji spoza oficjalnych źródeł. Podobnie jak w przypadku wyżej opisanych sytuacji, oferowane pliki .apk były brandowane przez znane i popularne marki (m.in. NVIDIA, BBC, GOLDENMINE).

Cyberprzestępcy monitorowali aktywność użytkowników za pomocą skryptów śledzących. W ten sposób mogli precyzyjnie dostosować scenariusz ataków do konkretnych grup odbiorców, tak aby zmaksymalizować ich skuteczność. Ponadto, modułowość infrastruktury pozwala na błyskawiczną zmianę interfejsu graficznego, przez co platforma FEMITBOT jest gotowa do użycia praktycznie w ciągu kilku minut, w zupełnie nowej odsłonie kampanii.

Na chwilę obecną badacze nie wskazali konkretnej grupy powiązanej z daną operacją. Biorąc pod uwagę skalę przedsięwzięcia oraz stopień przygotowania infrastruktury FEMITBOT, można bezpiecznie założyć, że za platformą stoi bardzo dobrze zorganizowany podmiot. Brak jasnych powiązań z konkretnym krajem czy znaną grupą APT może oznaczać, że mamy do czynienia z nowym graczem na rynku, oferującym swoje usługi w modelu Scam-as-a-Service.

Źródło: ctm360.com/reports