NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Linus przy przy okazji publikacji kolejnego wydania jądra (7.1 RC4), odniósł się do zgłaszania podatności w jądrze przy użyciu narzędzi AI: Linus stwierdził, też że nie ma sensu traktować takich zgłoszeń jako “poufne” (jak to normalnie bywa ze zgłoszonymi podatnościami – zanim zostanie wydana łatka). To ułatwi koordynację pomiędzy różnymi…

Czytaj dalej »

Pamiętacie Dirty Pipe? Łataliście ostatnio Copy Fail? Pasy zapięte? Nie? To niedobrze, bo kilka godzin temu pojawiła się nowa podatność określona mianem Dirty Frag. W ramce poniżej znajduje się tymczasowe rozwiązanie mające na celu wyłączenie niebezpiecznych modułów. Jest to luka klasy LPE (local privilege escalation), która pozwala na podniesienie uprawnień…

Czytaj dalej »

Nowa podatność w jądrze Linuksa jest klasy local privilege escalation (więc wymaga posiadania przez atakującego konta w docelowym systemie). Badacze udostępnili 732-bajtowego exploita w Pythonie działającego na głównych dystrybucjach: RHEL, Ubuntu, SUSE, Amazon Linux. Czyli atakujący uruchamia na docelowym systemie prosty skrypcik i po chwili uzyskuje uprawnienia roota. Exploit jest…

Czytaj dalej »

Dbanie o aktualizację systemu i oprogramowania to ważna rzecz, ponieważ jest to podstawa bezpieczeństwa. Jest ono szczególnie ważne, gdy mówimy o systemach, które mają zapewnić bezpieczeństwo lub anonimowość na wysokim poziomie. A celem dystrybucji Linuksa Tails jest właśnie zapewnienie anonimowości. Zatem jakiekolwiek błędy bezpieczeństwa mogą narazić użytkownika na zdemaskowanie. Tymczasem twórcy dystrybucji wydali właśnie wersję oznaczoną numerem 7.4.2…

Czytaj dalej »

Interesujesz się Linuksem, Open Source i nowoczesnymi technologiami? Masz pomysł na prelekcję lub warsztaty? To doskonała okazja, aby podzielić się wiedzą z szeroką społecznością IT. Trwa nabór prelegentów na jubileuszową 20. Sesję Linuksową – jedną z najstarszych konferencji poświęconych Linuksowi i open source w Polsce! Zaprezentuj się przed kilkusetosobową widownią,…

Czytaj dalej »

Jeżeli Linux kojarzy Ci się z systemem „z natury bezpiecznym”, to rzeczywistość może Cię zaskoczyć. 29 stycznia o godz. 19:00 zapraszamy Cię na spotkanie autorskie z Karolem Szafrańskim i ekipą sekuraka, podczas którego porozmawiamy nie o tym, dlaczego „Linux jest bezpieczny”, ale o tym, dlaczego domyślnie nie jest – i…

Czytaj dalej »

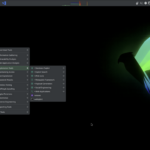

Zapewne każdy entuzjasta zawodów CTF, bug hunter, czy też osoba szlifująca swój warsztat na platformach do nauki cyberbezpieczeństwa spotkała się z różnymi dystrybucjami Linuxa. Mówiąc o cyberbezpieczeństwie, większość bez wahania wskaże na system Kali Linux jako podstawowe narzędzie pracy młodego pentestera. I jest w tym trochę racji. Warto jednak zwrócić…

Czytaj dalej »

Zespół tworzący znaną wszystkim zajmującym się bezpieczeństwem komputerowym dystrybucję Kali Linux poinformował na blogu o wydaniu kolejnej wersji, oznaczonej 2025.4. TLDR: Co nowego znajdziemy w tym wydaniu? Są zmiany we wszystkich środowiskach graficznych: GNOME, KDE oraz Xfce. Co ważniejsze, GNOME obecnie działa z użyciem Wayland, będącego następcą X11. Dostosowane do Wayland zostały integracje narzędzi…

Czytaj dalej »

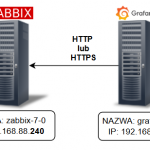

Druga część naszej serii o integracji Zabbixa oraz Grafany. Tym razem Albert wprowadzi Czytelnika w świat przygotowania i prezentacji różnego typu danych przy pomocy dashboardów Grafany.

Czytaj dalej »

W świecie usług są takie, które przewidziane są do publicznej ekspozycji oraz takie, które nie powinny być widoczne “ze świata”. Nie oznacza to jednak, że bezpieczeństwo tych drugich może umykać naszej uwadze. Na szczęście wiedział o tym badacz Nicholas Zubrisky z Trend Research, który poinformował o znalezieniu krytycznej luki w…

Czytaj dalej »

W 2021 roku programista z Oracle postanowił dodać do kernela Linuksa nową funkcję komunikacji między procesami. Chodziło o możliwość wysyłania pilnych sygnałów przez lokalne gniazda sieciowe – coś, co wcześniej działało tylko w połączeniach TCP. Funkcjonalność trafiła do kernela i wylądowała w Linuksie 5.15. Cóż, jak się okazuje, ta niszowa…

Czytaj dalej »

O tym, że sudo (czytane su-du) to krytyczny komponent systemu operacyjnego, z punktu widzenia nie tylko użyteczności ale przede wszystkim – bezpieczeństwa, przekonywaliśmy nie raz. Ostatnio opisywaliśmy ciekawe podatności dotyczące przełączników –host oraz –chroot. Tym razem, przyjrzymy się dwóm podatnościom z kategorii błędów logicznych – CVE-2025-6018 oraz CVE-2025-6019. Luki zostały…

Czytaj dalej »

Sudo to framework z tekstowym interfejsem, krytyczny z punktu widzenia bezpieczeństwa systemów z rodziny GNU/Linux, UNIX i MacOS. Dzięki niemu, uprawnieni użytkownicy mogą wykonywać polecenia w kontekście innych kont w systemie, a w szczególności jako superuser (root), bez konieczności współdzielenia haseł konta administratora. Nie jest to z pewnością narzędzie obce…

Czytaj dalej »

Uruchamianie programów w formie skryptów oraz binariów to chleb powszedni pentesterów i administratorów. Rozsądek, profesjonalizm oraz dobre praktyki nakazują, aby dokonywać wnikliwego sprawdzenia zawartości uruchamianych programów, by nie wyrządzić szkody w zarządzanym, używanym lub testowanym systemie. Przykład historyczny Wyśmiewani w gronie ludzi zajmujących się bezpieczeństwem tzw. script kiddies już lata…

Czytaj dalej »

Aktualizacja komponentów dystrybucji Linuksa może wymagać restartu całego systemu lub tylko określonych serwisów. Popularnym rozwiązaniem wspomagającym wykonywanie aktualizacji w tym zakresie jest needrestart dołączony do bardzo popularnych dystrybucji jak Ubuntu czy Debian. TLDR: Badacze zidentyfikowali aż pięć podatności (w tym trzy kluczowe), pozwalających podnieść atakującemu (z dostępem do systemu) uprawnienia…

Czytaj dalej »