Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

OpenSSH to jeden z bezpieczniejszych i dobrze przebadanych projektów. Jednak gdy pojawia się krytyczna podatność dotykająca tego kluczowego elementu dla bezpieczeństwa wielu systemów, należy podjąć natychmiastowe kroki. CVE-2024-6387 to krytyczna podatność typu RCE (Remote Code Execution) pozwalająca na wykonanie kodu na zdalnym systemie korzystającym z glibc z uruchomioną usługą OpenSSH…

Czytaj dalej »

Sprawa jest rozwojowa, a jeśli ktoś chce przejść od razu do oryginalnego zgłoszenia problemu – zapraszam tutaj. Backdoor pojawił się w wersjach 5.6.0 and 5.6.1 (xz-utils) i występuje w oficjalnych archiwach .tgz narzędzia (nie ma go w kodzie w repozytorium GitHub). Obecnie wersja 5.6.1 jest najnowsza, a 5.6.0 została wypuszczona nieco…

Czytaj dalej »

Mathy Vanhoef wspólnie z Héloïse Gollier opublikowali raport z badań przeprowadzonych w ramach grantu od firmy Top10VPN. Wskazali dwie podatności, które narażają poufność danych w sieciach bezprzewodowych. Problem dotyka sieci zabezpieczonych najnowszymi standardami oraz wykorzystujących mechanizmy serwera uwierzytelniającego (WiFi Enterprise). W raporcie przedstawiono szczegółową analizę błędów oraz opisano dwie podatności:…

Czytaj dalej »

Czy chciałbyś złapać atakującego za rękę? Wiedzieć jak znaleźć ślady ataków i próby ich zacierania? Wykrywać podejrzane ruchy w Linuksie? Jeżeli tak to zapraszamy Cię na pierwszą część naszego szkolenia, które odbędzie się już 5 lutego 2024 r. Podczas dwóch godzin skupimy się na narzędziach i mechanizmach dostępnych bezpośrednio w…

Czytaj dalej »

Opis podatności w mówi niemal wszysto: CVE-2023-45866: Unauthenticated Bluetooth keystroke-injection in Android, Linux, macOS and iOS. Po ludzku – ktoś może sparować z Twoim telefonem czy Linuksem zewnętrzną klawiaturę i wpisywać na niej dowolne ciągi znaków (tj. np. ściągnąć malware i go uruchomić). Cała operacja nie wymaga uwierzytelnienia ani potwierdzenia….

Czytaj dalej »

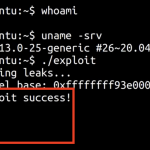

Nieco więcej szczegółów możecie znaleźć tutaj (cve-2023-4911). W szczególności warto zwrócić uwagę na fragment: Pomyślnie wykorzystaliśmy tę lukę i uzyskaliśmy pełne uprawnienia roota w domyślnych instalacjach Fedory 37 i 38, Ubuntu 22.04 i 23.04, Debiana 12 i 13; inne dystrybucje prawdopodobnie również są podatne na ataki i można je wykorzystać…

Czytaj dalej »

W opisie podatności CVE-2023-32233 czytamy: In the Linux kernel through 6.3.1, a use-after-free in Netfilter nf_tables when processing batch requests can be abused to perform arbitrary read and write operations on kernel memory. Unprivileged local users can obtain root privileges. This occurs because anonymous sets are mishandled. Natomiast w tym…

Czytaj dalej »

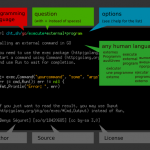

Potrzebny tylko curl i URL: https://cheat.sh/ Twórca zachwala projekt w ten sposób: Krótki cheat sheet do samego cheat sheeta: Inne przykłady: ~ms

Czytaj dalej »

Szczegóły zostały opublikowane niedawno, chociaż podatność została załatana już jakiś czas temu. Jako PoC wystarczyłby w zasadzie ten listing: root@debian:~# dpkg -c /var/cache/apt/archives/nordvpn_3.10.0-1_amd64.debdrwxr-xr-x 0/0 0 2021-05-31 11:45 ./var/drwxr-xr-x 0/0 0 2021-05-31 11:45 ./var/lib/drwxr-xr-x 0/0 0 2021-05-31 11:45 ./var/lib/nordvpn/-rw-rw-rw- 0/0 4973 2021-04-07 10:15 ./var/lib/nordvpn/icon.svgdrwxr-xr-x 0/0 0 2021-05-31 11:45 ./etc/drwxr-xr-x 0/0 0…

Czytaj dalej »

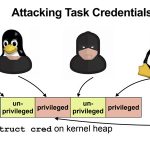

Najpierw była podatność Dirty Cow o której pisaliśmy dawno temu tutaj. Następnie całkiem niedawno pisaliśmy o podatności Dirty Pipe tutaj. Dirty Cred – będąc precyzyjnym – to nazwa nowej podatności do eksploatacji jądra systemu Linux, która zamienia nieuprzywilejowane poświadczenia jądra w uprzywilejowane w celu eskalacji uprawnień. Zamiast nadpisywać krytyczne pola…

Czytaj dalej »

Ciekawostka, która chyba wielu rozsierdzi. Producenci samochodów zdaje się idą w nowy model biznesowy – kupujesz samochód z dostępnym hardware, obsługującym różne przydatne funkcje, a jeśli chcesz je włączyć – płacisz (lub o zgrozo: płacisz abonament). W przypadku CPU możemy mieć coś podobnego. Tom’s hardware donosi, że Linux od wersji…

Czytaj dalej »

Chodzi o tę pozycję (link do PDFa z opisem tutaj, bezpośredni link do pobrania tutaj): Dlaczego warto? Książka jest przygotowana naprawdę od podstaw – czyli buduje wiedzę o arsenale narzędzi: ls, cat, date, pwd, cd, less, more, … (a to tylko pierwsze trzy mikro rozdziały). Właśnie – książka podzielona jest…

Czytaj dalej »

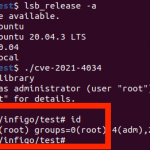

Ostatnio mamy całkiem spory wysyp podatności klasy privilege escalation. Tym razem mowa o luce CVE-2021-4034, którą odkryła ekipa Qualysa: Exploity są już dostępne i wg wielu relacji, działające bez problemu: Wg badaczy podatne są domyślne instalacje takich dystrybucji jak: Ubuntu, Debian, Fedora, CentOS (chociaż z naszej strony warto dodać –…

Czytaj dalej »

Opisywaliśmy niedawno eskalację uprawnień do admina na systemach Windows, do kolekcji podobna podatność w Linuksie: Badacz wspomina, że ma przykładowe exploity działające na Ubuntu oraz na googlowy COS (Container-Optimized OS): We currently have created functional LPE exploits against Ubuntu 20.04 and container escape exploits against Google’s hardened COS. Podatność została…

Czytaj dalej »

CronRAT, jak sama nazwa wskazuje, wykorzystuje w nowatorski sposób cron, czyli „harmonogram” zadań w systemach Linux. Ten trojan RAT ukrywa się poprzez dodanie do cron kilku zadań zaplanowanych na nieistniejący dzień 31 lutego. Wygląda to w ten sposób: 52 23 31 2 3 <zadanie> Oznacza to, że wykonanie zadania miałoby…

Czytaj dalej »