NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Wyobraźmy sobie sytuację, w której nagle kontaktuje się z nami dobry znajomy z pytaniem kiedy oddamy mu pożyczone pieniądze. W trakcie rozmowy pokazuje nam zrzuty ekranu z wiadomościami na WhatsAppie, w których rzekomo prosimy go o niewielką kwotę, bo akurat tyle nam zabrakło podczas robienia zakupów. Jesteśmy zaskoczeni, ponieważ nigdy…

Czytaj dalej »

Badacze bezpieczeństwa z EclecticIQ alarmują o trwającej kampanii cyberprzestępczej, wycelowanej głównie w programistów szukających instalatorów GeminiCLI oraz Claude Code. Atakujący używają techniki SEO poisoning (zatruwanie wyników wyszukiwania), aby pozycjonować fałszywe domeny nad oficjalnymi witrynami. Strony perfekcyjnie odzwierciedlają autentyczne witryny instalacyjne poszczególnych agentów. Jednak w pakiecie, oprócz instalacji samego agenta, użytkownik…

Czytaj dalej »

Wszyscy już wiemy, że w kwietniu weszła jedna z najważniejszych zmian regulacyjnych ostatnich lat w obszarze cyberbezpieczeństwa w Polsce – nowelizacja ustawy KSC2, implementująca unijną dyrektywę NIS2. Kilkadziesiąt tysięcy podmiotów w Polsce stanęło przed następującymi pytaniami: Jeśli zadajesz sobie te pytania – zapewniamy Cię, że nie jesteś sam. Odpowiedzi na…

Czytaj dalej »

Informując w marcu o podatności prompt injection w GitHub Codespaces, napisaliśmy że będą pojawiać się kolejne luki. Jak się okazało, wcale nie trzeba było długo czekać. Badacze z Hacktron odkryli podatność prompt injection w GitHub Copilot (działającym w ramach Agent Mode). Tryb ten może zostać użyty w ramach issues, gdzie…

Czytaj dalej »

Badacze z SafeDep wykryli zautomatyzowaną kampanię – nazwaną megalodon – w ramach której wypchnięto ponad 5,7 tysięcy złośliwych commitów w ponad 5,5 tysiącach repozytoriów na GitHub. Całość zajęła ~6 godzin. Korzystając z jednorazowych kont atakujący wstrzyknęli złośliwe workflow GitHub Actions zawierające zakodowane w base64 payloady (bash), które wykradają sekrety CI,…

Czytaj dalej »

Badacze z XLab wykryli kampanię wymierzoną w strony wykorzystujące Ghost CMS. Atakujący wykorzystał podatność SQL injection (CVE-2026-26980) do uzyskania klucza API, a następnie użył go do masowego modyfikowania treści, wstrzykując złośliwy kod JavaScript. TLDR: Chociaż podatność CVE-2026-26980 została publicznie ujawniona już 19 lutego, wiele stron nie zostało załatanych, co stworzyło…

Czytaj dalej »

Badacze bezpieczeństwa z Microsoft zidentyfikowali złośliwą kampanię w ekosystemie pakietów npm. 28 maja 2026 roku pojedynczy użytkownik vpmdhaj (a39155771@gmail[.]com) opublikował 14 złośliwych pakietów w ciągu 4 godzin. Pakiety te podszywają się pod biblioteki OpenSearch i ElasticSearch, oraz narzędzia do konfiguracji środowiska. TLDR: Wszystkie paczki w ramach kampanii dostarczają ten sam…

Czytaj dalej »

Jeśli w jakikolwiek sposób bierzesz udział w zapewnieniu zgodności Twojej firmy / instytucji z NIS2/KSC2 – to szkolenie jest prawdopodobnie dla Ciebie. Budując program, postawiliśmy na praktykę – posłuchasz więc nie tylko o ważnych wymogach prawnych, ale zobaczysz, jak to wszystko wygląda w praktyce. Nie zaskoczy Cię żaden audyt :-)…

Czytaj dalej »

W zasadzie wszystko wiecie już z tytułu. GitHub informuje o trwającym incydencie, dotykającym ich wielu wewnętrznych repozytoriów. Na razie wiemy tyle: Jeden z programistów GitHuba zainstalował przypadkiem zainfekowane rozszerzenie do VS Code. Atakujący wykorzystali ten dostęp i zaczęli buszować po wewnętrznych repo GitHuba. GitHub w ogłoszonym właśnie alercie, zaznacza że…

Czytaj dalej »

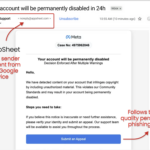

Badacze z Guardio odkryli atak phishingowy na użytkowników Facebooka. A właściwie całą serię różnych ataków, w których sprytnie wykorzystano nieszkodliwe i wiarygodne narzędzia/usługi takie jak Netlify, Vercel, Canva i AppSheet. TLDR: Wszystko zaczynało się od maila, którego otrzymało wielu właścicieli kont Facebook Business: “Your Facebook account has been flagged for…

Czytaj dalej »

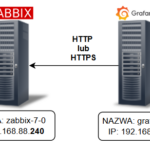

Wstęp W poprzednim artykule przyjrzeliśmy się parserowi JSONata — narzędziu, które dobrze sprawdza się tam, gdzie odpowiedzi z API Zabbixa wymagają czegoś więcej niż prostego filtrowania i projekcji pól. Pozwala ono zamknąć dość złożoną logikę w jednym miejscu, kosztem nieco trudniejszej składni. JSONata nie jest jednak jedynym sposobem na przetwarzanie…

Czytaj dalej »

Linus przy przy okazji publikacji kolejnego wydania jądra (7.1 RC4), odniósł się do zgłaszania podatności w jądrze przy użyciu narzędzi AI: Linus stwierdził, też że nie ma sensu traktować takich zgłoszeń jako “poufne” (jak to normalnie bywa ze zgłoszonymi podatnościami – zanim zostanie wydana łatka). To ułatwi koordynację pomiędzy różnymi…

Czytaj dalej »

Zauważyliście, że w ostatnim czasie w Internecie nagle zrobiło się pełno “specjalistów od OSINT-u”? Konflikty zbrojne czy większe (lub mniejsze) afery przyciągają takie osoby, jak ćmy do ognia. Fachowcy “od wszystkiego” dziś nagrywają 60-sekundowe filmiki i popełniają pełne wyższości wpisy na X, jak “rozpracowali Kreml” i “kto wygrywa wojnę na…

Czytaj dalej »

Chodzi o ten incydent. Zgłoszenie poszło przez HackerOne. Ale ziomki z HackerOne zamknęły zgłoszenia (“no elo, duplikat, kaski nie będzie, have a nice day ;-) No to hacker poczekał 48 dni, z nadzieją że może jednak obsłużą tego buga, po czym ruszył do hackowania. Hackowanie: “Założyłem dziś bezpłatne konto w…

Czytaj dalej »

Daniel Stenberg uzyskał dostęp do Mythosa, który jeszcze nie jest dostępny publicznie. Nie jest dostępny publicznie, a media ochoczo podchwyciły narrację kolportowaną przez Anthropic. “To model AI, który jest zbyt niebezpieczny żeby go udostępnić publicznie”. No więc Mythos mielił, mielił i mielił 178 tysięcy linijek kodu curla. Ostatecznie znalazł pięć…

Czytaj dalej »