Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Współczesne Centra Operacji Bezpieczeństwa (SOC) zazwyczaj dysponują zestawem różnorodnych narzędzi do monitorowania serwerów, stacji roboczych, sieci oraz tożsamości użytkowników. Logi systemowe z tych wszystkich źródeł mogą trafiać do SIEM, gdzie miliardy zarejestrowanych zdarzeń podlegają korelacji, a wyspecjalizowane algorytmy szukają wzorców ataków w czasie rzeczywistym. Na pierwszy rzut oka obraz zabezpieczeń…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity odkryli nową kampanię malware, w której atakujący przejmuje masowo konta programistów na GitHub i wstrzykuje złośliwe oprogramowanie do setek repozytoriów. Pierwszą aktywność odnotowano 8 marca 2026 roku, ale według ustaleń badaczy kampania wciąż trwa i przejmowane są kolejne repozytoria. Kampania – nazwana przez badaczy ForceMemo –…

Czytaj dalej »

Firmy od dawna wiedzą, że phishing, socjotechnika i słabe hasła to realny problem. Ale jakiś czas temu na radarze pojawił się nowy przeciwnik, o którym wciąż niewiele się w mówi w organizacjach: deepfake. I nie mówimy tutaj o śmiesznych filmikach z Internetu, tylko realnych, skutecznych atakach na zarządy, działy finansowe…

Czytaj dalej »

Badacze bezpieczeństwa z K7 Security Lab wykryli witryny, które do złudzenia przypominały oficjalny portal pobierania komunikatora Telegram. Cyberprzestępcy wykorzystali technikę typosquatting – zarejestrowali domenę z drobną literówką, licząc że użytkownik w pośpiechu nie zauważy różnicy. TLDR: Nie jest to pierwszy raz, kiedy ten sposób dystrybucji złośliwego oprogramowania jest używany. Na…

Czytaj dalej »

AI jest już wszędzie. Pisze maile, podpowiada kod, tworzy memy, a nawet udaje Brada Pitta podczas wideorozmowy. Reklamy obiecują, że to rewolucja, która zmieni wszystko na lepsze. Brzmi pięknie. Tylko że w 2026 roku ta sama technologia staje się jednocześnie najpopularniejszą bronią socjotechniczną, narzędziem masowej dezinformacji i sposobem na drenowanie…

Czytaj dalej »

Po półrocznej przerwie ponownie ruszyliśmy w trasę z kolejnym Sekurak Hacking Party. Tym razem 17 marca wieczorową porą odwiedziliśmy Wydział Matematyki i Informatyki Uniwersytetu Wrocławskiego. Bardzo dziękujemy wszystkim za przybycie. Cieszymy się, że z nami byliście! Doceniamy każdą osobę, która podchodzi, żeby zamienić kilka słów i zrobić zdjęcie – to…

Czytaj dalej »

Masz wrażenie, że w Twojej wiedzy o cyberbezpieczeństwie są luki? Chciałbyś w końcu „przebić sufit” i udowodnić rekruterom, że Twoje skille są potwierdzone globalnym standardem? CompTIA Security+ (SY0-701) to najbardziej uniwersalny i rozpoznawalny certyfikat z cyberbezpieczeństwa, szczególnie ceniony na poziomie junior i mid. Z naszą ekipą nie tylko go zdobędziesz,…

Czytaj dalej »

Pulę szkoleń oferowanych przez sekuraka rozszerzamy o szkolenia z cyberbezpieczeństwa dla zarządów spółek objętych regulacją NIS2. Jeśli potrzebujesz wypełnionego pokazami praktycznymi, aktualnego, wartko prowadzonego szkolenia – to dobrze trafiłeś. Pełen opis poniżej. Praktyczne szkolenie z cyberbezpieczeństwa dla zarządów spółek objętych regulacją NIS2 Szkolenie opiera się na licznych pokazach praktycznych, odpowiadających…

Czytaj dalej »

Badacze z ReversingLabs odkryli złośliwą paczkę w NuGet (menedżer pakietów do .NET), która podszywa się pod Stripe[.]net – oryginalny pakiet, który został pobrany ponad 70 milionów razy. TLDR: Stripe to popularna bramka obsługująca wiele metod płatności, takich jak karty kredytowe czy subskrypcje. Ułatwia wdrażanie monetyzacji w wielu usługach/aplikacjach. Firma dostarcza…

Czytaj dalej »

Badacze bezpieczeństwa z Microsoft Defender ostrzegają przed nowym wariantem kampanii malware, w której cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Lumma Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell.TLDR: Schemat ataku jest dosyć prosty. Korzystając z socjotechniki…

Czytaj dalej »

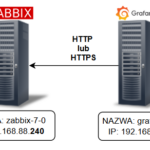

Wstęp W poprzednim artykule uporządkowaliśmy sprawy związane z konfiguracją pluginu Infinity i obsługą podstawowych zapytań API. Jeżeli po pierwszych testach z API Zabbix zauważyłeś, że wyniki przypominają bardziej losową zupę JSON niż dane gotowe do wizualizacji, to mam dobrą wiadomość: nie jesteś sam. Na szczęście, by rozwiązać ten problem, na…

Czytaj dalej »

Historię opisuje brytyjski The Guardian, cytując lokalną prasę. Całość zaczyna się tak: siedzisz sobie w domu opiekując się dziećmi, a tu wkracza policja i wyprowadza Cię pod bronią…

Czytaj dalej »

Od wielu lat cyberbezpieczeństwo w Polsce to już nie tylko fajna nisza dla nerdów. To olbrzymi rynek, na którym brakuje tysięcy specjalistów, a zarobki przyciągają coraz więcej zainteresowanych tą ścieżką kariery. Dodatkowo regulacje takie jak niegdyś RODO, później DORA, a teraz NIS 2, dokładają „trosk” kolejnym firmom czy jednostkom samorządowym,…

Czytaj dalej »

JavaScript to język wyjątkowy – świetny dla początkujących i obecny niemal wszędzie w Internecie: zarówno w przeglądarkach, na backendzie, jak i w aplikacjach desktopowych, jako język skryptowy w niektórych aplikacjach – i tak dalej. Jego składnia jest przystępna i trochę podobna do C/C++, Javy czy PHP, a brak silnego typowania…

Czytaj dalej »

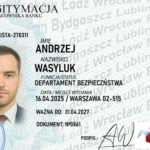

Paweł podesłał nam historię oszukania swojego taty na ~80000zł. W ramach całego procederu, w pewnej chwili została przesłana do ofiary taka “legitymacja” należąca rzekomo do pracownika departamentu bezpieczeństwa banku. Oczywiście w celu zmylenia ofiary, że rozmawia z prawdziwym pracownikiem banku. Wprawne oko wyłapie, że zostało to wygenerowane przez AI, ale…

Czytaj dalej »