Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Podatność o ksywce YellowKey wygląda mniej więcej tak: Kluczem jak widzicie są te specyficzne pliczki, które trzeba umieścić na swoim “hackerskim” pendrive, a które Windows interpretuje w ten sposób że daje dostęp do danych zabezpieczonych BitLockerem. Co ciekawe, po restarcie, który wspominam powyżej, pliczki z pendrive… znikają. Część osób sugeruje,…

Czytaj dalej »

Krótko i na temat. Jeżeli chcecie zobaczyć, jak w praktyce wygląda nowoczesny atak na Active Directory w środowisku Windows, który omija większość klasycznych detekcji, to… 16 kwietnia zarezerwujcie sobie 90 minut w kalendarzu. O godz. 10:00 (lub drugi termin tego samego dnia, godz. 19:00) Marek Rzepecki i Wiktor Szymanik (czarodzieje…

Czytaj dalej »

Podczas testów penetracyjnych, lub w trakcie rzeczywistego ataku, samo uzyskanie dostępu do systemu czy domeny to zwykle dopiero początek. Kluczowe staje się pytanie: co dalej? W jaki sposób utrzymać zdobyty przyczółek tak, aby możliwy był powrót do środowiska, nawet jeśli pierwotna ścieżka ataku zostanie zamknięta. Kiedy myślimy o mechanizmach utrzymania…

Czytaj dalej »

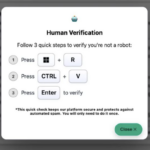

Badacze bezpieczeństwa z Microsoft Defender ostrzegają przed nowym wariantem kampanii malware, w której cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Lumma Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell.TLDR: Schemat ataku jest dosyć prosty. Korzystając z socjotechniki…

Czytaj dalej »

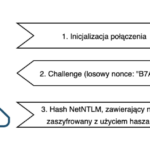

Wstęp W poprzednim artykule poświęconym NTLM, rozebraliśmy na czynniki pierwsze podstawowe pojęcia: czym jest NetNTLM a czym hash NT, jak można przeprowadzić ataki polegające na przechwyceniu challenge NetNTLM oraz na czym polegają podatności typu relay. Jeżeli powyższe pojęcia nie są dla Ciebie zrozumiałe, to przed przystąpieniem do dalszej lektury, koniecznie…

Czytaj dalej »

Osoby, które zainstalowały najnowszą poprawkę bezpieczeństwa dla systemu Windows mogą mieć poważne problemy. Aktualizacja, która naprawie 58 podatności, w tym sześć aktywnie wykorzystywanych przez cyberprzestępców powoduje poważne problemy ze stabilnością systemu. TLDR: Mowa o aktualizacji zabezpieczeń firmy Microsoft z 10 lutego 2026 r. o numerze KB5077181 dla systemu Windows 11…

Czytaj dalej »

W świecie nowoczesnych technologii chmurowych, uwierzytelniania wieloskładnikowego i architektury Zero Trust, łatwo zapomnieć o fundamentach, na których wciąż stoi większość firmowych sieci wewnętrznych. Mowa o środowiskach Active Directory i protokołach, które pamiętają czasy Windows NT. Jednym z takich reliktów, który pozostaje jednym z najpopularniejszych wektorów ataku podczas wewnętrznych testów penetracyjnych,…

Czytaj dalej »

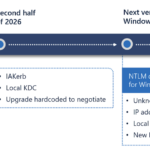

Już od dawna panuje przekonanie,To już ponad 30 lat, odkąd Microsoft wprowadził protokół NTLM (New Technology LAN Manager) służący do uwierzytelniania użytkowników w systemach Windows. I choć nadal cieszy się on dużą popularnością (nawet w najnowszych wersjach systemów Windows spotkamy ten mechanizm uwierzytelnienia) to zdaje się, że jego dni zostały…

Czytaj dalej »

W dniu wczorajszym opublikowaliśmy artykuł nawiązujący do oficjalnego komunikatu Notepad++ dotyczącego poważnego i nietypowego ataku na łańcuch dostaw narzędzia. Pojawiły się już pierwsze, ale potwierdzone analizy. TLDR: Współczesny krajobraz cyberbezpieczeństwa przechodzi fundamentalną transformację, w której zaufanie do dostawców oprogramowania staje się jednym z najbardziej newralgicznych wektorów ataku. Incydent związany z naruszeniem…

Czytaj dalej »

WebSockety to jeden ze sposobów na przekazywanie danych między klientem a serwerem “na żywo”, bez ciągłego odpytywania (pollingu), który wiąże się z wysyłaniem wielu niepotrzebnych żądań. Co jednak może się stać, gdy serwer WebSocket wystawi lokalnie aplikacja działająca na urządzeniu? TLDR: Użytkownik Elliott zauważył, że platforma CurseForge – jeden ze…

Czytaj dalej »

Badacze Sven Rath i Jaromír Hořejší z Check Point Research analizowali sieć przejętych kont YouTube, które wykorzystują platformę do rozpowszechniania malware. Pokazali przykład jednej z kampanii, w której wykorzystano ciekawą metodę do ładowania złośliwego payloadu.TLDR: Podobnie jak we wcześniej analizowanych kampaniach, pierwszym elementem łańcucha jest przejęte konto zamieszczające filmy mające…

Czytaj dalej »

Czy weryfikacja zabezpieczająca stronę przed botami może być podstępem? A co z aktualizacją Windows? Badacze z Huntress przeanalizowali malware instalowane za pomocą ciekawej techniki. Mowa o ClickFix, czyli nakłonieniu do wklejenia i uruchomienia złośliwego polecenia. Standardowo wykorzystywano w tym celu strony/okna udające weryfikację – zabezpieczenie przed botami, o których pisaliśmy…

Czytaj dalej »

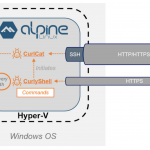

Na początku listopada 2025 r. badacze bezpieczeństwa z Bitdefender opublikowali raport, w którym zaalarmowali o wykryciu nowej aktywności rosyjskiej grupy APT – Curly COMrades, wymierzonej w organizacje w Europie Wschodniej. Grupa ta jest znana z przeprowadzania ataków na instytucje rządowe w Gruzji oraz Mołdawii. Ich modus operandii polega na wykorzystaniu…

Czytaj dalej »

Chciałbyś poznać pięć obszarów pracy administratora, które mogą znacząco poprawić skuteczność i bezpieczeństwo Twojej pracy? Bez zbędnej teorii i długich, absorbujących boot campów, kosztujących majątek? W dodatku pokazane przez człowieka, który na tematyce bezpieczeństwa Windows zna się, jak mało kto w Polsce? Jeżeli tak, to zachęcamy do lektury tego wpisu;…

Czytaj dalej »

Kestrel to domyślny i lekki serwer HTTP wykorzystywany przez aplikacje w technologii ASP.NET Core. Do jego zalet można zaliczyć między innymi wieloplatformowość i wydajność. Dokładając do tego fakt, że jest to rozwiązanie dostępne “z pudełka”, otrzymujemy bardzo popularną zależność (od angielskiego dependency). Duża popularność tego rozwiązania, powoduje że atakujący stosunkowo…

Czytaj dalej »