Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

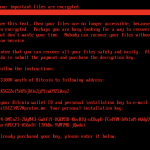

O incydencie ransomware szpital informuje na swojej stronie: Szpital Wojewódzki w Szczecinie padł ofiarą ataku cyberprzestępców, którzy w nocy z soboty na niedzielę (7/8 marca) zainfekowali system informatyczny placówki, szyfrując część danych i blokując do nich dostęp. W efekcie ataku Szpital Wojewódzki pilnie wdrożył procedury awaryjne w tym m.in. przejście…

Czytaj dalej »

Kiedyś szyfrowanie dysku oznaczało, że nikt bez znajomości hasła nie był w stanie uzyskać dostępu do danych w rozsądnym czasie (no chyba, że ktoś miał szczęście i od razu trafił na dobre hasło). A często nadmierna liczba błędnych kombinacji, kończyła się czasową blokadą (przy wprowadzaniu haseł “na żywo”). Co prawda…

Czytaj dalej »

Zaledwie wczoraj informowaliśmy o potencjalnym kolejnym ataku grupy Safepay, a już dzisiaj trafiła do nas informacja nt. grupy Lockbit 5.0 i prawdopodobnym ataku na polską spółkę – Mosty Katowice Sp. z o.o. Firma to znany lider w branży projektowej i inżynieryjnej w Polsce, działający głównie w budownictwie infrastrukturalnym i usługach…

Czytaj dalej »

Mieliśmy już w Polsce ataki na szpitale, banki, sieci handlowe i sektor publiczny. Tym razem padło na branżę, która dba o czystość w naszych domach. Grupa ransomware o ironicznej nazwie “Safepay” dopisała do swojej listy ofiar polską firmę POL-HUN. Czy jest to realne potwierdzenie ataku? Jeśli nazwa POL-HUN nic Wam…

Czytaj dalej »

Nie tak dawno na łamach Sekuraka pisaliśmy o sojuszu grup LockBit, DragonForce oraz Qilin i reaktywacji Lockbit 5.0 z zaawansowanym, wieloplatformowym malwarem, wykorzystującym m.in. silne szyfrowanie. Zgodnie z oceną badaczy z Trend Micro, powrót Lockbit stanowi realne zagrożenie oraz może skutkować zwiększoną częstotliwością ataków, o czym mieliśmy okazję się przekonać…

Czytaj dalej »

Badacze z Cisco Talos (zespołu Threat Intelligence należącego do firmy Cisco), zaobserwowali na początku sierpnia 2025 r. nową aktywność rosyjskojęzycznej grupy ransomware – Kraken. Jej członkowie wywodzą się z grupy Hello Kitty, o której było głośno w 2021 r. za sprawą ataku na CD Projekt, o czym pisaliśmy tutaj. Obecnie,…

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o ataku na firmę Svenska Kraftnät – szwedzkiego operatora sieci przesyłowej energii elektrycznej. Za incydent odpowiada grupa Everest, znana z działalności w środowisku rosyjskojęzycznych grup cyberprzestępczych. Na jednym z forów w darknecie opublikowała licznik, po upływie którego wykradzione dane mają zostać ujawnione. Mowa o…

Czytaj dalej »

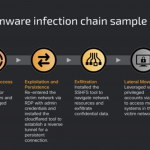

Nie tak dawno pisaliśmy o sojuszu trzech grup cyberprzestępczych, działających pod nazwą Scattered Lapsus$ Hunters, a już na horyzoncie pojawia się kolejne zagrożenie – powrót grupy LockBIt, tym razem we współpracy z DragonForce oraz Qilin. O LockBicie było głośno w 2024 r., kiedy to w ramach międzynarodowej operacji Cronos, udało…

Czytaj dalej »

Urząd Miejski w Wadowicach poinformował w oświadczeniu 6 października 2025 roku o cyberataku na swoje systemy. O sprawie zostały poinformowane instytucje: UODO, CSIRT NASK i Policja. Zgodnie z komunikatem atak ransomware miał miejsce 5 października, a celem była infrastruktura IT, w której znajdowała się baza danych zawierająca informacje o pracownikach…

Czytaj dalej »

Brytyjska Narodowa Agencja ds. Przestępczości (NCA) aresztowała podejrzanego o atak ransomware, który spowodował szerokie zakłócenia na lotniskach w całej Europie. NCA oświadczyła, że aresztowanie miało miejsce po śledztwie dotyczącym cyberataku, na oprogramowanie firmy Collins Aerospace Multi-User System Environment (MUSE), służące do obsługi pasażerów. Główną funkcją MUSE jest umożliwianie wielu liniom…

Czytaj dalej »

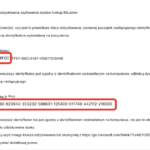

Badacze bezpieczeństwa z firmy ESET odkryli nowy wariant ransomware przypominający doskonale wszystkim znany Petya/NotPetya, rozszerzony o możliwość przejmowania systemów operacyjnych uruchamianych ze wsparciem UEFI. Malware wykorzystuje podatność CVE-2024-7344do ominięcia mechanizmu UEFI Secure Boot. W najnowszych systemach podatność ta została załatana, jednak schemat działania oprogramowania, tzn. wykorzystanie eksploitów na poziomie firmware…

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o rzekomym ataku na pracowników firmy Ekotrade. Przejętych oraz zaszyfrowanych miało zostać 950 682 plików, co podobno ma się przekładać na 900 GB danych. Aktualnie tożsamość atakującego nie zostało ustalona. Wiadomo natomiast, że do przeprowadzenia ataku wykorzystano platformę Qilin, działająca w modelu Ransomware-as-a-Service (RaaS)….

Czytaj dalej »

Dire Wolf jest nową grupą przestępczą, której aktywność zaobserwowano w maju br. Pierwszymi ofiarami cyberprzestępców były firmy z sektora technologicznego, finansowego oraz budownictwa działające we Włoszech, Tajlandii, Australii oraz Indii. Działania cyberprzestępców ukierunkowane są głównie na zysk finansowy. W celu zwiększenia szansy na uzyskanie okupu, wykorzystują technikę double extortion, grożąc…

Czytaj dalej »

Anton Cherepanov, badacz bezpieczeństwa z firmy ESET podczas rutynowej analizy próbek wrzucanych na portal VirusTotal, odkrył nowy wariant malware. Jego uwagę zwrócił plik (kod napisany w Golang), zawierający odwołanie do modelu gpt-oss-20b oraz instrukcje sterujące (prompty), umożliwiające generowanie potencjalnie złośliwych skryptów bezpośrednio w systemie ofiary. Nowo wykryty malware został rozpoznany…

Czytaj dalej »

Słyszeliście o stronie www.nomoreransom.org? Jeżeli nie, to zachęcamy do zapisania sobie jej w zakładkach i jednocześnie życzymy, aby Wam się nigdy nie przydała. Portal No More Ransom jest inicjatywą jednostki NHTCU holenderskiej policji (National High Tech Crime Unit), Europejskiego Centrum do Walki z Cyberprzestępczością (EC3), Kaspersky i firmy McAfee. Inicjatywa…

Czytaj dalej »