Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Stara prawda mówi, że klasyki są zawsze w cenie…

Mamy 2026 rok, a my nadal spotykamy w firmach te same błędy, które od lat kończą się przejęciem całej sieci w kilka minut.

Na audytach i testach penetracyjnych regularnie widzimy dokładnie te same 10 rzeczy, które atakujący uwielbiają najbardziej. I nie są to bynajmniej wymyślne ataki zero-day.

To klasyka, która wciąż działa, bo… adminom „jakoś działało” i „skoro działa, to nie ma tego co ruszać”.

Brzmi znajomo? Oto brutalna, praktyczna lista największych grzechów administratorów sieci – wzięta prosto z życia.

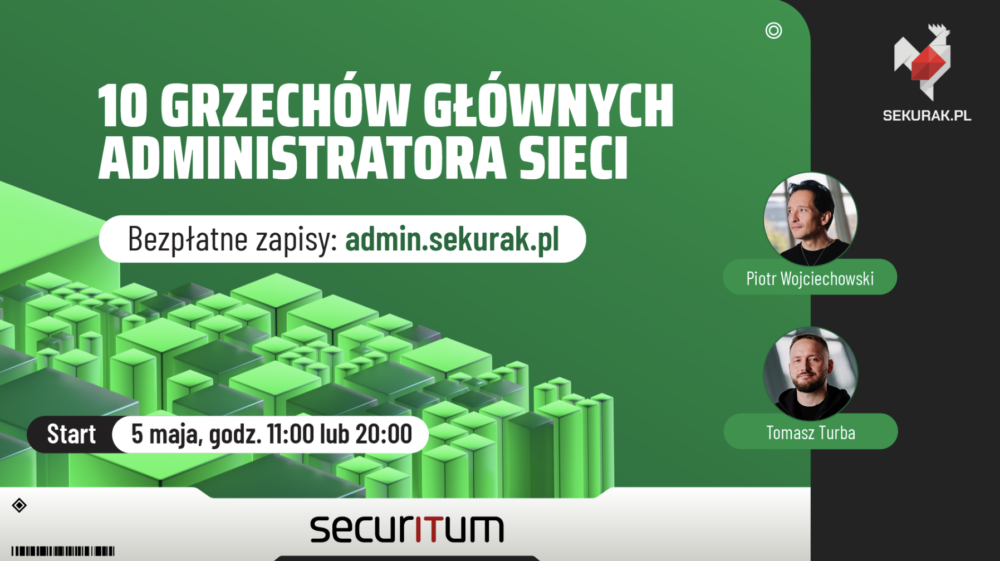

5 maja organizujemy bezpłatny (i – co ważniejsze – praktyczny) pokaz 10 grzechów głównych administratora sieci. Na żywo, z dostępem do nagrań na zawsze. Prowadzą Piotrek Wojciechowski i Tomek Turba, więc jakość i brak nudy gwarantowane.

Do wyboru macie dwa terminy:

I termin: godz. 11:00–12:30

II termin: godz. 20:00–21:30

Zapisy tutaj: admin.sekurak.pl

Tak będzie wyglądać agenda:

1. Domyślne hasła i konta admin/admin, cisco/cisco, brak zmiany po wdrożeniu. Dostęp w 30 sekund, bez żadnych narzędzi.

2. Płaska sieć LAN. Serwery, użytkownicy, drukarki, IoT i OT w jednej domenie broadcastowej. Jeden skompromitowany endpoint – i atakujący widzi wszystko.

3. Brak uwierzytelniania na portach Zero 802.1X, port security czy NAC. Wystarczy kabel i fizyczny dostęp do przełącznika.

4. Rogue DHCP i ataki MITM. Atakujący staje się bramą domyślną i przejmuje cały ruch. Klasyczny man-in-the-middle w LAN – bez żadnych specjalnych uprawnień.

5. Brak inwentaryzacji i rozliczalności. Setki urządzeń, o których IT nie wie, że istnieją. Otwarte porty bez właściciela. „Nie wiemy dokładnie, co siedzi w naszej sieci”.

6. Błędne reguły ACL “Permit ip any any” na końcu listy, bo coś musi przejść. Reguły, które w praktyce niczego nie blokują.

7. STP bez zabezpieczeń. Brak BPDU Guard, Root Guard, Loop Guard. Jeden nieautoryzowany switch podpięty przez pracownika – i mamy sztorm albo przejęcie roli root bridge.

8. Brak walidacji DNSSEC Zaufanie do rekurencyjnych resolverów, które można otruć. Idealny wektor do przekierowań i MITM na poziomie DNS.

9. Protokoły otwartotekstowe w LAN. Telnet, HTTP, VoIP bez szyfrowania, stare RADIUS-y z PAP/CHAP. Atakujący w sieci lokalnej widzi wszystko.

10. Brak monitoringu i logowania Logi są, ale nikt na nie nie patrzy. Bez centralnego sysloga i alertów atak może trwać miesiącami niezauważony.

Każdego dnia na sekuraku pokazujemy włamania, wycieki i dramaty, które zaczynają się od banalnych błędów. Najsmutniejsze jest to, że w lwiej części przypadków sprawcą nie jest jakiś superhacker z Rosji, Chin czy Korei Północnej bądź grupa APT, tylko… błąd, który na początku popełnia sam administrator sieci.

Warto to zmienić. Wpadajcie 5 maja (w sam raz – z naładowanymi akumulatorami po majówce) i nauczcie się, jakie błędy konfiguracyjne najczęściej prowadzą do kompromitacji sieci, dlaczego domyślne ustawienia urządzeń to nadal jeden z największych wektorów ataku oraz jak brak segmentacji sieci ułatwia poruszanie się atakującego tamże.

Pokażemy również, w jaki sposób złośliwy DHCP lub DNS może przejąć kontrolę nad ruchem w sieci, jakie konsekwencje niesie brak uwierzytelniania i szyfrowania w LAN, dlaczego źle skonfigurowane ACL-e i STP mogą otworzyć drzwi do ataku, a także jakie porty i usługi są najczęściej nadużywane – i jak je kontrolować.

W końcu przekonacie się, dlaczego DNSSEC to nie “nice to have”, tylko realna warstwa bezpieczeństwa, jak brak logowania i monitoringu sprawia, że atak trwa miesiącami bez wykrycia oraz jak podejść do zabezpieczenia sieci w sposób praktyczny, bez overengineerowania.

Wszystko przekazane konkretnie, praktycznie i bez nudnej teorii. Warto zarezerwować sobie 90 minut w kalendarzu.

Aha. Ważna sprawa. Po szkoleniu będzie sesja Q&A, więc jeśli macie jakieś konkretne problemy, to warto przyjść z gotowymi pytaniami.

~Ekipa sekurak.pl

1 kwietnia? admin.sekurak.pl – coś nie pykło..

Działa działa, trzeba było dać gpupdate /force, ale dwa razy.

Witam, ja mam pytanko z innej beczki, ponieważ jestem ofiarą rozwiązania Malware dokładnie rozchodzi się o “Lokibot” czy ktoś może mi pomóc ponieważ nie wiem jak wyjsc z botneta, każda strona jest podmieniana natychmiast, ręce mi opadają czy ktoś jest realnie mi pomóc, zainfekowanych urządzeń w sieci 5-10 bardzo proszę o pomoc.