Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Linus przy przy okazji publikacji kolejnego wydania jądra (7.1 RC4), odniósł się do zgłaszania podatności w jądrze przy użyciu narzędzi AI: Linus stwierdził, też że nie ma sensu traktować takich zgłoszeń jako “poufne” (jak to normalnie bywa ze zgłoszonymi podatnościami – zanim zostanie wydana łatka). To ułatwi koordynację pomiędzy różnymi…

Czytaj dalej »

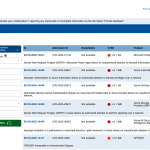

Bardzo dawno czegoś takiego nie było. Chrome załatał właśnie bardzo dużą paczkę podatności: Z czego 3 są krytyczne (za zgłoszenie jednej wypłacono $43000 nagrody) oraz 31 poważnych (tzw. High). Jak widać na zrzucie powyżej, dużo luk zostało wykrytych wewnętrznie przez zespół Google. Łatajcie się do Chrome 148.0.7778.96/97. ~ms

Czytaj dalej »

Naszych dwóch audytorów bezpieczeństwa z Securitum – Robert Kruczek oraz Kamil Szczurowski w ramach działań typu happy hunting (spontaniczne testy systemów w celu poprawy jakości polskiego Internetu) wykryło krytyczne podatności typu unauthenticated Remote Code Execution (RCE) w systemie PAD CMS (na którym uruchamiane są aplikacje internetowe oraz biuletyny informacji publicznej)….

Czytaj dalej »

W świecie cyberbezpieczeństwa, gdzie każda luka może stać się furtką dla przestępców, rola publicznych baz danych o podatnościach jest nie do przecenienia. Przez lata globalnym standardem była amerykańska baza CVE prowadzona przez MITRE, ale ostatnie zawirowania za oceanem sprawiły, że Europa postanowiła ruszyć z własnym tematem. Oto oficjalnie ruszyła Europejska…

Czytaj dalej »

GitLab ogłosił wydanie nowych wersji oprogramowania. Aktualizacja dotyczy zarówno Community Edition, jak i Enterprise Edition. Poprawione wersje to 17.9.2, 17.8.5 oraz 17.7.7. Najważniejsza poprawka dotyczy dwóch podatności (CVE-2025-25291, CVE-2025-25292), zgłoszonych w bibliotece ruby-saml, która jest wykorzystywana przez GitLab do SAML SSO (security assertion markup language; single sign-on). W pewnych okolicznościach…

Czytaj dalej »

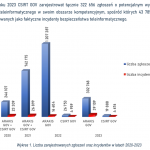

TLDR: Projekt Artemis, czyli rozbudowany i modułowy skaner podatności opracowany przez CERT Polska (a zapoczątkowany przez koło studenckie KN Cyber), już od pewnego czasu był wykorzystywany przez NASK do badania bezpieczeństwa stron internetowych podległych pod CSIRT NASK podmiotów oraz instytucji, które wyraziły taką chęć, cytując stronę projektu: (https://cert.pl/skanowanie/) Od dzisiaj usługa…

Czytaj dalej »

Niecały miesiąc po naprawieniu problemów, o których pisaliśmy, GitLab ponownie wydał poprawione wersje. Podobnie jak poprzednio, aktualizacja dotyczy zarówno Community Edition, jak i Enterprise Edition. Tym razem poprawione wersje oznaczone są numerami 17.2.9, 17.3.5 oraz 17.4.2. TL;DR Najpoważniejszy załatany błąd to CVE-2024-9164 umożliwiający nieautoryzowanym użytkownikom uruchamianie tzw. pipelines. Został znaleziony w…

Czytaj dalej »

W cytowanym badaniu wystarczyło znać numer rejestracyjny samochodu (lub nr VIN). Następnie można było go zdalnie otworzyć, uruchomić, mieć dostęp do kamer (w wybranych modelach). Można było też mieć dostęp do fizycznej lokalizacji auta czy emaila / numeru telefonu właściciela. Fragment listy wskazanych przez badaczy podatnych modeli: Badacze stworzyli nawet…

Czytaj dalej »

Po dwóch miesiącach od poprzednich problemów, które opisywaliśmy, GitLab wydał kolejne poprawione wersje, zarówno Community Edition, jak i Enterprise Edition, oznaczone numerami 17.3.2, 17.2.5 oraz 17.1.7. Podobnie jak poprzednio, najpoważniejszy błąd, oznaczony symbolem CVE-2024-6678, pozwala – w pewnych okolicznościach, które nie zostały sprecyzowane w ogłoszeniu na stronie GitLab – na zdalne wykonanie…

Czytaj dalej »

Podatne było oprogramowanie służące zarządzaniu swoją instalacją solarną (od firmy Enphase systems). Sama firma chwali się że obsługuje 4 miliony instalacji solarnych w 150 krajach. Badacz testowo zakupił dwa inwertery i… pokazał jak mając dostęp do administratora jednego z nich, może wykonywać operacje na zupełnie innym koncie. Zakładam, że mogło…

Czytaj dalej »

Tytułowa ciekawostka z raportu “o stanie bezpieczeństwa cyberprzestrzeni RP” opublikowanego przez ABW: W aplikacji WWW podlegającej ocenie bezpieczeństwa, w jednym z jej formularzy, istniała możliwość wgrywania plików przez użytkownika. Funkcjonalność weryfikacji rozszerzenia wgrywanych plików zaimplementowana była wyłącznie po stronie frontend-u , tj. przeglądarki. Przechwycenie pliku JavaScript odpowiedzialnego za ten mechanizm…

Czytaj dalej »

W oprogramowaniu GitLab, zarówno w wersji Community, jak i Enterprise, został znaleziony poważny błąd (ocena 9,6 wg CVSS 3.0), któremu nadano identyfikator CVE-2024-6385. Dotyczy on wersji od 15.8 do 16.11.6 (bez 16.11.6), od 17.0 do 17.0.4 (bez tej ostatniej), oraz od 17.1 do 17.1.2 (również bez ostatniej). Pełne informacje na temat…

Czytaj dalej »

Zaczęło się od zgłoszenia przejętego urządzenia – na początku 2024 roku. Niedługo później udało się namierzyć kolejne ofiary – wszystkie będące sieciami rządowymi na całym świecie Na obecnym etapie Cisco nie do końca wie jaki jest/był sposób wejścia do sieci przez atakujących… Próby odtworzenia całej ścieżki ataku trwają. W trakcie…

Czytaj dalej »

Sam CVSS to sposób na “wycenę” podatności w skali od 0 do 10 (0 – w zasadzie to nie jest podatność; 10 – podatność krytyczna). Listę zmian w stosunku do CVSS 3.1 znajdziecie w tym miejscu. Jeśli wersja 3.1 wydała się Wam zbyt skomplikowana to wersja 4.0 – dodaje jeszcze…

Czytaj dalej »

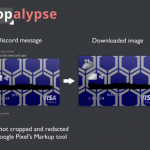

Jak widzicie w tweecie poniżej, podatność CVE-2023-21036 dotyka domyślnej appki do edycji zrzutów ekranowych – Markup: Luka została załatana niedawno (ryzyko: High). W czym problem? Jeśli nowy (np. ocenzurowany) obrazek jest mniejszy niż oryginał dzieje się “magia” The end result is that the image file is opened without the O_TRUNC flag, so that when…

Czytaj dalej »