Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

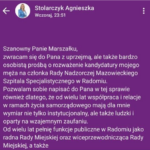

Cała Polska już kojarzy panią radną z Radomia, która przypadkiem wrzuciła na fejsa prywatną prośbę do marszałka o posadę w radzie nadzorczej szpitala… dla męża mechanika samochodowego. Zdecydowanie wpadka aspirująca do miana klasyka. Niedawno doszła “specjalistka” od AI, która w Rzeszowie próbowała wyłudzić zwrot za pizzę z salami. Zdjęcie przerobiła…

Czytaj dalej »

Jak mawiają – jeden obraz wart jest więcej niż 1000 słów. Zatem obraz: Jak się domyślacie, ta informacja miała być przesłana w wiadomości prywatnej do pana Marszałka. Ale jakoś tak przypadkiem została opublikowana na facebookowym wallu (czyli publicznie była dostępna dla wszystkich). Smaczku dodaje to, że jak donosi Gazeta Wyborcza,…

Czytaj dalej »

Zauważyliście, że w ostatnim czasie w Internecie nagle zrobiło się pełno “specjalistów od OSINT-u”? Konflikty zbrojne czy większe (lub mniejsze) afery przyciągają takie osoby, jak ćmy do ognia. Fachowcy “od wszystkiego” dziś nagrywają 60-sekundowe filmiki i popełniają pełne wyższości wpisy na X, jak “rozpracowali Kreml” i “kto wygrywa wojnę na…

Czytaj dalej »

Dostęp do informacji we współczesnym świecie jest po prostu bezcenny. Umiejętności pozyskiwania i – co ważniejsze – weryfikowania informacji stają się więc jedną z kluczowych kompetencji, dzięki którym możemy zdeklasować konkurencję, być o krok przed wszystkimi innymi i po prostu wygrywać w nieustannym pędzie życia zawodowego, jak i prywatnego. Jakie…

Czytaj dalej »

W komunikatorze Telegram znaleziono sposób na uzyskanie adresu IP innego użytkownika, po kliknięciu przez niego w odpowiednio spreparowany link. Choć nie pozwala to na przejęcie dostępu do konta ani urządzenia, takie działanie jest problematyczne w kontekście prywatności użytkowników. Telegram reklamuje się jako dbający o prywatność i bezpieczny komunikator. Użycie tych…

Czytaj dalej »

Narzędzia OSINT-owe przechodzą ogromną metamorfozę wraz z rozwojem modeli sztucznej inteligencji. Nie ominęło to także popularnych wyszukiwarek. Kiedy wykonywałem porównanie trzech z nich – Google, Binga oraz Yandexa w 2021 i 2023 roku, mechanizmy AI zaczęły się dopiero nieśmiało w nich pojawiać. Prekursorem był Yandex, który jako pierwszy opanował analizę…

Czytaj dalej »

Osoby związane z szeroko rozumianym IT, zarządzające systemami czy tworzące oprogramowanie, to szczególnie łakomy kąsek dla grup przestępczych działających w cyfrowym świecie. Nie jest to nowe zjawisko. Tym razem mamy do czynienia z pewną ewolucją. TLDR: Cyberprzestępcy zamiast łamać platformy zdecydowali się uderzyć w nasz najczulszy punkt, jakim jest zaufanie….

Czytaj dalej »

Nie tak dawno na łamach Sekuraka pisaliśmy o sojuszu grup LockBit, DragonForce oraz Qilin i reaktywacji Lockbit 5.0 z zaawansowanym, wieloplatformowym malwarem, wykorzystującym m.in. silne szyfrowanie. Zgodnie z oceną badaczy z Trend Micro, powrót Lockbit stanowi realne zagrożenie oraz może skutkować zwiększoną częstotliwością ataków, o czym mieliśmy okazję się przekonać…

Czytaj dalej »

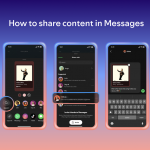

Niedawno na Spotify pojawiła się nowa funkcja – wiadomości. Ma ona uczynić aplikację bardziej społecznościową i umożliwić użytkownikom kontaktowanie się na platformie. Wysyłanie wiadomości jest dostępne dla użytkowników wersji Free i Premium w niektórych krajach, pod warunkiem że ukończyli oni 16 rok życia. TLDR: Oprócz zastanawiającej koncepcji samych wiadomości w…

Czytaj dalej »

Operatorzy GSM, dla poprawienia jakości rozmów, mogą wykorzystać standard VoLTE czy Voice over LTE, pozwalający na realizację połączeń głosowych z użyciem sieci 4G LTE. Zwykle do rozmów telefonicznych oraz SMSów wykorzystywane były starsze (i mniej bezpieczne) standardy jak 2G i 3G, a nowsze technologie zapewniały tylko szybszą wymianę danych. VoLTE…

Czytaj dalej »

Kilka dni temu zespół Silent Push poinformował o namierzeniu kampanii phishingowej targetującej graczy Counter-Strike 2 na Steam z wykorzystaniem techniki Browser-in-the-Browser (BitB). Technika BitB została stworzona w 2022 roku przez eksperta security mr. d0xa (na githubie wciąż udostępnia template ataku). Na czym polega? Na niektórych stronach mamy możliwość zalogowania za…

Czytaj dalej »

Na ostatnim MEGA sekurak hacking party, rozdawaliśmy wydaną przez nas książkę OSINTową autorstwa Krzyśka Wosińskiego (~200 stron). Mieliśmy dostępne tylko 1000 egzemplarzy, teraz mamy 0, ale sporo osób pyta się o możliwość zakupu. Jeśli więc jesteś wstępnie zainteresowany (cena 29zł brutto + wysyłka; tylko dla zapisujących się poniżej) to dopisz…

Czytaj dalej »

Na samym początku pragnę zaznaczyć, że niestety nie mogę powiedzieć jakiego klienta dotyczy poniższy artykuł, gdyż wynika to z odpowiednich zastrzeżeń w umowach z nim zawartych. Pracując w branży finansowej często można natrafić na scamerów próbujących podszywać się pod prawdziwe instytucje lub strony świadczące jakieś usługi związane z tą branżą. Bardziej zaawansowani…

Czytaj dalej »

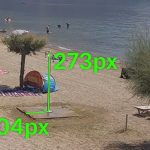

Bellingcat udostępnił narzędzie online: Shadow Finder Tool (wymagane darmowe konto Google), w którym: W wyniku otrzymujemy obszar na mapie, w którym zdjęcie zostało wykonane: Jeśli posiadamy np. 2 lub więcej zdjęć tego samego miejsca (z różnych godzin) – to można jeszcze bardziej zawęzić obszar, w którym zdjęcie zostało wykonane (wspólny…

Czytaj dalej »

Wakacje już za pasem, ale my nie zwalniamy tempa! Pracujemy pełną parą nad kolejną edycją naszej kultowej konferencji – Mega Sekurak Hacking Party (MSHP)! W maju widzieliśmy się online; tym razem zapraszamy Was na spotkanie stacjonarne do Krakowa, gdzie w supernowoczesnym Centrum Kongresowym ICE przygotowujemy dla Was coś w wymiarze…

Czytaj dalej »