Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z Tenable odkryli podatności w Google Looker Studio. Luki mogły umożliwić atakującym nieautoryzowane pobranie lub modyfikację danych w usługach Google, takich jak BigQuery czy Google Sheets. Firma po zgłoszeniu załatała wszystkie zidentyfikowane problemy. TLDR: Dostęp do danych był możliwy między różnymi firmami/organizacjami korzystającymi z chmury Google (cross-tenant). Odkryte…

Czytaj dalej »

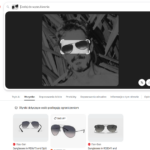

Narzędzia OSINT-owe przechodzą ogromną metamorfozę wraz z rozwojem modeli sztucznej inteligencji. Nie ominęło to także popularnych wyszukiwarek. Kiedy wykonywałem porównanie trzech z nich – Google, Binga oraz Yandexa w 2021 i 2023 roku, mechanizmy AI zaczęły się dopiero nieśmiało w nich pojawiać. Prekursorem był Yandex, który jako pierwszy opanował analizę…

Czytaj dalej »

Google informuje o wydaniu nowej wersji najpopularniejszej obecnie na świecie przeglądarki, czyli Google Chrome. Załatane zostały dwa błędy sklasyfikowane na poziomie wysokim, przy czym – jak informuje Google – jedna z podatności jest aktywnie wykorzystywana. Załatane podatności oznaczone zostały CVE-2025-13223 oraz CVE-2025-13224. Użytkownicy Chrome oraz Chromium powinni jak najszybciej zaktualizować przeglądarki do…

Czytaj dalej »

Google DeepMind we współpracy z Project Zero zaprojektował zaawansowanego agenta AI – Big Sleep wcielającego się w rolę badacza bezpieczeństwa. Jego głównym zadaniem jest aktywne poszukiwanie podatności zanim zostaną wykorzystane przez atakujących. Zasłynął w listopadzie 2024 r., kiedy to udało mu się wykryć podatność klasy 0-day w silniku bazodanowym SQLite. …

Czytaj dalej »

VirusTotal, to platforma, której nie trzeba przedstawiać Czytelnikom sekuraka. Ten należący do firmy Google serwis pozwala skanować przesyłane do niego pliki korzystając z wielu silników antywirusowych. Dodatkowo przesyłane na platformę pliki wykorzystywane są do dalszych analiz przez osoby badające złośliwe oprogramowanie. Od teraz dostęp do tego olbrzymiego repozytorium ze złośliwym…

Czytaj dalej »

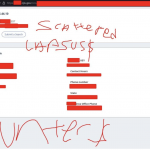

Google potwierdził poważny incydent bezpieczeństwa związany z utworzeniem fałszywego konta w ich systemie LERS (Law Enforcement Request System) używanym na całym świecie przez policję i instytucje rządowe do składania formalnych wniosków o dane użytkowników. BleepingComputer podaje, że komunikat Google pojawił się po tym, jak grupa hakerska określająca się jako “Scattered…

Czytaj dalej »

Od kilkunastu dni przez internet przetacza się się fala bardzo emocjonalnych i alarmistycznych postów mówiących, że to już koniec wolności w świecie Androida. W sukurs temu trendowi idą niektóre serwisy technologiczne sugerujące jakoby miały zostać zasypane wszelkie różnice pomiędzy Androidem a iOS-em w szeroko rozumianej otwartości. Niektórzy nawet wieszczą, że…

Czytaj dalej »

Google wydało 26 sierpnia wydało aktualizację Chrome (wersja 139.0.7258.154/.155 dla Windowsa, macOS i Linuxa oraz 139.0.7258.158 dla Androida), w której załatano krytyczną podatność typu Use-After-Free w silniku graficznym ANGLE (CVE-2025-9478). TLDR: Use-After-Free (UAF) to podatność związana z nieprawidłowym wykorzystaniem pamięci dynamicznej podczas działania programu. Występuje wtedy, gdy po zwolnieniu miejsca…

Czytaj dalej »

Wtyczka FreeVPN.One przez lata cieszyła się popularnością wśród użytkowników Chrome – posiadała oficjalny znaczek weryfikacji, wyróżnione miejsce w sklepie Google i ponad 100 tys. instalacji. Jego głównym celem miała być ochrona prywatności. Okazuje się jednak, że w rzeczywistości rozszerzenie stało się narzędziem do śledzenia użytkowników. TLDR: – Popularne rozszerzenie VPN…

Czytaj dalej »

Kilkanaście złośliwych rozszerzeń do przeglądarki Google Chrome i Microsoft Edge mogło śledzić użytkowników, wykradać dane dotyczące aktywności w przeglądarce i przekierowywać do potencjalnie niebezpiecznych adresów internetowych. Były dostępne w oficjalnych sklepach Google i Microsoft. Łącznie zostały pobrane 2,3 miliona razy. Większość dodatków zapewniało reklamowaną funkcjonalność udając legalne narzędzia, takie jak…

Czytaj dalej »

Google wydało nową wersję swojej przeglądarki Chrome. Dla Windows i macOS jest to 133.0.6943.126/.127, dla Linuksa 133.0.6943.126, natomiast dla Androida 133.0.6943.121. Załatane zostały dwa błędy o wysokim poziomie krytyczności CVE-2025-0999 oraz CVE-2025-1426, a także jeden na poziomie średnim – CVE-2025-1006. Od wydania poprzedniej wersji, która łatała cztery błędy o wysokim…

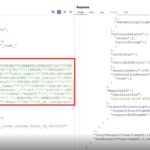

Czytaj dalej »Zerknijcie na ten research. Najpierw okazało się, że funkcja blokowania użytkownika zdradzała jego tzw. GaiaID (czyli taki globalny ID użytkownika w kontekście usług Google). Np.: 103261974221829892167 Ten IDek można było poznać nawet bez realnego zablokowania użytkownika. Teraz wystarczyło znaleźć jakąś usługę, która przetłumaczyłaby GaiaID na emaila użytkownika-ofiary. Badacze zlokalizowali stary,…

Czytaj dalej »

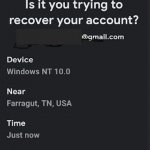

Zaczęło się od telefonu od Google. “Ktoś zalogował się na Twoje konto z terytorium Niemiec”. Szybkie sprawdzenie dzwoniącego numeru +1 (650) 203-0000 wskazało na prawdziwy numer Google (numer używany przez Google Assistant). Ofiara w tym samym czasie otrzymała maila z domeny google[.]com z informacją, że będzie się kontaktować konsultant. Na jednym…

Czytaj dalej »

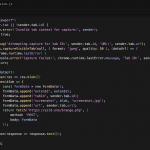

Ofiarą padła między innymi firma z obszaru cyberbezpieczeństwa – Cyberhaven (tutaj szczegóły całego incydentu). OK, ale jak się “infekuje rozszerzenie do Chrome”? No więc np. tak: 1. Phishing na pracownika: 2. Phishing był o tyle sprytny, że prowadził do prawdziwej strony logowania Google. Tylko że po zalogowaniu się pojawiało się…

Czytaj dalej »

W przedświątecznej gorączce nie można zapomnieć o aktualizacjach oprogramowania. Google ogłosiło wydanie nowych wersji przeglądarki Chrome: 131.0.6778.139/.140 dla Mac oraz Windows, a także 131.0.6778.139 dla Linuksa. Załatane zostały dwie podatności o poziomie krytyczności wysokim. Pierwsza z nich, o symbolu CVE-2024-12381 jest kolejnym błędem w tym roku dotyczącym silnika V8 i…

Czytaj dalej »