NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Wyobraźmy sobie sytuację, w której nagle kontaktuje się z nami dobry znajomy z pytaniem kiedy oddamy mu pożyczone pieniądze. W trakcie rozmowy pokazuje nam zrzuty ekranu z wiadomościami na WhatsAppie, w których rzekomo prosimy go o niewielką kwotę, bo akurat tyle nam zabrakło podczas robienia zakupów. Jesteśmy zaskoczeni, ponieważ nigdy…

Czytaj dalej »

O temacie informuje Google. W szczególności całość była użyta na pewnym zhackowanym ukraińskim serwisie (w połowie 2025). Schemat działania – użytkownicy, którzy wchodzili na stronę z telefonu byli: Wskazuje się tutaj zaawansowaną rosyjską grupę hackerską o kryptonimie: UNC6353. Czyli mamy rosyjską grupę atakującą cały świat? ;) Sytuacja jest nieco bardziej…

Czytaj dalej »

Pełną informację opublikowaną przez Apple, można przeczytać tutaj. Mogą być przetwarzane informacje sklasyfikowane na poziomie ‘zastrzeżone’ (‘restricted’). Nie wymaga to instalowania żadnego dodatkowego oprogramowania / zmieniania ustawień (wymagany jest iOS 26). Nota bene: ‘zastrzeżony’ to najniższy poziom klasyfikacji informacji w NATO. Ważna uwaga: urządzenia Apple znalazły się w katalogu NIAPC…

Czytaj dalej »Szczegóły o załatanych podatnościach dostępne są tutaj. Z “ciekawszych” podatności mamy: ❌ Możliwość przejęcia telefonu, po przesłaniu do niego “odpowiednio spreparowanego pliku audio”❌ Możliwość zdobycia pełnych uprawnień root przez appki❌ Tajemnicza podatność umożliwiająca brute-force PINów: A malicious app may be able to attempt passcode entries on a locked device and…

Czytaj dalej »

To praktycznie uniemożliwia ich badanie na poziomie śledczym (np. wyciąganie z nich plików, wiadomości SMS, etc; po restarcie telefon jest w tzw. trybie Before First Unlock). Szybko pojawiły się oczywiste sugestie, że widzimy właśnie w akcji funkcję iOS18, która umożliwia wysłanie odpowiedniego sygnału do telefonu, który to sygnał może wymuszać…

Czytaj dalej »

Szczegóły załatanych luk dostępne są tutaj. Tym razem na uwagę zwraca duet podatności umożliwiający: W szczególności podatność CVE-2024-23222 opisywana jest z adnotacją ‘mamy raport, który wspomina, że podatność jest aktywnie wykorzystywana’. Dostępna jest też wersja iOS 16.7.5, która również łata całą serię błędów (w tym wskazany powyżej). Najstarszy telefon, który…

Czytaj dalej »

Czy samo otwarcie PDFa może cokolwiek zainfekować? Najczęściej nie. Czy samo wysłanie PDFa może cokolwiek zainfekować? Tym bardziej nie! Jednak ta historia to wyjątek od wyjątku. Badacze z Kasperskiego analizowali przez ~pół roku skuteczny, praktycznie niewidzialny atak na firmowe iPhone-y. Od strony atakującego-infekującego sprawa była prosta (tzn. prosta w momencie…

Czytaj dalej »

Poza nową wersją iOS z linii 17, udostępniono też aktualizacje w linii 16 oraz 15 (tutaj wspierany jest np. iPhone 6s, który wyszedł w 2015 roku!) W iOS 17.1 załatano aż trzy podatności umożliwiające na wykonanie kodu w OS, po wejściu na zainfekowaną stronę: Impact: Processing web content may lead…

Czytaj dalej »

Citizen Lab donosi o aktywności narzędzia o nazwie Predator. Atak wykryto po analizie urządzenia należącego na byłego egipskiego parlamentarzystę, a spyware dostarczany był linkami wysyłanymi SMSem / WhatsApp-em / metodą ataku Man-in-The-Middle: Between May and September 2023, former Egyptian MP Ahmed Eltantawy was targeted with Cytrox’s Predator spyware via links…

Czytaj dalej »

Citizen Lab dostarcza właśnie kilka szczegółów dotyczących działania exploitu, którego udało się namierzyć w wyniku przechwycenia realnych ataków na iPhone-y. Okazuje się że do ofiary wystarczy wysłać za pośrednictwem iMessage załączniki, zawierające odpowiednio spreparowane obrazki. Dalej już wszystko dzieje się automatycznie – telefon procesuje obrazki, a samo procesowanie powoduje wykonanie…

Czytaj dalej »

Nowa wersja iOS 16.6.1 przynosi łatki zaledwie dwóch błędów, z czego jeden wygląda dość groźnie – odpowiednio spreparowanym obrazkiem można wykonać dowolny kod na telefonie ofiary: Impact: Processing a maliciously crafted image may lead to arbitrary code execution. Apple is aware of a report that this issue may have been…

Czytaj dalej »

Detale dostępne są tutaj oraz tutaj. A sam atak na Kasperskiego zaznaczaliśmy niedawno. Podatność została załatana zarówno w iOS 16.x jak i 15.x: Impact: An app may be able to execute arbitrary code with kernel privileges. Apple is aware of a report that this issue may have been actively exploited…

Czytaj dalej »

Dokładny opis luk możecie znaleźć tutaj. iOS 16.4.1 łata podatność, która z poziomu przeglądarki (zapewne wejście na odpowiednio spreparowaną stronę) umożliwia dostanie się na system operacyjny: Impact: Processing maliciously crafted web content may lead to arbitrary code execution. Apple is aware of a report that this issue may have been…

Czytaj dalej »

Opis załatanych podatności (iOS 16.4) dostępny jest tutaj. W szczególności Apple wypuścił również zbiorczą łatkę dla iOS z serii 15 (15.7.4) z takim opisem: Processing maliciously crafted web content may lead to arbitrary code execution. Apple is aware of a report that this issue may have been actively exploited. Jak…

Czytaj dalej »

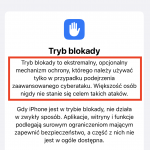

“Tryb zabunkrowany” (nazywany nieco myląco w polskim tłumaczeniu jako ‘tryb blokady’) jest już dostępny w najnowszym iOS 16. Wystarczy wejść na Ustawienia -> Prywatność i Ochrona I teraz włączamy “Tryb blokady”: Jak widać, całość jest kosztem działania pewnych funkcji iPhone, ale wbrew pozorom ograniczenia nie wydają się być uciążliwe: Dzięki…

Czytaj dalej »