Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Chodzi o ten incydent. Zgłoszenie poszło przez HackerOne. Ale ziomki z HackerOne zamknęły zgłoszenia (“no elo, duplikat, kaski nie będzie, have a nice day ;-) No to hacker poczekał 48 dni, z nadzieją że może jednak obsłużą tego buga, po czym ruszył do hackowania. Hackowanie: “Założyłem dziś bezpłatne konto w…

Czytaj dalej »

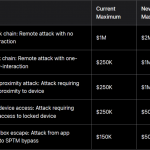

Programy Bug Bounty są często organizowane przez duże korporacje, aby zachęcić społeczność badaczy cyberbezpieczeństwa do poszukiwania luk i podatności w oferowanych produktach i usługach. Za znalezione błędy wydawane są nagrody, często w postaci środków pieniężnych. Wysokość nagrody zależy od wielu czynników, jednym z nich jest wpływ wykrytej luki na rzeczywiste…

Czytaj dalej »Zerknijcie na ten research. Najpierw okazało się, że funkcja blokowania użytkownika zdradzała jego tzw. GaiaID (czyli taki globalny ID użytkownika w kontekście usług Google). Np.: 103261974221829892167 Ten IDek można było poznać nawet bez realnego zablokowania użytkownika. Teraz wystarczyło znaleźć jakąś usługę, która przetłumaczyłaby GaiaID na emaila użytkownika-ofiary. Badacze zlokalizowali stary,…

Czytaj dalej »

Snapchat posiada tzw. wyróżnione video: Snapchat has viral video feature callled spotlight Snapchat posiada też program bug bounty. A w programie bug bounty ktoś zgłosił następującą podatność: Delete anyone’s content spotlight remotely. Wykorzystanie podatności było rzeczywiście banalne, pod warunkiem że poświęciliśmy trochę czasu i spojrzeliśmy na żądanie HTTP zawierające następującego…

Czytaj dalej »

Tym razem ciekawa podatność ze świata webowego. Jeden z klientów Stripe otrzymał całkiem niezłą promocję – całkowity brak opłat od transakcji, ale tylko dla sumarycznej kwoty transakcji do $20000. Postanowił zaakceptować taką ofertę (przesłaną przez Stripe) ale jednocześnie przechwycić żądanie HTTP z przeglądarki za pomocą narzędzia Burp Suite. Następnie badacz…

Czytaj dalej »

Istotną podatność w przeglądarkach internetowych Google Chrome, Microsoft Edge i Opera wykrył niedawno Maciej Pulikowski. Raport na ten temat został zaakceptowany, a za zgłoszenie przekazano nagrodę w wysokości 10 000 USD, w ramach programu Google Bug Bounty. Jest to już 7 podatność w Chromium zgłoszona przez tego autora. Błąd bezpieczeństwa…

Czytaj dalej »

Celem była platforma Optimism. Może jestem złośliwy ale twórcy wszelakich rozwiązań dookoła kryptowalut, chyba już sami gubią się w pojęciach, protokołach, mostach, teleportr-ach, cudacznych nazwach appek i innych sekurakoinach. No dobra, koniec marudzenia, kiedy ekipy crypto-marketingowe wymyślają nowe nazwy, ludzie szukają bugów w platformach. Tutaj przykładowy efekt poszukiwań: Wymiana prawdziwych…

Czytaj dalej »![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)

Kliiiiikbait – bo sposób nie był banalny! A nie, czekaj, sposób był banalny, jak już się wiedziało co i jak. No dobra, nie taki banalny. Ech… zobaczmy o co chodziło w bugu, który został wykorzystany bojowo 3 lata temu i nieco później załatany. Idąc od końca, efekt na koncie gracza-hackera…

Czytaj dalej »

Firma Google stoi za wieloma projektami i produktami. Niektóre są powszechnie znane, a inne nie. Jednymi z takich mniej znanych produktów jest język programowania dart i framework flutter. Krótko po zrobieniu dość długiego tutoriala darta i fluttera wpadłem na kilka pomysłów, jak można by zaatakować komponenty ekosystemu darta. Dla zabawy…

Czytaj dalej »

Gdy słyszymy, że jakiś badacz zarobił 20 000 dolarów, to z góry zakładamy, że cały proces eksploitacji był skomplikowany, a exploit to setki, jeśli nie tysiące linijek kodu. W przypadku podatności zidentyfikowanej przez Williama Bowlinga całość sprowadzała się do wgrania na serwer specjalnie spreparowanego pliku .jpg: Tak prezentuje się payload…

Czytaj dalej »

Google w 2019 roku ogłosiło konkurs na najlepszą podatność w GCP (Google Cloud Platform), którą należało jeszcze dokładnie opisać w formie artykułu. W pierwszej edycji konkursu zwycięzca zgarnął aż 100 000$. W 2020 pula nagród została zwiększona do 313 337$, a nagrodzonych zostało aż 6 badaczy. * Wykres przedstawiający liczbę…

Czytaj dalej »

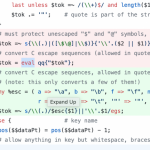

Ostra seria podatności tutaj. Na celowniku tym razem był jeden z systemów legal – w domenie thefacebook.com. Dokładnie rzecz biorąc – ten system. Zaczęło się od zlokalizowania ciasteczka o nazwie .ASPXAUTH Jest to ciastko sesyjne, ale jakby tu dostać się na admina? Badacz miał nosa do tego typu przypadku (doświadczenia…

Czytaj dalej »

Oto kandydat roku 2021 na podatność o najlepszym stosunku długości opisu szczegółów do wypłaty. Ktoś po prostu znalazł na GitHubie login oraz certyfikat dający dostęp do kodu Ubera. W oryginale: A username and certificate was found that allows API access to Phabricator on code.uberinternal.com. This API access could give away…

Czytaj dalej »

Do partii cyber-szachów stanął niedawno zawodnik wagi ciężkiej – Sam Curry. Tym razem pod lupę wziął serwis chess.com i przechodząc od razu do rzeczy – postanowił w appce mobilnej wyszukać jakiegoś użytkownika (po jego nazwie): W odpowiedzi uzyskał mniej więcej coś takiego: Więc można dostać np. e-maila dowolnego użytkownika, ale…

Czytaj dalej »

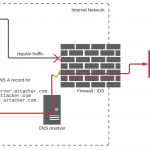

Dla tych, którzy lubią czytać w oryginale – opis całej akcji tutaj. Dla tych, którzy mają mało czasu – badacze zuploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Wynik działania kodu wysłali do…

Czytaj dalej »