Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Znany badacz Sam Curry opublikował ciekawą notkę na Twitterze: IDOR on Apple via “X-Dsid” header allows attacker to retrieve name, credit card information, addresses, and various PII of any Apple users via DSID Bounty: $25,000 Could create a “god cookie” which had access to all Apple customers name, address, phone,…

Czytaj dalej »

Podatność została załatana w listopadzie 2020r. a sprowadzała się do braku sprawdzenia uprawnień przez Facebooka. W ramach przykładu, badacz pokazał jak można by stworzyć “lewy” wpis na oficjalnej stronie Facebooka informujący że Facebook zwraca na konto podwojoną kwotę wpłaconą do nich w Bitcoinach: Jak można było to zrobić? Wystarczyło przygotować…

Czytaj dalej »

Do maratonu przystąpiło pięciu zawodników. Czas: 3 miesiące. Cel: systemy firmy Apple dostępne z Internetu. Efekt? Zgłoszonych 55 podatności (w tym 11 krytycznych, 29 ważnych (kategoria: High)). Wypłata: $288 500 – w ramach oficjalnego programu bug bounty. Warto zaznaczyć, że Apple posiada ogromną klasę adresową 17.0.0.0/8 (to potencjalnie ponad 16 milionów…

Czytaj dalej »

Po Waszych licznych prośbach uruchamiamy pierwsze (bezpłatne) szkolenie dla uczniów. Sugerowany wiek 14+ Do wyboru tematu zainspirowała nas świeża historia 14-latka z Brazylii, który niedawno otrzymał aż $25 000, za zgłoszenie pewnego buga do Facebooka. Są i młode osoby, które zarabiają jeszcze więcej – ten 19-letni Argentyńczyk otrzymał w sumie…

Czytaj dalej »

Zazwyczaj firmy które prowadzą programy bug bounty starają się umniejszyć znaleziskom, w tym przypadku było jednak inaczej :) Zaczęło się od “zabawy” ze Spark AR Studio. W trakcie testów Andres Alonso, 14-latek z Brazylii, zmienił nazwę (file_name) na taką zawierającą cudzysłowy Spowodowało to pojawienie się w pewnym miejscu tagów <meta>…

Czytaj dalej »

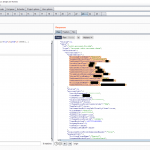

Opis całej serii podatności możecie znaleźć tutaj (sam raport jest z 2017 roku, ale dopiero niedawno został opublikowany). Za znaleziska wypłacono aż $50 000 w ramach programu robaczywych nagród (ang. bug bounty – pozdrowienia dla fanów ortodoksyjnych tłumaczeń :-) Zaczęło się od serwisu service.teslamotors.com, gdzie każdy może wykupić dostęp. Okazało się, że…

Czytaj dalej »

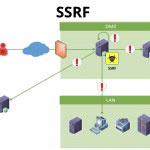

Z podatnością Server-Side Request Forgery (SSRF) bywa różnie – czasem właściciele systemu, który ma tę lukę wzruszają ramionami – niby brak impactu. Czasem jednak można otrzymać całkiem sowitą nagrodę i tak też było w tym przypadku. Przypomnijmy – SSRF to zmuszenie serwera (aplikacji) do wykonania żądania HTTP (lub innym protokołem)…

Czytaj dalej »![Ominął 2FA po prostu podając pusty kod (!). [glassdoor.com] Ominął 2FA po prostu podając pusty kod (!). [glassdoor.com]](https://sekurak.pl/wp-content/uploads/2020/03/hack111-150x150.png)

W zasadzie to jak w temacie, kropka ;-) Oryginalny opis błędu wygląda tak: This is a failure in null check of the entered code. In simple terms, the 2FA while logging in can be bypassed by sending a blank code. This could be because of incorrect comparison of entered code…

Czytaj dalej »

Wstęp: Jedna z najpopularniejszych platform Bug Bounty, Hackerone – w ramach promocji swojego wirtualnego eventu H12006 – uruchomiła konkurs w formule Capture The Flag. Nagrodą było zaproszenie na wspomniany ekskluzywny event oraz zaproszenia do prywatnych programów bug bounty. Co ciekawe, główną nagrodę otrzymywało się nie za najszybsze rozwiązanie zadania, a…

Czytaj dalej »

Ciekawe znalezisko w kontekście bezpieczeństwa API. Nieco zniecierpliwiony brakiem znalezisk w innym programie bug bounty, badacz postanowił sobie zrobić przerwę, a że były urodziny jego przyjaciela postanowił zakupić mu praktyczny prezent – kartę prezentową Starbucksa. Zakup zakupem, ale można trochę pogrzebać w żądaniach do API. Np. taki endpoint zwraca szczegóły…

Czytaj dalej »

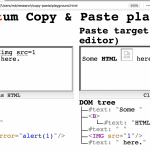

Ten artykuł jest podsumowaniem moich badań związanych z problemami bezpieczeństwa w obsłudze mechanizmu kopiuj-wklej w: przeglądarkach, popularnych edytorach WYSIWYG i aplikacjach webowych. Moim głównym celem jest pokazanie, że poniższy scenariusz ataku może sprawić, że będziemy narażeni na atak: Odwiedzamy złośliwie przygotowaną stronę. Kopiujemy coś z tej strony do schowka. Przechodzimy…

Czytaj dalej »

“Sign in with Apple” to funkcja na urządzeniach Apple, która pozwala wykorzystać konto iCloud do uwierzytelnienia w innych aplikacjach. Od strony użytkownika działa na podobnej zasadzie jak – bardziej powszechne – “Zaloguj z kontem Google” czy “Zaloguj z Facebookiem”. Od strony technicznej, rozwiązanie opiera się o wygenerowanie tokenu JWT przez…

Czytaj dalej »

Jak szybko zarobić 75 000 dolarów? Wystarczy znaleźć błąd pozwalający na nieautoryzowany dostęp do kamerki w Safari (zarówno na macOS, jak i iOS)! A właściwie nie jeden błąd, a serię siedmiu błędów, takich jak znalazł Ryan Pickren podczas analizy bezpieczeństwa modelu uprawnień do kamery. Trzy z tych błędów były potrzebne…

Czytaj dalej »

Dzisiaj w serii #vulnz, ciekawy błąd (CVE-2020-10558) znaleziony ostatnio przez @Nuzzl2 w samochodzie Tesla Model 3. Krótko mówiąc: z poziomu ekranu w samochodzie można uruchomić przeglądarkę webową, którą podatna jest błąd typu DoS. W wyniku przejścia na specjalnie spreparowaną stronę internetową, możliwe było całkowite zajęcie zasobów procesora, w wyniku czego zablokowane były wszystkie…

Czytaj dalej »

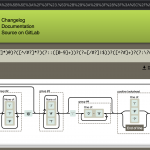

W dzisiejszym odcinku z serii #vulnz omówimy ciekawy błąd znaleziony przez @xdavidhu (David Schütz) w pewnym wyrażeniu regularnym, które weryfikowało poprawność nazwy domeny w wielu usługach Google. Wszystko zaczęło się od tego, że David natrafił na stronę pod następującym adresem URL: https://console.developers.google.com/henhouse/?pb=[“hh-0″,”gmail”,null,[],”https://developers.google.com”,null,[],null,”Create API key”,0,null,[],false,false,null,null,null,null,false,null,false,false,null,null,null,null,null,”Quickstart”,true,”Quickstart”,null,null,false] Dalej będziemy tę stronę nazywać henhouse (jak…

Czytaj dalej »