Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Luka jest aktywnie wykorzystywana i dotyczy OWA (Outlook Web Access). Microsoft opisuje scenariusz ataku: ℹ️ Atakujący wysyła do ofiary odpowiednio spreparowanego mailaℹ️ Ofiara otwiera maila w przeglądarce webowej (tj. w OWA)ℹ️ Po wykonaniu pewnej akcji (np. najechaniu na jakiś element), po cichu wykonuje się kod JavaScript w przeglądarce ofiary [czyli mamy…

Czytaj dalej »

Badacz bezpieczeństwa Khaled Mohamed odkrył podatność (CVE-2026-26123), która umożliwiała przejęcie konta Microsoft po zeskanowaniu kodu QR przy konfigurowaniu uwierzytelniania dwuetapowego, o ile na urządzeniu użytkownika była zainstalowana złośliwa aplikacja. TLDR: Wszystko zaczyna się, gdy użytkownik konfiguruje aplikację Microsoft Authenticator (narzędzie do uwierzytelniania dwuetapowego) na swoim smartfonie. Aby z niej skorzystać,…

Czytaj dalej »

Jeżeli nadal korzystacie z Windows 10 w wersji 21H2 lub 22H2 to musimy was zmartwić. Aktualizacja KB5068164 wydana w październiku 2025 r. zawiera poważny błąd, uniemożliwiający uruchomienie środowiska odzyskiwania systemu Windows (WinRE). Komizm sytuacji polega na tym, że poprawka, która miała załatać wykryte dziury oraz usprawnić proces naprawiania systemu, zafundowała…

Czytaj dalej »

Badacze bezpieczeństwa z Microsoft Defender ostrzegają przed nowym wariantem kampanii malware, w której cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Lumma Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell.TLDR: Schemat ataku jest dosyć prosty. Korzystając z socjotechniki…

Czytaj dalej »

Osoby, które zainstalowały najnowszą poprawkę bezpieczeństwa dla systemu Windows mogą mieć poważne problemy. Aktualizacja, która naprawie 58 podatności, w tym sześć aktywnie wykorzystywanych przez cyberprzestępców powoduje poważne problemy ze stabilnością systemu. TLDR: Mowa o aktualizacji zabezpieczeń firmy Microsoft z 10 lutego 2026 r. o numerze KB5077181 dla systemu Windows 11…

Czytaj dalej »

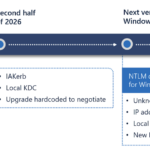

Już od dawna panuje przekonanie,To już ponad 30 lat, odkąd Microsoft wprowadził protokół NTLM (New Technology LAN Manager) służący do uwierzytelniania użytkowników w systemach Windows. I choć nadal cieszy się on dużą popularnością (nawet w najnowszych wersjach systemów Windows spotkamy ten mechanizm uwierzytelnienia) to zdaje się, że jego dni zostały…

Czytaj dalej »

Kiedyś szyfrowanie dysku oznaczało, że nikt bez znajomości hasła nie był w stanie uzyskać dostępu do danych w rozsądnym czasie (no chyba, że ktoś miał szczęście i od razu trafił na dobre hasło). A często nadmierna liczba błędnych kombinacji, kończyła się czasową blokadą (przy wprowadzaniu haseł “na żywo”). Co prawda…

Czytaj dalej »

Opiszę tu prawdziwy incydent, jaki miałem ostatnio okazję analizować. Zdarzył się w firmie poza Polską, gdzie standardowym językiem komunikacji był angielski, więc anglojęzyczni atakujący łatwiej podszyli się pod support… Być może pamiętacie ostrzeżenia dotyczące wykorzystania Quick Assist – Microsoftowego rozwiązania do zdalnej pomocy – coś jak TeamViewer czy AnyDesk, tylko…

Czytaj dalej »

Microsoft ogłosił udostępnienie nowej funkcji w Teams, która automatycznie blokuje zrzuty i nagrywanie ekranu podczas spotkań. Zmiana miała być wprowadzona w lipcu 2025 roku, jednak ostatecznie termin wdrożenia został przesunięty na listopad 2025 roku. Organizatorzy i współorganizatorzy spotkań na Teams będą mogli ograniczyć dostęp do wizualnych treści, uniemożliwiając przechwytywanie ekranu…

Czytaj dalej »

W czwartek w harmonogramie Microsoft 365 pojawiła się nowa aktualizacja dla przeglądarki Edge z wdrożeniem planowanym na listopad 2025. Nowa funkcja bezpieczeństwa ma chronić użytkowników przed złośliwymi rozszerzeniami instalowanymi ręcznie (tzw. sideloading). Edge umożliwia deweloperom lokalne instalowanie rozszerzeń w celu testowania przed opublikowaniem ich w sklepie Microsoft Edge Add-ons. Ta…

Czytaj dalej »

Wszystko wskazuje na to, że posiadacze starszej wersji systemu Windows 10 jednak nie utracą darmowego wsparcia w październiku tego roku. Ale tylko na terenie EOG (Europejskiego Obszaru Gospodarczego). I tylko pod pewnymi warunkami. TLDR: Na wstępie należy zaznaczyć, że informacja, która pojawiała się w wielu miejscach w sieci, opiera się na liście…

Czytaj dalej »

Niedawno pisaliśmy o różnych aspektach bezpieczeństwa rozwiązania MCP. Jednak to nie wszystkie zagrożenia, z którymi muszą mierzyć się inżynierowie wdrażający rozwiązania oparte o AI. W przypadku dużych dostawców oczekiwania rozbudowy funkcjonalności są spore. Brak odpowiedniego modelowania zagrożeń, może okazać się krytyczny z punktu widzenia bezpieczeństwa. Badacze z Eye Research opisali…

Czytaj dalej »

Kilkanaście złośliwych rozszerzeń do przeglądarki Google Chrome i Microsoft Edge mogło śledzić użytkowników, wykradać dane dotyczące aktywności w przeglądarce i przekierowywać do potencjalnie niebezpiecznych adresów internetowych. Były dostępne w oficjalnych sklepach Google i Microsoft. Łącznie zostały pobrane 2,3 miliona razy. Większość dodatków zapewniało reklamowaną funkcjonalność udając legalne narzędzia, takie jak…

Czytaj dalej »

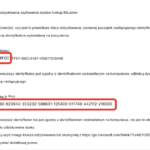

Zanim przejdziecie do dalszej lektury tego krótkiego newsa, zalecamy abyście zainstalowali KB5002754 (Microsoft SharePoint Server 2019), lub KB5002768 (Microsoft SharePoint Subscription Edition). Dla wersji Server 2016 nie ma jeszcze aktualizacji. Producent zaleca rotację kluczy (po łatce). Kompleksowy skrót informacji został opublikowany na stronie CISA. To teraz na spokojnie, co się…

Czytaj dalej »

Builder.ai, startup z Londynu wspierany przez Microsoft i wyceniony na 1,5 miliarda dolarów, ogłosił bankructwo po ujawnieniu, że jego platforma “napędzana sztuczną inteligencją” była w rzeczywistości obsługiwana przez około 700 inżynierów z Indii udających chatboty. Sprawa ta jest obecnie określana jako jeden z największych przypadków tzw. “AI washing” w historii…

Czytaj dalej »