Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Podatność była exploitowana jeszcze przed załataniem, a obecnie Microsoft uzupełnił wpis o dodatkową adnotację “Exploited” (tj. trwa exploitacja). Jak widzicie powyżej, podatność jest wynikiem braku poprawnego łatania poprzedniej luki. Teraz dobre informacje: CVE-2022-21882 jest “tylko” podatnością klasy privilege escalation – czyli umożliwia zwiększenie uprawnień dowolnego zalogowanego użytkownika, do uprawnień admina….

Czytaj dalej »

Niedawno wspominaliśmy historię z podmianą ukraińskich stron rządowych takim komunikatem (poniżej widać ewidentnie sfałszowany tekst w języku polskim, w środku były również wstawione sztucznie koordynaty GPS z Warszawy): Tymczasem Microsoft właśnie ostrzega w ten sposób: Dzisiaj dzielimy się informacją, że zaobserwowaliśmy destrukcyjne złośliwe oprogramowanie w systemach należących do wielu ukraińskich…

Czytaj dalej »![Pasywny rekonesans kont Google i Microsoft [OSINT hints] Pasywny rekonesans kont Google i Microsoft [OSINT hints]](https://sekurak.pl/wp-content/uploads/2022/01/gid00-1-150x150.png)

Jedną z szybkich i efektywnych technik rekonesansu OSINT-owego jest zdobywanie szczegółowych informacji o osobie i jej zdjęciu profilowym na podstawie adresu e-mail. Jeśli jest to konto Google, można skorzystać z takich narzędzi jak opisywany już przeze mnie w tej serii GHunt. Można też użyć narzędzia, którego nie trzeba instalować, czyli…

Czytaj dalej »

Mogłoby się wydawać, że błędy w systemach informatycznych związane ze zmianą roku to domena przeszłości (np. znany problem roku 2000). Tymczasem nie do końca, bo użytkownicy Microsoft Exchange, czyli rozwiązania pocztowego stosowanego głównie w firmach, zgłaszają dziś takie błędy: The FIP-FS “Microsoft” Scan Engine failed to load. PID: ХХХХХ, Error…

Czytaj dalej »Czy słyszeliście kiedyś o podejściu Zero Trust – czyli dość zdroworozsądkowym podejściu do bezpieczeństwa sieci? W pewnym sensie to przeciwieństwo „Full Trust” stosowanego w wielu polskich (i nie tylko) firmach. Jedna duża sieć albo i wiele sieci – ale bez filtrowania ruchu, hasła administracyjne wpisane do jednego pliku i współdzielone…

Czytaj dalej »Każdy z pewnością słyszał o głośnym ataku na podmioty rządowe Stanów Zjednoczonych dokonanym przez „tylną furtkę” w oprogramowaniu SolarWinds. Wśród jego ofiar możemy znaleźć również firmy zajmujące się cyberbezpieczeństwem, takie jak np. FireEye czy Malwarebytes. 27 maja firma Microsoft opublikowała szczegółowy raport dotyczący nowej kampanii tej samej grupy: Według MS…

Czytaj dalej »

Lata mijają, a e-mail dalej jest ulubionym wektorem ataku cyberprzestępców. Trudno wyobrazić sobie działanie średnich i dużych firm bez poczty, a uruchomienie złośliwego “makra” przez jednego, nieświadomego lub nieuważnego pracownika może być fatalne w skutkach… * Zdjęcie przedstawia przykładowy dokument ze złośliwym “makrem” Cyberprzestępcy prowadzący kampanię zazwyczaj przedkładają “ilość” nad…

Czytaj dalej »

Bohaterem jest ponownie krytyczna podatność (czy raczej seria podatności) w serwerze pocztowym Exchange. Podatność od jakiegoś czasu jest w najlepsze exploitowana przez niemal tuzin grup APT, a w międzyczasie ktoś postanowił udostępnić exploita dla “rynku cywilnego”. Exploit został umieszczony przez badacza na będącym we władaniu Microsoftu GitHub-ie. Po krótkim czasie…

Czytaj dalej »

Jeśli posiadasz usługę DNS uruchomioną na Windows Serwerze powinieneś przyspieszyć łatanie. Microsoft właśnie opublikował patcha na tę lukę: Windows DNS Server Remote Code Execution Vulnerability Wycena ryzyka w skali CVSS to niemal max (9.8/10), Microsoft wspomina też, że prawdopodobnie niebawem powstaną działające exploity (Exploitation More Likely). O podatności pisze również…

Czytaj dalej »

Microsoft Exchange Server jest rozwiązaniem, które od prawie ćwierć wieku wyznacza pewien standard pracy grupowej. Warto pamiętać, że jest to nie tylko serwer pocztowy, a połączone z Outlookiem środowisko, pozwalające pracować w sposób, bez którego pracownicy największych firm na świecie nie wyobrażają sobie realizacji swoich codziennych zadań. Nie bez powodu porównuje…

Czytaj dalej »

Hack SolarWinds to z pewnością jeden z najgłośniejszych i najbardziej zaawansowanych ataków na przestrzeni ostatnich lat. Nie jest to też temat, który szybko ucichnie, bo co jakiś czas wypływają nowe informacje na podstawie dochodzeń prowadzonych w poszkodowanych podmiotach, a cała sprawa jest dość skomplikowana. Tym razem Microsoft opublikował dodatkowe informacje…

Czytaj dalej »

Zerknijcie na ten opis: Windows TCP/IP Remote Code Execution Vulnerability (CVE-2021-24074) z dopiskiem – Exploitation More Likely Idąc dalej – podatności tej grupy mamy tak naprawdę aż trzy: Multiple Security Updates Affecting TCP/IP: CVE-2021-24074, CVE-2021-24094, and CVE-2021-24086 (dwie to Remote Code Execution, nie wymagające uwierzytelnienia, jedna podatność to DoS). Microsoft…

Czytaj dalej »

Microsoft już jakiś czas temu pisał o incydencie związanym ze słynnym hackiem Solarwinds. Czytaliśmy wtedy: We have not found evidence of access to production services or customer data. Our investigations, which are ongoing, have found absolutely no indications that our systems were used to attack others. Mimo, że powyższa informacja…

Czytaj dalej »

Zacznijmy od końca – nie ma obecnie żadnych dowodów na to żeby aktualizacje Windows (czy innych produktów Microsoftu) były zanieczyszczone dodatkowym kodem. Gdyby tak się stało, byłby to chyba największy hack ever. Niemniej jednak Microsoft potwierdza hack, jednocześnie wskazując podjęte środki zaradcze: Like other SolarWinds customers, we have been actively…

Czytaj dalej »

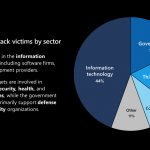

Co dopiero pisaliśmy o ataku na amerykański Departament Skarbu, a tymczasem pokazało się więcej informacji o samym incydencie, które dodatkowo wskazują na o wiele większą kampanię: The victims have included government, consulting, technology, telecom and extractive entities in North America, Europe, Asia and the Middle East. Cały czas mowa jest…

Czytaj dalej »