Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jak donosi CERT Polska: W dniu 29 grudnia 2025 roku doszło również do ataku na jedną z polskich elektrociepłowni (…) dostarczającej ciepło dla prawie pół miliona osób (…) Destrukcyjny atak poprzedzony był długotrwałą infiltracją infrastruktury oraz kradzieżą wrażliwych informacji dotyczących działania podmiotu. W wyniku swoich działań atakujący uzyskał dostęp do…

Czytaj dalej »

Atakujący wykorzystywał urządzenie WiFi Pineapple: Procedura była dość standardowa / prosta: Urządzenie WiFi Pineapple cały powyższy atak automatyzuje. Policja skonfiskowała sprzęt (telefon, laptop, WiFi Pineapple) na jednym z lotnisk, przeszukała również mieszkanie podejrzanego, gdzie zlokalizowano “tysiące intymnych zdjęć/filmów” oraz przechwycone dane logowania innych osób. Co ciekawe, przestępca próbował zdalnie usunąć…

Czytaj dalej »

Od pewnego czasu na łamach sekuraka pojawia się coraz więcej informacji łączących bezpieczeństwo IT oraz sztuczną inteligencję (najczęściej mowa o generatywnej SI, a dokładniej dużych modelach językowych). Boom, a właściwie bańka AI zdaje się rosnąć w zatrważającym tempie. Jednak patrząc na rzeczywiste zdolności modeli w działaniach ofensywnych – jak na…

Czytaj dalej »

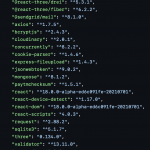

W połowie września pisaliśmy o ataku na łańcuch dostaw – Shai-Hulud – który zresztą nie był jedynym w środowisku npm. Dziś mamy do czynienia z kolejną kampanią typu supply chain attack. TLDR: GlassWorm, bo o nim mowa, nie jest typowym atakiem na łańcuch dostaw. Wykorzystuje on bowiem niewidoczne znaki Unicode….

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o ataku na firmę Svenska Kraftnät – szwedzkiego operatora sieci przesyłowej energii elektrycznej. Za incydent odpowiada grupa Everest, znana z działalności w środowisku rosyjskojęzycznych grup cyberprzestępczych. Na jednym z forów w darknecie opublikowała licznik, po upływie którego wykradzione dane mają zostać ujawnione. Mowa o…

Czytaj dalej »

Ostatnie dni przynoszą wiele informacji o incydentach bezpieczeństwa w różnych firmach. Przeglądając informacje o bieżących wydarzeniach, natrafiliśmy na wątek polskiej firmy finansowej, działającej w zakresie pożyczek oraz kart kredytowych – SuperGrosz. TLDR: Na jednym z forów dla cyberprzestępców, ktoś zamieścił informacje o zrzucie bazy danych, zawierającej 1,4 miliona rekordów, które…

Czytaj dalej »

To nie będzie łatwy poranek dla właścicieli sklepów prowadzonych na platformie e-commerce sky-shop.pl. Od rana, platforma prowadzi akcję informacyjną, dotyczącą ataku, który został wykryty 28.10.2025 r. Sky-Shop rozesłał wiadomość e-mail do swoich klientów, w której obszernie informuje o zaistniałym incydencie. Według przeprowadzonej analizy powłamaniowej, do ataku miało dojść 19.10.2025, kiedy…

Czytaj dalej »

Atak na dużego dostawcę rozwiązań bezpieczeństwa zawsze budzi emocje. Nie inaczej jest tym razem. Firma F5 w oświadczeniu, poinformowała o wykrytym w sierpniu tego roku ataku na swoją infrastrukturę. Wyciekł kod źródłowy, informacje o podatnościach oraz configi niektórych klientów.

Czytaj dalej »

Internet pełen jest portali społecznościowych czy forów. Do tych bardziej popularnych, chociaż owianych złą sławą, ze względu szerokie spektrum dopuszczalnych treści, należy 4chan. Portal założony pod koniec 2003 roku stał się sławny za sprawą działań swoich anonimowych użytkowników oraz kontrowersyjnych memów. 4chan zasłynął z różnych akcji, takich jak namierzanie flagi…

Czytaj dalej »

Aktualizacja, 23.03.2025 10:15. Otrzymaliśmy oficjalne podsumowanie wczorajszej sprawy rzekomego wycieku danych z Emipku. Na szczęście z dobrym finałem dla klientów. Zespołowi bezpieczeństwa gratulujemy rzetelnego podejścia do tematu razem z zespołem CERT. Tutaj treść oficjalnego komunikatu: W związku ze wczorajszymi doniesieniami chcielibyśmy definitywnie uspokoić wszystkich użytkowników Empik.com. Natychmiast po identyfikacji potencjalnego…

Czytaj dalej »

The Shadowserver Foundation informuje o ataku brute force wymierzonym przeciwko urządzeniom sieciowym, w szczególności urządzeniom VPN firm Palo Alto, Ivanti, SonicWall. Według danych pochodzących z systemów honeypot, prezentowanych przez ich platformę monitoringową, nasilenie ataków trwa od końca stycznia. Liczba adresów IP zaangażowanych w atak sięga w szczycie nawet 2,8 mln w…

Czytaj dalej »Jedna z grup ransomware opublikowała informację o skutecznym zaatakowaniu polskiej firmy Eurocert, oferującej m.in. podpisy kwalifikowane. Atakujący w ramach “próbki” udostępnili część danych (w szczególności danych osobowych, fragmenty dokumentów). Sama spółka również potwierdziła atak: ~ms

Czytaj dalej »

Co ciekawe – nie pomoże nawet aktualizacja urządzenia – atakujący symulują że niby aktualizacja miała miejsce tymczasem…nic się nie dzieje (tj. atakujący dalej buszują po sieci). Luka CVE-2025-0282 daje możliwość zdalnego wykonania kodu (bez konieczności uwierzytelnienia). Podatność jest klasy buffer overflow. Luka CVE-2025-0283 to eskalacja uprawnień do uprawnień admina na…

Czytaj dalej »

W niniejszym artykule przyglądamy się szeroko zakrojonej kampanii przypisywanej północnokoreańskiej grupie APT. Atakujący wykorzystują technologie takie jak JavaScript i Python do przejmowania kontroli nad komputerem ofiary oraz eksfiltracji kluczowych informacji. Na celowniku przestępców znaleźli się programiści i firmy technologiczne. Uważajcie!

Czytaj dalej »Poprzedni incydent Internet Archive dotyczył poważnego wycieku 31 milionów rekordów bazy danych, która przechowywała dane użytkowników portalu, o czym informowaliśmy w stosownym wpisie. Okazuje się, że to nie koniec problemów znanego internetowego archiwum przechowującego nie tylko migawki stron internetowych ale także np. książki. TLDR: Jak donosi BleepingComputer, pojawiają się informacje…

Czytaj dalej »