Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Informacja zaczęła wypływać chyba od tego dość alarmującego Twitta: So, it’s public now. Domain controller-level access at Kudankulam Nuclear Power Plant. The government was notified way back. Extremely mission-critical targets were hit. Rząd w Indiach najpierw zdementował informację, niewiele później jednak ją potwierdził (choć bez podania szczegółów ataku). Co ciekawe,…

Czytaj dalej »Mowa o Pwnagotchi, które z jednej strony jest bezprzewodowym Bettercapem na sterydach. Z drugiej strony nawiązuje do popularnej niegdyś zabawki Tamagotchi. “Zwierze” nie tylko żywi się złapanymi z sieci handshake-ami WPA2 (można je łamać w trybie offline uzyskując dostęp do klucza do sieci WiFi), ale potrafi działać też dość agresywnie (np. odłączać…

Czytaj dalej »

Motherboard wskazuje na coraz częściej występujące infekcje bankomatów rozmaitymi odmianami malware realizującymi ataki klasy jackpotting (tj. opróżnienie wszystkich kasetek z pieniędzmi bez konieczności posiadania jakiejkolwiek karty płatniczej): Officials in Berlin said they had faced at least 36 jackpotting cases since spring 2018 Globally, our 2019 survey indicates that jackpotting attacks…

Czytaj dalej »

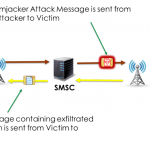

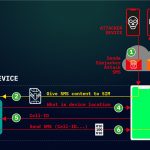

O temacie pisaliśmy niedawno, obecnie pojawił się dość dokładny techniczny raport opisujący sposób działania Simjackera. Przypominamy – cała operacja polega na wysłaniu odpowiedniego binarnego SMS-a do ofiary, dzięki czemu możliwe są takie czynności jak: poznanie lokalizacji ofiary, zmuszenie jej do otworzenia określonego adresu URL w przeglądarce (malware!), czy wykonanie telefonu na…

Czytaj dalej »

Chodzi o firmę Demant/AS z przeszło 100 letnią tradycją o przychodach rzędu 8 miliardów PLN rocznie. Firma poinformowała, że na początku września padła ofiarą ataku klasy cyber: the Demant Group experienced a critical incident on our internal IT infrastructure on 3 September 2019. The Group’s IT infrastructure was hit by…

Czytaj dalej »

Tak twierdzi firma AdaptiveMobile Security, a atak opiera się na specjalnym oprogramowaniu wgranym na pewne karty SIM. Jak może niektórzy wiedzą, karta SIM to nie takie całkiem głupie urządzenie – posiada bowiem całkiem sporo pamięci i prosty procesor. Można tam wgrać zatem oprogramowanie – np. S@T Browser, który jest (był/jest)…

Czytaj dalej »PoC-e / exploity zostały opublikowane parę godzin temu. Chodzi o popularne chipy ESP8266 oraz ESP32. Sami mieliśmy do czynienia z ESP8266 – to dobrej jakości sprzęt o rewelacyjnie niskiej cenie (można go kupić nawet w okolicach $1) – nie dziwne więc, że jest on używany w masie urządzeń IoT, które posiadają…

Czytaj dalej »

Interesujące badanie niemieckiego magazynu c’t. Najpierw okazało się że antywirus od Kasperskiego wstrzykiwał w odwiedzane strony fragment kodu HTML: Samo to w sobie nie jest zabawne, ponieważ JavaScript działający w kontekście naszej przeglądarki mógłby zrobić wszystko (no dobra, jeśli mamy antywirusa to jego właściciele tak czy siak mogą zrobić z…

Czytaj dalej »O temacie z iMessage pisaliśmy niedawno. Po tegorocznym BlackHacie USA mamy już filmik pokazujący na żywo przejmowanie iPhone: Dla bardziej dociekliwych jest też blackhatowa prezentacja (wraz np. z linkiem do narzędzi ułatwiających tego typu research). Warto podkreślić jeszcze raz że cały atak nie wymaga interakcji od strony ofiary (wystarczy jej…

Czytaj dalej »QualPwn to seria podatności umożliwiających dostęp na chip WiFi w telefonie oraz w pewnych przypadkach również na telefon (dostęp na poziomie Kernela Linux). Kto jest podatny? Właściciele urządzeń z wybranymi chipami Qualcomma, żeby nie było niedomówień – atakujący wskazują jako podatne flagowce Google Pixel 2 oraz 3. We didn’t test…

Czytaj dalej »

Dość intensywna kampania startująca od maili phishingowych, wyglądających jak normalne zgłoszenie chęci do pracy: ⚠️ Angreifer versenden aktuell gefälschte Bewerbungen im Namen von "Lena Kretschmer" zur Verbreitung der #Ransomware #GermanWiper. Nicht die Anhänge der Mail öffnen! ⚠️ pic.twitter.com/rpDBReqQYX — CERT-Bund (@certbund) August 2, 2019 W mailu mamy normalny plik .jpg:…

Czytaj dalej »Ciekawostka wakacyjna, którą raportują użytkownicy Reddita – do kradzieży koparki, która posłużyła następnie do kradzieży bankomatu doszło w tym roku w Irlandii. Wygląda to na prace rozbiórkowo-budowlane? Tak, tylko zdecydowanie bez pozwolenia: –ms

Czytaj dalej »

Na razie wiadomo, że zaatakowane (ransomware) zostały systemy IT wielu szkół. W odpowiedzi ogłoszono stan wyjątkowy (state of emergency), na terenie całego stanu Louisiana. Oświadczenie mówi o zaatakowanych “wielu lokalnych agencjach rządowych”: Gov. John Bel Edwards issued a state-wide Emergency Declaration in response to an ongoing cybersecurity incident that is affecting several…

Czytaj dalej »Od pewnego czasu ataki klasy SIM swap to już nie ciekawostka. Jak czytamy na stronach prokuratury: Prokuratura Okręgowa w Ostrowie Wielkopolskim prowadzi postępowanie przeciwko członkom zorganizowanej grupy przestępczej, którzy przełamując zabezpieczenia sieci internetowej jednego z banków świadczących usługi bankowości elektronicznej, dokonali nieuprawnionych wypłat środków pieniężnych z kont podmiotów gospodarczych z…

Czytaj dalej »

Alarmujący wątek można przeczytać na bugtrackerze Mozilli: “MITM on all HTTPS traffic in Kazakhstan”. Wygląda to na zmasowaną akcję rządową w połączeniu z operatorami telekomunikacyjnymi. Ci ostatni wysyłają informacje do użytkowników z prośbą o instalację w swoim systemie nowego (rządowego) certyfikatu root CA. Jeśli się nie zastosujesz – prawdopodobnie stracisz dostęp do…

Czytaj dalej »