Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Cisco dowiedziało się o włamaniu 24. maja. Jak się zaczęło? Podczas dochodzenia ustalono, że dane uwierzytelniające pracownika Cisco zostały przejęte po tym, jak atakujący przejął kontrolę nad osobistym kontem Google, na którym synchronizowano dane uwierzytelniające zapisane w przeglądarce ofiary. During the investigation, it was determined that a Cisco employee’s credentials…

Czytaj dalej »

Zablokowana została m.in. strona Ministerstwa Obrony [https://www.mil.gov[.]ua/]. O ataku DDoS wspomina się na Twitterze: NetBlocks potwierdza utratę dostępności “wielu platform bankowych i internetowych” na Ukrainie [prawdopodobny DoS] NetBlocks metrics confirm the loss of service to multiple banking and online platforms in Ukraine, in a manner consistent with a denial of…

Czytaj dalej »

Adobe wypuścił łatkę w niedzielę, 13. lutego. Jeśli chodzi o lukę CVE-2022-24086, to mamy prawie same złe wieści: Podatność jest klasy Arbitrary Code Execution – czyli można wykonać dowolny kod na serwerze (a później zainstalować tam backdoora, uzyskać dostęp do bazy danych, atakować inne serwery, …) Exploitacja nie wymaga uwierzytelnienia…

Czytaj dalej »

Dłużej niż kilka chwil zastanawiałem się, czy zrelacjonować tę historię, opisaną przez Wired. Z jednej strony mamy tu samotnego cowboya, walczącego z reżimem, który w zasadzie nie ma żadnych skrupułów. Mamy też utęskniony przez ~wszystkich hack-back na tych złych. Mało kto na ten ostatni sobie pozwala – bo prawo, bo…

Czytaj dalej »

Podatność była exploitowana jeszcze przed załataniem, a obecnie Microsoft uzupełnił wpis o dodatkową adnotację “Exploited” (tj. trwa exploitacja). Jak widzicie powyżej, podatność jest wynikiem braku poprawnego łatania poprzedniej luki. Teraz dobre informacje: CVE-2022-21882 jest “tylko” podatnością klasy privilege escalation – czyli umożliwia zwiększenie uprawnień dowolnego zalogowanego użytkownika, do uprawnień admina….

Czytaj dalej »

Researcherzy firmy Checkpoint wzięli jakiś czas temu pod lupę urządzenia Kindle firmy Amazon. Efekty ich pracy są bardzo ciekawe. Na podstawie ujawnionych podatności możliwe było przejęcie pełnej kontroli nad każdym tego typu urządzeniem. Po pobraniu na czytnik specjalnie spreparowanego e-booka (ileż to darmowych „okazji” krąży w sieci – tylko pobierać!)…

Czytaj dalej »

JBS to brazylijskie przedsiębiorstwo z siedzibą w São Paulo zajmujące się produkcją i przetwarzaniem mięsa. Firma jest największym producentem drobiu na świecie, a także największym światowym przedsiębiorstwem pod względem przetwarzania i eksportu wołowiny oraz jagnięciny, przetwarzania skór i trzecim co do wielkości producentem wieprzowiny w Stanach Zjednoczonych: Według oświadczenia firmy…

Czytaj dalej »

W mediach związanych z cybersecurity obecnie gorący temat stanowi ransomware. Oczywiście analiza tego problemu jest jak najbardziej potrzebna, jednak ataki na znane korporacje i milionowe kwoty okupu przyćmiewają zagrożenia czyhające na szarego Kowalskiego. W tym artykule omówimy rodzaj złośliwego oprogramowania, jakim jest infostealer, na przykładzie serwisu Raccoon Stealer spróbujemy oszacować…

Czytaj dalej »

Rosja to kraj o rozwiniętym potencjale cyberofensywnym, a żywym tego dowodem może być chociażby najgłośniejszy atak 2020 roku dokonany przez backdoor w oprogramowaniu SolarWinds. Warto pamiętać, że będąc „agresorem”, prędzej czy później będziemy musieli liczyć się z jakąś formą odpowiedzi, w myśl zasady: “„Oko za oko, ząb za ząb”. Rosja…

Czytaj dalej »

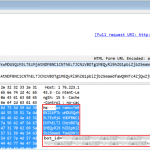

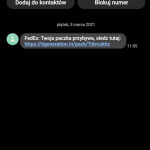

O podejrzanych SMSach “z Fedex” informowali nas czytelnicy. Wspomina również o temacie CSIRT KNF: Fałszywie reklamowana aplikacja mobilna żąda nadania kilku uprawnień i dzięki temu może: wysyłać / odbierać SMSy / posiada dostęp do listy kontaktów. Być może czujecie o co tutaj chodzi… tak – infekowani mogą być również Wasi…

Czytaj dalej »

O Spectre pisaliśmy w 2018 roku. W skrócie, ta podatność w procesorach, umożliwia wybranej (atakującej) aplikacji na nieautoryzowany dostęp do danych innej aplikacji. Okazuje się, że prawdopodobnie żadne rozwiązania (łaty) stricte softwareowe automagicznie nie pomogą w ogólnym przypadku (choć mogą znacznie zmniejszyć ryzyko ataku). Potrzebna jest aktualizacja procesora. W każdym…

Czytaj dalej »

17 ton przechwyconej kokainy oraz 1500 pracowników służb zaangażowanych w skoorynowaną akcję aresztowań; przejęte diamenty, broń, gotówka, mundury policyjne – tak belgijskie media opisują ostatnią akcję. Wg doniesień całość udało się zrealizować dzięki złamaniu “najbezpieczniejszego komunikatora który możesz kupić” – tak bowiem reklamuje się SKY ECC. Europol z wydał takie…

Czytaj dalej »

Ciekawe dochodzenie prowadzone przez Citizen Lab oraz Motherboard. Na celowniku są tym razem użytkownicy iPhone-ów. No ale ale, powiecie że przecież w przypadku iPhone-ów mamy tylko jeden słuszny sklep z appkami i nie da się zainstalować żadnego spyware! Otóż napastnicy stosują pewien trick – przekonują ofiarę żeby zainstalowała u siebie…

Czytaj dalej »

Na razie nie ma wielu technicznych informacji o samym incydencie, choć sama firma PickPoint potwierdza, że doszło do ataku hackerskiego “na dostawców zapewniających urządzeniom dostęp do Internetu”. W Rosji tego typu urządzenie nazywa się постамат (po prostu: pocztomat?), a efekt incydentu, który dotknął aż 2732 urządzeń widać na filmach poniżej:…

Czytaj dalej »

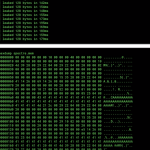

Atak wymaga użycia pewnego urządzenia podszywającego się pod komputer bankomatu. Napastnicy najpierw nawiercają bankomat, a następnie podłączają zwykłym kablem USB mechanizm wydający gotówkę do swojego urządzenia (odłączając jednocześnie “legalny” komputer bankomatu). Efekt? Successful attacks can result in a stream of cash, sometimes dispensed as fast as 40 bills every 23…

Czytaj dalej »