Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Wstęp W poprzednim artykule przyjrzeliśmy się parserowi JSONata — narzędziu, które dobrze sprawdza się tam, gdzie odpowiedzi z API Zabbixa wymagają czegoś więcej niż prostego filtrowania i projekcji pól. Pozwala ono zamknąć dość złożoną logikę w jednym miejscu, kosztem nieco trudniejszej składni. JSONata nie jest jednak jedynym sposobem na przetwarzanie…

Czytaj dalej »

Wstęp W poprzednim artykule pokazaliśmy parser UQL — narzędzie, które pozwala w miarę bezboleśnie uporządkować odpowiedzi z API Zabbix i doprowadzić je do postaci akceptowalnej przez Grafanę (i ludzi). Dla wielu przypadków to w zupełności wystarcza i często jest najlepszym możliwym wyborem. Są jednak sytuacje, w których odpowiedź z API…

Czytaj dalej »

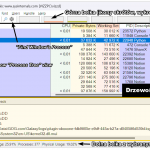

Dalsza część opowieści Na sam początek wróćmy do naszej hipotetycznej sytuacji z >poprzedniego artykułu. Musiałeś napisać zapytanie pokazujące maksymalną ilość zalogowanych użytkowników w wybranym przedziale czasu na dashboardzie – wyłącznie dla systemów Ubuntu (ustaliliśmy, że informacja ta znajduje się w inwentarzu hosta). Utworzyłeś więc panel z następującym zapytaniem: SELECT h.host…

Czytaj dalej »

Narzędzia OSINT-owe przechodzą ogromną metamorfozę wraz z rozwojem modeli sztucznej inteligencji. Nie ominęło to także popularnych wyszukiwarek. Kiedy wykonywałem porównanie trzech z nich – Google, Binga oraz Yandexa w 2021 i 2023 roku, mechanizmy AI zaczęły się dopiero nieśmiało w nich pojawiać. Prekursorem był Yandex, który jako pierwszy opanował analizę…

Czytaj dalej »

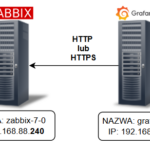

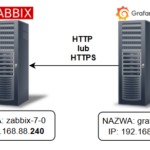

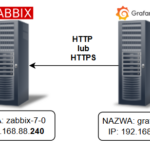

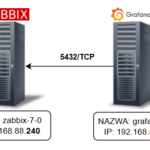

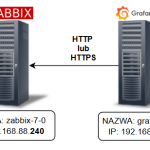

Wstęp Załóżmy hipotetyczną sytuację: jesteś administratorem ds. monitoringu w firmie. Wdrożyłeś środowisko Zabbix, a po lekturze artykułów na sekuraku dotyczących Grafany postanowiłeś wdrożyć ją również u siebie. Po pewnym czasie z powodzeniem uruchomiłeś kilka dashboardów wykorzystujących oficjalny plugin do Zabbixa. Koledzy patrzą z uznaniem, zarząd chwali Twoje działania, a prezes…

Czytaj dalej »

Przy zakupie systemu kontroli dostępu (będącego czasem częścią większej infrastruktury) należy przywiązywać wagę do detali w specyfikacji, tak aby już na tym etapie zamknąć drogę wykonawcom do zaoferowania nam rozwiązania, którego zabezpieczenia będą dalekie od naszych oczekiwań. Niestety praktyka pokazuje, że w wielu przypadkach świadomość techniczna osób przygotowujących takie dokumenty…

Czytaj dalej »

W trzeciej części mini-serii o Grafanie i Zabbixie, Albert przybliża bardziej zaawansowane elementy integracji, pozwalające na prezentację bardziej skomplikowanych danych.

Czytaj dalej »

W pracy z systemami Windows kluczowy jest dostęp do narzędzi umożliwiających zdalną administrację. Choć nowoczesne rozwiązania, takie jak PowerShell Remoting, dobrze spełniają te funkcje, ich wykorzystanie często jest ograniczone przez polityki bezpieczeństwa lub rozwiązania EDR (Endpoint Detection & Response – wykrywanie i reagowanie w punktach końcowych). W takich sytuacjach można…

Czytaj dalej »

Poniższe obrazki wydają się jednakowe; czy jesteś w stanie określić, czym się różnią? Przykład adwersarialny z wykorzystaniem FGSM, Źródło: TensorFlow, https://www.tensorflow.org/tutorials/generative/adversarial_fgsm?hl=pl Mam mocne przeczucie, że nie widzisz różnicy. Natomiast dla AI (sieci neuronowej) mogą to być dwa absolutnie różne obrazki; ten po lewej przedstawia pandę, a drugi – rzecz jasna –…

Czytaj dalej »

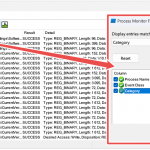

Windowsowy Menedżer zadań jest pierwszym narzędziem, po które sięgamy, gdy chcemy rozwiązać problem z działaniem danego programu. W Task Managerze możemy zobaczyć procesy systemu, uruchomione usługi i aplikacje, a także możemy nimi zarządzać w najbardziej podstawowym zakresie. Jeśli chcielibyśmy precyzyjnie ustalić szczegóły działania programów, np. przejrzeć listę zasobów przydzielonych do…

Czytaj dalej »

Autoruns z pakietu Sysinternals skanuje system, w tym rejestr i foldery systemowe, w poszukiwaniu oprogramowania, które uruchamia się automatycznie, przykładowo podczas startu systemu (ale nie tylko). Znalezione elementy wypisywane są w tabeli wraz z dodatkowymi informacjami, pomagającymi zrozumieć, jaki program jest uruchamiany, z jakiej przyczyny, jaki jest stan jego podpisów…

Czytaj dalej »

Sysinternals Suite to zestaw ponad 70 darmowych narzędzi, za pomocą których można zajrzeć w najgłębsze zakamarki Windowsa (częściowo również Linuksa), analizować uruchomione procesy, badać aktywność sieciową, monitorować zmiany w plikach czy też w rejestrze. W związku z tym programy Sysinternals cieszą się dużym uznaniem wśród administratorów IT, pentesterów i informatyków śledczych, ale oczywiście nie uchodzą one też uwadze cyber-zbójom.

Czytaj dalej »

W zeszłym roku miałem przyjemność gościć jako prelegent na trójmiejskim wydarzeniu Tech 3camp, gdzie miałem okazję opowiedzieć trochę o OWASP Dependency Check. Dziś jednak postanowiłem podzielić się bardziej tutorialową wersją mojej prezentacji i korzystając z okazji przybliżyć użytkownikom to narzędzie oraz jego możliwości. Jeśli ktoś jest zainteresowany prezentacją, nagranie znajduje…

Czytaj dalej »

Tsunami to nowy skaner sieciowy wydany przez Google. Postanowiliśmy się mu przyjrzeć.

Czytaj dalej »

W najnowszej wersji Burp Suite 2.1.01 pojawiła się obsługa WebSocket w Burp Repeater! Wykorzystajmy testową aplikację, aby zobaczyć nową funkcjonalność w akcji.

Czytaj dalej »