Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Podatność o ksywce YellowKey wygląda mniej więcej tak: Kluczem jak widzicie są te specyficzne pliczki, które trzeba umieścić na swoim “hackerskim” pendrive, a które Windows interpretuje w ten sposób że daje dostęp do danych zabezpieczonych BitLockerem. Co ciekawe, po restarcie, który wspominam powyżej, pliczki z pendrive… znikają. Część osób sugeruje,…

Czytaj dalej »

Luka jest aktywnie wykorzystywana i dotyczy OWA (Outlook Web Access). Microsoft opisuje scenariusz ataku: ℹ️ Atakujący wysyła do ofiary odpowiednio spreparowanego mailaℹ️ Ofiara otwiera maila w przeglądarce webowej (tj. w OWA)ℹ️ Po wykonaniu pewnej akcji (np. najechaniu na jakiś element), po cichu wykonuje się kod JavaScript w przeglądarce ofiary [czyli mamy…

Czytaj dalej »

O temacie informuje Google. W szczególności całość była użyta na pewnym zhackowanym ukraińskim serwisie (w połowie 2025). Schemat działania – użytkownicy, którzy wchodzili na stronę z telefonu byli: Wskazuje się tutaj zaawansowaną rosyjską grupę hackerską o kryptonimie: UNC6353. Czyli mamy rosyjską grupę atakującą cały świat? ;) Sytuacja jest nieco bardziej…

Czytaj dalej »

Chodzi o podatność CVE-2026-20127 w Cisco SD-WAN (Software Defined WAN) – coś, co służy do bardziej sprytnego / tańszego budowania sieci WAN w dużych firmach. Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko uprawnionego użytkownika. Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą…

Czytaj dalej »![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593] Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14-150x150.png)

W najnowszym biuletynie bezpieczeństwa, Google zaalarmował o wykryciu luki 0-click w systemie Android, pozwalającą na zdalne wykonanie kodu bez jakiegokolwiek działania ze strony użytkownika. Podatność występuje w komponencie System i została sklasyfikowana jako krytyczna ze względu na możliwość przejęcia pełnej kontroli nad urządzeniem. Jest szczególnie niebezpieczna, ponieważ dotyka aktualnych wersji…

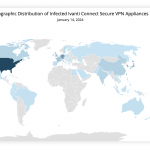

Czytaj dalej »CISA ostrzega, o trwającej kampanii infekującej trwale urządzenia VPN (dwie podatności 0day). Pierwsza podatność (CVE-2025-20362) umożliwia dostęp bez uwierzytelnienia do pewnych URLi na web serwerze urządzenia. Druga podatność (CVE-2025-20333) to wykonanie poleceń jako root na urządzeniu. Dzięki poprzedniej podatności, może to być zrealizowane bez uwierzytelnienia (!) Wg CISA, Infekcja jest…

Czytaj dalej »

Taki przypadek wydarzył się niedawno w Serbii, gdzie do odblokowania telefonu studenta (Samsung Galaxy) użyto oprogramowania Cellebrite: the Android phone of one student protester was exploited and unlocked by a sophisticated zero-day exploit chain targeting Android USB drivers, developed by Cellebrite. Student zatrzymany przez policję wręczył im wyłączony telefon. Po…

Czytaj dalej »Podatność była kategorii 0-click, czyli ofiara nie musiała wykonać żadnej czynności, aby infekcja doszła do skutku. Sam atak polegał na wysłaniu do ofiary komunikatu z odpowiednio spreparowanym plikiem PDF. Podatność była też klasy 0-day – czyli istniała również w najnowszej wersji WhatsAppa, z wszystkimi aktualizacjami. Operacja infekcji telefonów była celowana…

Czytaj dalej »

Luka umożliwia pełne przejęcie urządzenia z poziomu Internetu. Tj. zdobycie uprawnień super-admina. Podatność jest wykorzystywana w realnych atakach, najprawdopodobniej od okolic grudnia 2024. Nie wiadomo dokładnie jaka grupa odpowiedzialna jest za ataki. W ramach ataków wykonywane są takie operacje jak: Podatne są FortiOS (7.0.0 do 7.0.16) oraz FortiProxy (linia 7.0.x…

Czytaj dalej »

Co ciekawe – nie pomoże nawet aktualizacja urządzenia – atakujący symulują że niby aktualizacja miała miejsce tymczasem…nic się nie dzieje (tj. atakujący dalej buszują po sieci). Luka CVE-2025-0282 daje możliwość zdalnego wykonania kodu (bez konieczności uwierzytelnienia). Podatność jest klasy buffer overflow. Luka CVE-2025-0283 to eskalacja uprawnień do uprawnień admina na…

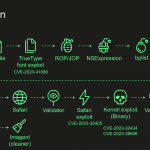

Czytaj dalej »Dla pewności – podatność 0day, to taka, która jest znana atakującym, ale jeszcze nieznana producentowi danego oprogramowania. W skrócie – nawet jak jesteś w pełni załatany to i tak ktoś może Cię zaatakować. Podatności, w przeglądarce Safari, o których piszę właśnie zostały załatane, wiec w zasadzie przestały być 0day (ale…

Czytaj dalej »

W kampanii grupy Citrine Sleet wykorzystywane są podatności 0day. Chrome załatał CVE-2024-7971 parę dni temu. Microsoft błąd CVE-2024-38106 – dwa tygodnie temu. Obie podatności umożliwiają atakującemu na pełną infekcję Windowsa, zaledwie po wejściu na odpowiednio spreparowaną stronę. Są to podatności 0day, więc działają nawet na załatanym w pełni Windows/Chrome. Napastnicy…

Czytaj dalej »

Zaczyna się od pliku tego typu tutajcosciekawego.pdf.url do którego link jest podrzucany użytkownikowi (np. phishingiem). Po zapisaniu pliku, wygląda on pod Windowsem tak: Ale skąd tutaj się wzięła ikonka PDFa? Wszystko za sprawą zawartości pliku .url, która wyglądała mniej więcej tak (patrz dwie ostatnie linijki, które odpowiadają za podmianę domyślnej…

Czytaj dalej »

Systemy (serwery) VPN zazwyczaj są wystawione do Internetu (bo muszą), co jednak gdy ktoś zlokalizuje podatność umożliwiającą przejęcie serwera (urządzenia) VPN i to bez uwierzytelnienia? No może samo zlokalizowanie jeszcze niewiele zmienia, ale aktywna exploitacja już tak. Po tym wstępie przechodzimy do podatności, którą niedawno zaznaczaliśmy na sekuraku (dwa zero…

Czytaj dalej »

Czy samo otwarcie PDFa może cokolwiek zainfekować? Najczęściej nie. Czy samo wysłanie PDFa może cokolwiek zainfekować? Tym bardziej nie! Jednak ta historia to wyjątek od wyjątku. Badacze z Kasperskiego analizowali przez ~pół roku skuteczny, praktycznie niewidzialny atak na firmowe iPhone-y. Od strony atakującego-infekującego sprawa była prosta (tzn. prosta w momencie…

Czytaj dalej »