NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

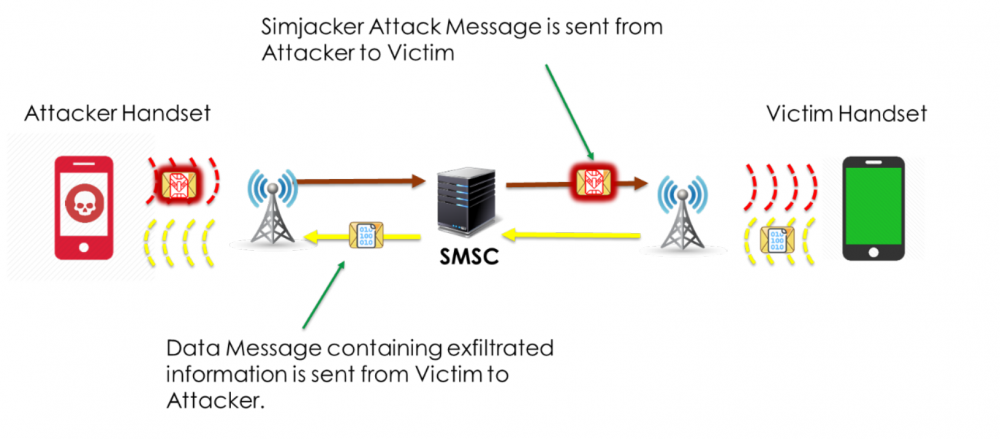

O temacie pisaliśmy niedawno, obecnie pojawił się dość dokładny techniczny raport opisujący sposób działania Simjackera.

Przypominamy – cała operacja polega na wysłaniu odpowiedniego binarnego SMS-a do ofiary, dzięki czemu możliwe są takie czynności jak: poznanie lokalizacji ofiary, zmuszenie jej do otworzenia określonego adresu URL w przeglądarce (malware!), czy wykonanie telefonu na konkretny numer.

Jaka jest skala realizowanych ataków? Badacze wskazują przykładowy okres 31 dni, w trakcie którego udało się wykryć wysyłkę około 25 000 złośliwych SMS-ów binarnych, adresowanych do przeszło 1500 abonentów.

Podatnych na problem jest co najmniej 29 krajów. W Europie: Włochy, Bułgaria i Cypr:

Badacze wskazują, że w przypadku standardowego abonenta sieci GSM w zasadzie nie ma prostych metod stwierdzenia czy nasza karta SIM jest “podatna”.

–ms

A jaki to niestandardowy abonent GSM?

A bankowcy dalej bredzą o bezpieczeństwie aplikacji na telefon vs metody typu U2F. W końcu paru frajerów z reklamacjami jest dalej tańsze niż sensowna poprawa bezpieczeństwa.

Ja z lasu, więc zbytnio nie kumam…

Mają sposób działania i przykładowe zmodyfikowane smsy, potrzebne do działania Simjacketa

= ale =

nie ma prostych metod stwierdzenia czy nasza karta SIM jest „podatna” o.o

Yyy hmm uhm, nie można dokonać pentestu tych kart ? operator wyśle sms, jeżeli karta jest podatna = dokona darmowej wymiany karty…

Nie ma nigdzie bezpieczeństwa bo ono w ogóle nie istnieje. Bezpieczeństwo to mrzonka

A skąd ty pięcia takie żeczy niby łobuzie wiesz?