NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Badacze bezpieczeństwa z LayerX ujawnili kampanię obejmującą co najmniej 12 rozszerzeń do przeglądarek Chrome i Edge, które pod pozorem narzędzi do pobierania nagrań wideo z TikToka, zbierają dane o urządzeniach użytkowników. Dodatkowo dynamicznie pobierają konfigurację, dzięki czemu potencjalnie możliwe jest wprowadzanie zmian w działaniu wtyczki bez konieczności publikowania nowych wersji. Rozszerzenia nie są powiązane z TikTok ani ByteDance.

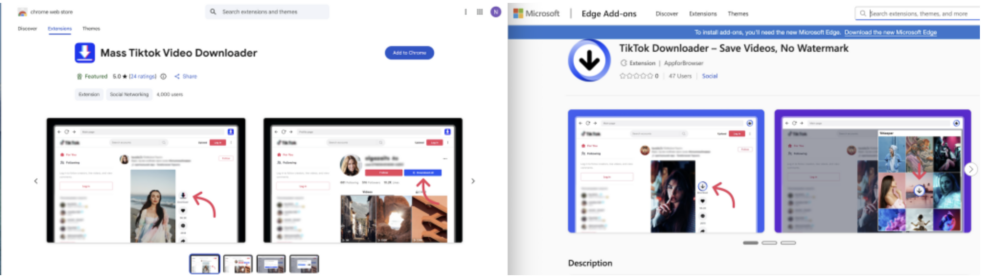

Wszystkie zidentyfikowane wtyczki korzystają z tego samego lub lekko zmodyfikowanego kodu, co sugeruje celową publikację w ramach jednej kampanii. Do tej pory rozszerzenia dotarły łącznie do ponad 130 tysięcy użytkowników Chrome Web Store i Microsoft Edge Add-ons. Część z nich była wciąż dostępna w dniu publikacji badaczy.

Z zewnątrz wyglądają one jak różne, niezależne narzędzia: “TikTok Video Downloader”, ”Mass TikTok Downloader”, “No Watermark Saver”, ale tak naprawdę bazują na bardzo podobnym kodzie.

Wszystkie rozszerzenia współdzielą spójną architekturę Manifest V3 z niemal identycznymi uprawnieniami. Posiadały również podobne zrzuty ekranu.

Choć wszystkie rozszerzenia dostarczają deklarowane funkcje, takie jak pobieranie filmów z TikToka, pod spodem robią trochę więcej…

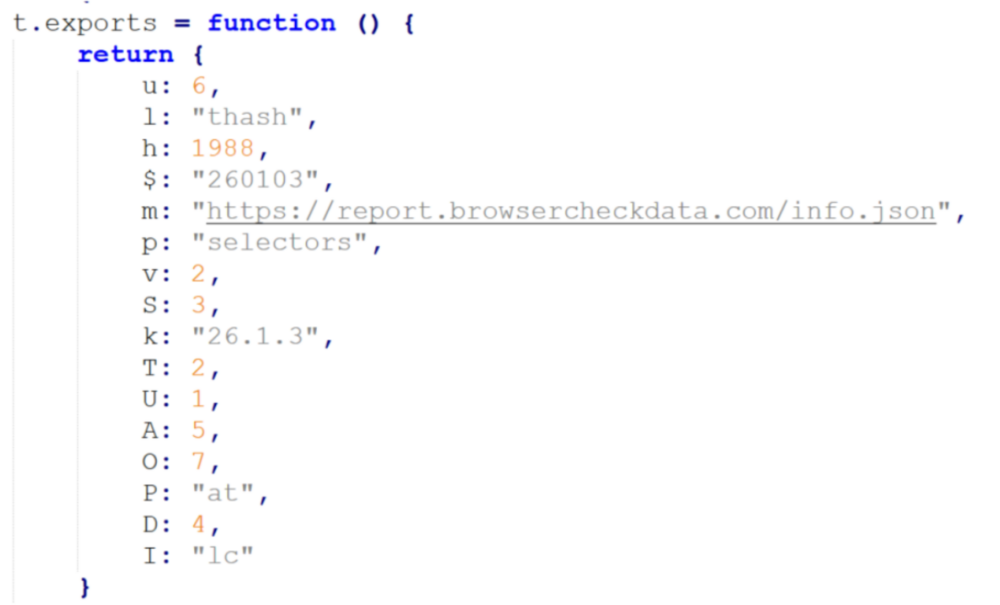

Wykorzystują one dynamicznie pobieraną konfigurację, która pozwala omijać proces review (choć i on sam w sobie nie jest doskonały) w przeglądarkowych marketplace’ach. Umożliwia bowiem wprowadzenie zmian w zachowaniu wtyczki, które bez potrzeby publikowania nowej wersji zostają natychmiast wdrożone u użytkowników.

Ponadto zwiększa to odporność na działania administratorów marketplace’ów – gdy jedno rozszerzenie zostaje wykryte lub usunięte, inne pozostają aktywne. Co ciekawe, część z tych wtyczek w Chrome Web Store miało oznaczenie “Featured”, co tylko zwiększało zaufanie użytkowników i usypiało czujność. Plakietkę taką przypisuje się wtyczkom, które spełniają wytyczne Google, używają najnowszych wersji API i szanujących prywatność użytkowników. Rozszerzenia te są weryfikowane manualnie przez zespół Chrome.

W zależności od wtyczki, konfiguracja pobierana jest z jednego z serwerów:

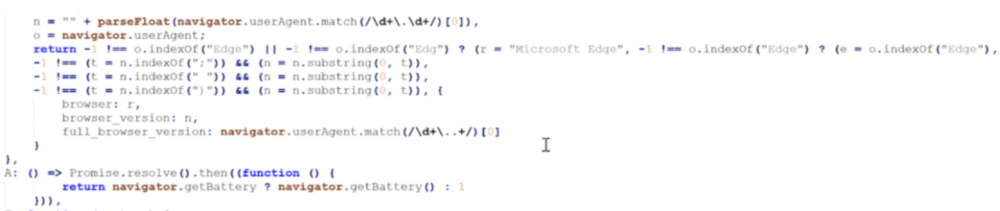

Gdyby to nie wzbudziło wystarczających wątpliwości, wtyczki dodatkowo zbierają szczegółowe dane telemetryczne o swoich użytkownikach – m.in. jak często używają narzędzia, z jaką treścią wchodzą w interakcję, jaki język i strefę czasową mają na urządzeniu i jaki wysyła ono nagłówek user agent. Oprócz tego rejestrowany jest też stan baterii urządzenia. Po co wtyczce do pobierania filmów z TikToka takie dane?

Rozszerzenia te już teraz realizują fingerprinting i umożliwiają profilowanie użytkowników. Zbierają informacje o wzorcach użycia, pobranej treści, cechach urządzenia. Na podstawie takich danych można śledzić użytkowników między sesjami.

O tym, co może stać się z pozornie “niewinnymi” wtyczkami, pisaliśmy tutaj. W skrócie: wysyłanie pełnej historii przeglądania/wyszukiwania do atakujących, wstrzykiwanie linków afiliacyjnych, czy przechwytywanie wyszukiwań.

Warto pamiętać, że zarówno estetyczne zrzuty ekranów i klarowny opis, jak i plakietka “Featured” nie gwarantuje bezpieczeństwa. Wtyczki (nie tylko w przeglądarkach) potrafią też zmieniać właścicieli – mogą być sprzedawane, a nawet przejmowane. Wszystko w celu chociażby wdrożenia złośliwej aktualizacji.

Użytkownikom rekomendujemy więc ograniczanie liczby zainstalowanych rozszerzeń do minimum. Jeśli z któregoś nie korzystamy lub przestało działać – najlepiej je odinstalować.

Identyfikatory wtyczek:

Domeny:

Adresy e-mail:

Źródło: layerxsecurity.com

~Tymoteusz Jóźwiak