Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

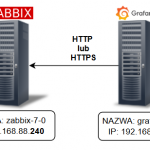

Druga część naszej serii o integracji Zabbixa oraz Grafany. Tym razem Albert wprowadzi Czytelnika w świat przygotowania i prezentacji różnego typu danych przy pomocy dashboardów Grafany.

Czytaj dalej »

Wszystko wskazuje na to, że posiadacze starszej wersji systemu Windows 10 jednak nie utracą darmowego wsparcia w październiku tego roku. Ale tylko na terenie EOG (Europejskiego Obszaru Gospodarczego). I tylko pod pewnymi warunkami. TLDR: Na wstępie należy zaznaczyć, że informacja, która pojawiała się w wielu miejscach w sieci, opiera się na liście…

Czytaj dalej »

Znacie to uczucie, gdy weryfikujecie założenia projektowe czy wdrożone polityki i coś się nie zgadza? Tego właśnie doznał użytkownik Dockera, który przez złe doświadczenia z wirtualizacją, postanowił sprawdzić izolację sieciową w kontenerach. TLDR: Badacz przez przypadek odkrył problem, pozwalający na przejęcie kontroli nad hostem, w sytuacji gdy wykorzystywany jest Docker…

Czytaj dalej »

Badacze z firmy ESET informują, że podatność oznaczona symbolem CVE-2025-8088 jest aktywnie wykorzystywana przez powiązaną z Rosją grupę RomCom. Opisywana podatność została załatana w wersji WinRAR 7.13 i dotyczy wyłącznie systemów Windows. TLDR: Podatność wykorzystuje ADS systemu NTFS (ang. Alternate Data Streams, de facto Tomek Turba wskazywał ten problem na poprzednim Mega Sekurak Hacking…

Czytaj dalej »

W świecie bezpieczeństwa IT nie ma świętości – wręcz przeciwnie, im oprogramowanie jest bardziej “kultowe” (lub po prostu popularniejsze), tym na większą chwałę mogą liczyć hakerzy (oczywiście w białych kapeluszach), którzy udowodnią istnienie podatności. Badacze z Synacktiv wzięli na warsztat popularną grę strategiczną, wydaną przez Ubisoft w 2006 roku –…

Czytaj dalej »

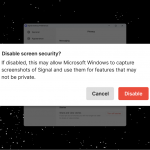

Microsoft dość zawzięcie stara się wdrożyć funkcję Recall, która już od momentu ogłoszenia stała się mocno kontrowersyjnym rozwiązaniem. Zapisywanie co kilka sekund zrzutów z ekranu a następnie wykorzystanie dużych modeli językowych (LLM), aby ułatwić odzyskiwanie informacji utrwalonych na screenshotach budzi wiele wątpliwości użytkowników zainteresowanych prywatnością oraz przede wszystkim specjalistów bezpieczeństwa….

Czytaj dalej »

Ledwo zdążyliśmy poinformować o tym, że Chrome łata błąd wykorzystywany w kampanii ForumTroll, a podatność tego samego typu łata Firefox. Została oznaczona numerem CVE-2025-2857. Jest ona bezpośrednio powiązana ze znalezioną wcześniej podatnością w Chrome i podobnie jak ona dotyczy wyłącznie ucieczki z sandbox w systemie Windows. Zgodnie z informacją ze strony Mozilla, bezpieczne, poprawione…

Czytaj dalej »

Jeśli czytasz ten artykuł w przeglądarce Chrome na systemie Windows, to przerwij czytanie, upewnij się, że posiadasz najnowszą wersję przeglądarki i wróć do lektury. TLDR: Google wydało nową wersję przeglądarki Chrome dla Windows, oznaczoną 134.0.6998.177/.178. Załatana została tylko jedna podatność bezpieczeństwa, pozwalająca na ominięcie sandboksa, czyli mechanizmu ograniczającego skutki zdalnego wykonania kodu, oznaczona…

Czytaj dalej »

W popularnym na platformie Windows programie WinZip, w ramach Zero Day Initiative zgłoszona została podatność oznaczona symbolem CVE-2025-1240 i poziomie krytyczności 7,8. Występuje ona podczas przetwarzania archiwów 7Z i może prowadzić do wykonania kodu w kontekście użytkownika WinZipa. TLDR: Co prawda do wykorzystania podatności konieczna jest interakcja użytkownika, polegająca na…

Czytaj dalej »

W ostatnim Patch Tuesday, Microsoft załatał w sumie 16 krytycznych podatności. Wśród błędów znalazły się trzy krytyczne podatności dotyczące LDAP (Lightweight Directory Access Protocol). Najpoważniejsza (wynik CVSS 9,8) podatność została oznaczona CVE-2024-49112. TLDR: Błąd ten pozwala nieuwierzytelnionemu, zdalnemu atakującemu na wykonanie poleceń w kontekście serwisu LDAP. Atak na podatny serwer…

Czytaj dalej »

Uruchamianie programów w formie skryptów oraz binariów to chleb powszedni pentesterów i administratorów. Rozsądek, profesjonalizm oraz dobre praktyki nakazują, aby dokonywać wnikliwego sprawdzenia zawartości uruchamianych programów, by nie wyrządzić szkody w zarządzanym, używanym lub testowanym systemie. Przykład historyczny Wyśmiewani w gronie ludzi zajmujących się bezpieczeństwem tzw. script kiddies już lata…

Czytaj dalej »

W pracy z systemami Windows kluczowy jest dostęp do narzędzi umożliwiających zdalną administrację. Choć nowoczesne rozwiązania, takie jak PowerShell Remoting, dobrze spełniają te funkcje, ich wykorzystanie często jest ograniczone przez polityki bezpieczeństwa lub rozwiązania EDR (Endpoint Detection & Response – wykrywanie i reagowanie w punktach końcowych). W takich sytuacjach można…

Czytaj dalej »

W kampanii grupy Citrine Sleet wykorzystywane są podatności 0day. Chrome załatał CVE-2024-7971 parę dni temu. Microsoft błąd CVE-2024-38106 – dwa tygodnie temu. Obie podatności umożliwiają atakującemu na pełną infekcję Windowsa, zaledwie po wejściu na odpowiednio spreparowaną stronę. Są to podatności 0day, więc działają nawet na załatanym w pełni Windows/Chrome. Napastnicy…

Czytaj dalej »Microsoft w ostatnim Patch Tuesday (termin określający drugi wtorek miesiąca, w którym część producentów oprogramowania wypuszcza łatki i aktualizacje – pojęcie dotyczy zwłaszcza firmy Microsoft) wydał poprawkę, która łata podatność CVE-2024-38063. Uzyskała ona bardzo wysoką punktację CVSS wynoszącą 9.8. W ocenie badaczy atak jest łatwy technicznie do przeprowadzenia, nie wymaga uwierzytelnienia od atakującego,…

Czytaj dalej »

Ukazał się raport opisujący nową technikę ataku na systemy Windows zwaną „Windows Downdate”: Aktualizacje są jednym z kluczowych procesów pozwalających na zapewnienie bezpieczeństwa wykorzystywanych systemów. Kolejne poprawki mają na celu między innymi usunięcie podatności wykrytych od czasu wydania poprzedniej aktualizacji. Chociaż systemy operacyjne wciąż mają wiele do nadrobienia, to ich…

Czytaj dalej »