Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeśli interesujesz się tematyką OSINTu, chciałbyś wiedzieć jak skutecznie poszukiwać informacji o osobach/firmach/nieruchomościach – w ogólnodostępnych źródłach, zapraszamy na nasze dwudniowe szkolenie on-line (w cenie również nagranie całości na 12 miesięcy). Szkolenie prowadzone jest przez Krzysztofa Wosińskiego – od kilkunastu lat związany z teleinformatyką w odmianie militarnej. Aktualnie odpowiedzialny za tematy…

Czytaj dalej »

SOCMINT jest procesem gromadzenia i analizowania zebranych informacji z różnych portali społecznościowych, kanałów i grup komunikacyjnych w celu namierzenia obiektu, zebraniu o nim jak najwięcej danych cząstkowych oraz potencjalnie w celu zrozumienia jego działania. Wszystko po to by analizując zebrane informacje – osiągnąć założony cel poprzez podjęcie właściwych decyzji operując…

Czytaj dalej »

Złośliwe oprogramowanie (ang. malware) rozprzestrzenia się jak zaraza. Statystyki DataProt z roku 2022 informują, że codziennie wykrywane jest ponad pół miliona fragmentów złośliwego kodu, a łączna liczba istniejącego malware’u przekracza miliard. Nie da się też ukryć, że coraz częściej motywem ataku jest chęć zysku: Co minutę około cztery firmy doświadczają…

Czytaj dalej »

Zanim przejdziemy do ważnej informacji nt. AdGuard, należy przedstawić czym jest Manifest V3 i dlaczego budzi wieloletnie kontrowersje. Manifest V3 jest nowym interfejsem API Chrome Extensions zaproponowanym przez Google w 2018 roku. Wiele portali jak i społeczność cyfrowa od początku krytykowała rozwiązanie jednak gigant technologiczny pozostaje niewzruszony do dzisiaj. Od…

Czytaj dalej »![Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida] Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida]](https://sekurak.pl/wp-content/uploads/2022/09/f4-150x150.png)

Aktualizujecie na bieżąco appki mobilne, prawda? Wtedy ta wykryta przez Microsoft podatność już Was nie dotyczy. W czym problem? Otóż appka TikToka korzysta z WebView – co nie jest niczym niestandardowym ani niebezpiecznym. Jak tłumaczy Microsoft: WebView umożliwia appkom ładowanie i wyświetlanie stron internetowych, a przy użyciu wywołania interfejsu API…

Czytaj dalej »

Ebook jest już gotowy i czeka jeszcze dosłownie parę dni na publikację. Przyda się dzieciom… (kategoria 10+) ale też dorosłym :-) Cała publikacja nie stawia na bajkowe opowieści… o niczym, ale raczej na twardą, ale w prostej formie, podaną wiedzę: Przykładowa treść: Dobra, dobra ale jak otrzymać ebooka? Będziemy go…

Czytaj dalej »

Aktualne cyberzagrożenia (z ostatnich miesięcy), pokazy na żywo, dodatkowe materiały, sesja pytań i odpowiedzi, certyfikat uczestnictwa w PDF oraz dostęp do nagrania – to tylko kilka słów kluczy z naszego nowego, bezpłatnego szkolenia. Szkolenie odbywa się on-line 14. września 2022 i na waszą prośbę uruchomiliśmy dodatkową godzinę szkolenia: 10:00 ->…

Czytaj dalej »

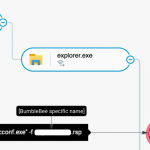

O podatności CVE-2021-40444 na usługi Microsoft i programach ją wykorzystujących mogliśmy przeczytać na sekuraku w marcu. Wydaje się, że grupy cyberprzestępcze, które wcześniej wykorzystywały takie loadery jak BazaLoader i IcedID w ramach swoich kampanii dotyczących złośliwego oprogramowania, zaadoptowały nowy loader o nazwie BumbleBee. Wygląda na to, że moduł ładujący jest…

Czytaj dalej »

Jeśli chodzi o scam kierowany do osób prywatnych, mamy tu zarówno próby straszenia Policją, jak i wabienia nagrodą. Zdarzają się nawet przypadki scamów w formie analogowej. Tym razem jednak celem są firmy, a nośnikiem zwykły list. Niespodziewanie, kilka miesięcy po wzięciu udziału w Targach Poznańskich, pewna firma otrzymuje pocztą list…

Czytaj dalej »

Zapraszamy Was na wrześniową edycję szkolenia: nie daj się cyberzbójom! W trakcie ~75 minut omówimy najnowsze warianty cyberataków na internautów w Polsce. Nie zabraknie również konkretnych rad w temacie ochrony przed atakami. Szkolenie jest dostosowane do poziomu wiedzy osób nietechnicznych, a prowadzi je Michał Sajdak. Kiedy? Gdzie? Jak? 14. września…

Czytaj dalej »![Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows] Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows]](https://sekurak.pl/wp-content/uploads/2022/08/bh1-150x150.png)

W tym artykule przyjrzymy się bliżej narzędziu BloodHound — Six Degrees of Domain Admin. Aplikacja została stworzona w języku JavaScript i zbudowano ją za pomocą platformy Electron. Graficzna wizualizacja korzysta z bazy danych Neo4j. Podczas eksperymentu będziemy korzystać ze stacji roboczej z Windows oraz stacji Windows Server (obie stacje jako…

Czytaj dalej »

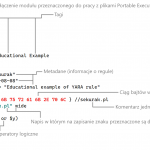

Chodzi o mało znaną ekipę o kryptonimie Candiru. Swoja drogą oczywiście dla samych atakujących wygodniej jest pozostawać w cieniu, niż być na świeczniku jak choćby NSO – producent Pegasusa. Ale przechodząc do konkretów – Avast donosi o wykrytej przez siebie celowanej kampanii hackerskiej wykorzystującej kilka naprawdę ciekawych technik. Technika pierwsza…

Czytaj dalej »

Jakiś czas temu relacjonowaliśmy ~start nowej kampanii ataków kierowanych m.in. na Polaków (ale również na Ukrainę), od tamtego czasu, operacja jest cały czas kontynuowana o czym donosi CERT Polska. Celem atakujących jest wyłudzenie danych logowania do poczty elektronicznej (nota bene: jest to ta sama grupa napastników – alias Ghostwritter/UNC1151 –…

Czytaj dalej »

TLDR: zapisy dostępne są tutaj (przycisk po prawej stronie, można wpłacić dowolną kwotę za udział, można też zero). Będzie dostęp do nagrania, każdy otrzyma certyfikat uczestnictwa (PDF). Kiedy / gdzie / jak długo? 28. lipca 2022r., 10:00 -> 11:30, on-line (można dołączyć również w trakcie trwania szkolenia) Agenda: Kluczowe ryzyka,…

Czytaj dalej »

W ten sposób zaalertowała nas niedawno Monika, która podesłała historię Dominiki: Dzwonili do mnie z numeru, który wyświetlił się na androidzie: AS SA odział – 664 919 797. Przedstawił się jako pracownik mojego banku, podał swoje imię i nazwisko, dział, identyfikator pracownika. Poinformował, że dzwoni w sprawie potwierdzenia przelewu. Nie…

Czytaj dalej »