Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Rozmawiałem wczoraj 40 minut z Markiem, który opisał jak padł ofiarą scamu. Wyglądało to mniej więcej tak. – Scammer dzwoni z losowego numeru: została zaciągnięta pożyczka na pana dane– Ale ja nie brałem pożyczki– To chyba doszło do wycieku danych. W jakim banku ma Pan konto?– W banku X.– OK,…

Czytaj dalej »

Badacze z Orca Security odkryli podatność prompt injection w GitHub Codespaces. Pozwoliło to w opisie (w ramach issues) przekazać modelowi złośliwe instrukcje i przy pomocy kilku narzędzi wykraść token wygenerowany dla danego środowiska. W efekcie umożliwiło to przejęcie kontroli nad repozytorium. TLDR: GitHub Issues to narzędzie do śledzenia zadań, błędów…

Czytaj dalej »

Wstęp W poprzednim artykule poświęconym NTLM, rozebraliśmy na czynniki pierwsze podstawowe pojęcia: czym jest NetNTLM a czym hash NT, jak można przeprowadzić ataki polegające na przechwyceniu challenge NetNTLM oraz na czym polegają podatności typu relay. Jeżeli powyższe pojęcia nie są dla Ciebie zrozumiałe, to przed przystąpieniem do dalszej lektury, koniecznie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

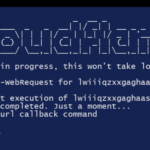

Treść: ClickFix to atak socjotechniczny, który nakłania użytkowników do uruchamiania złośliwych poleceń na ich własnych urządzeniach. Kilka dni temu atakowano w ten sposób użytkowników strony psychologiadziecka[.]org, jednak o pierwszych tego typu atakach ostrzegaliśmy już w 2024 roku. TLDR: Większość kampanii działa według podobnego schematu – użytkownikowi wyświetlany jest fałszywy (ale…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

W aplikacji FreeScout odkryto podatność Remote Code Execution (RCE). Dzięki możliwości wgrania na serwer pliku .htaccess, a następnie pliku tekstowego (który przekazywany był do interpretera PHP) możliwe było wykonanie dowolnego kodu na serwerze. Podatność otrzymała numer CVE-2026-27636. TLDR: FreeScout to otwartoźródłowe, samodzielnie hostowane narzędzie do obsługi zgłoszeń (ticketów) i współdzielonej…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Badacze z LayerX odkryli kampanię rozszerzeń do Chrome, które podszywały się pod asystentów AI do streszczania, czatu, pisania i obsługi maili. Choć na pierwszy rzut oka narzędzia te wydają się wiarygodne, ich architektura umożliwia wprowadzenie “po cichu” dowolnych aktualizacji bez jakiejkolwiek zmiany w Chrome Web Store ani interakcji użytkownika. Wszystkie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz wejść do branży cybersecurity, ale nie wiesz, od czego zacząć? Sieć jest pełna „dobrych wujków” z poradami, które sypią się w konfrontacji z rekruterami pytającymi o konkretne doświadczenie i umiejętności. Skąd je wziąć? Przez ostatnie miesiące pracowaliśmy nad nowym programem, który ma ułatwić jego uczestnikom start i rozwój w…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o “rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Zabbix to jedno z najpopularniejszych narzędzi open source do monitorowania infrastruktury IT. W wersji ósmej, która miała premierę niedawno, wchodzi na jeszcze wyższy poziom – oferując bardziej rozbudowane dashboardy, większą elastyczność wizualizacji, ulepszoną automatyzację oraz nowe możliwości analizy danych w czasie rzeczywistym. 6 marca organizujemy bezpłatne szkolenie, które poprowadzi Tomek…

Czytaj dalej »