NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Mechanizm CAPTCHA to nic innego jak proste zadania polegające na przepisaniu zniekształconych wyrazów, zaznaczeniu niepasujących elementów lub odpowiednim ustawieniu brakującego obrazka. Stał się na tyle popularny i powszechny, że wykonujemy go niemal mechanicznie bez większego zastanowienia. Rozwiązujemy zadanie, zaznaczamy checkbox (o ile taki istnieje), że “jesteśmy człowiekiem” i czekamy na wyświetlenie interesujących nas treści.

TLDR:

Oszuści mają układ z międzynarodowymi operatorami i otrzymują prowizję za każdy impuls (sekundę połączenia lub wysłany SMS) – model International Revenue Share Fraud (IRSF).

Jak łatwo się domyślić, cyberprzestępcy od lat starają się wykorzystać tą tzw. rutynę do zmanipulowania użytkownika i przejęcia jego prywatnych danych. Nie tak dawno pisaliśmy o technice ClickFix wykorzystującej mechanizm złośliwej CAPTCHA, która skutkowała instalacją infostealera Infiniti Stealer (więcej tutaj). Tym razem cyberzbóje zmienili strategię ataku, przekształcając rutynowy test CAPTCHA w maszynkę do zarabiania pieniędzy. Mechanizm ten służy do wymuszania międzynarodowych SMS-ów (płatnych) i połączeń głosowych, których każda sekunda znacząca obciąża rachunek.

Obserwujemy tu model International Revenue Share Fraud (IRSF) w nowej odsłonie. Oszuści mają układ z międzynarodowymi operatorami i otrzymują prowizję za każdy impuls (sekundę połączenia lub wysłany SMS). Działa to mniej więcej w następujący sposób.

Dzwoniąc do innego kraju, polski operator musi zapłacić operatorowi docelowemu za tzw. zakończenie połączenia (termination fee). W niektórych regionach stawki te są bardzo wysokie (rzędu kilku dolarów za minutę). Oszuści mają podpisane umowy z takimi “egzotycznymi” telekomami, dzięki czemu otrzymują określony procent od zysku za każde wygenerowane połączenie.

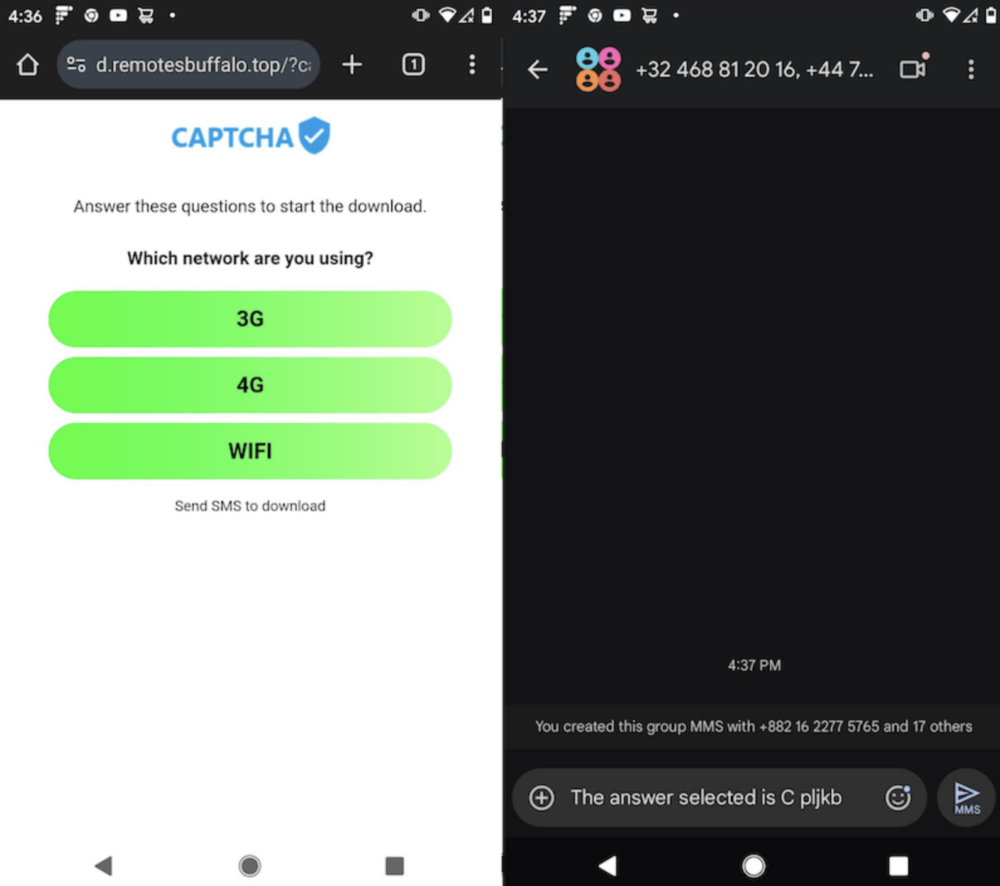

Badacze z Infoblox Threat Intel zidentyfikowali nową kampanię, w której cyberprzestępcy wykorzystują mechanizm CAPTCHA do przeprowadzania masowych oszustw telekomunikacyjnych typu IRSF. Podszywając się pod legalne serwisy, atakujący nakłaniają użytkowników smartfonów do rozwiązania prostego zadania, potwierdzającego że nie jest się botem.

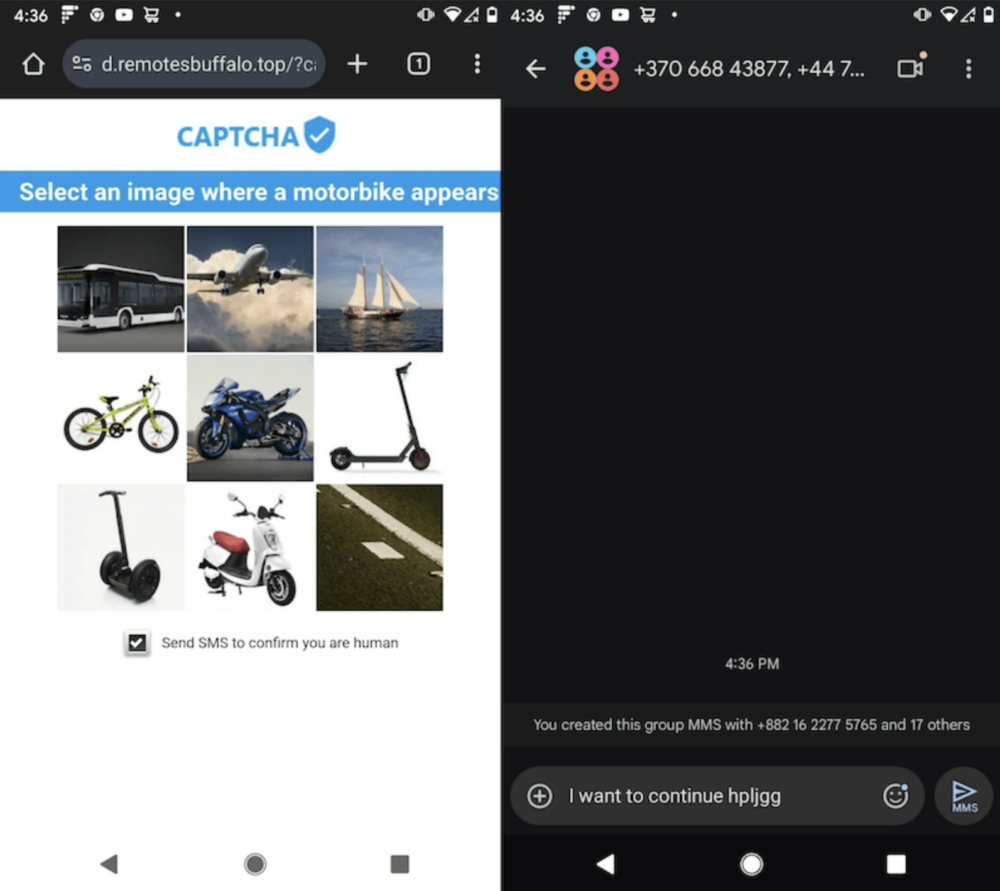

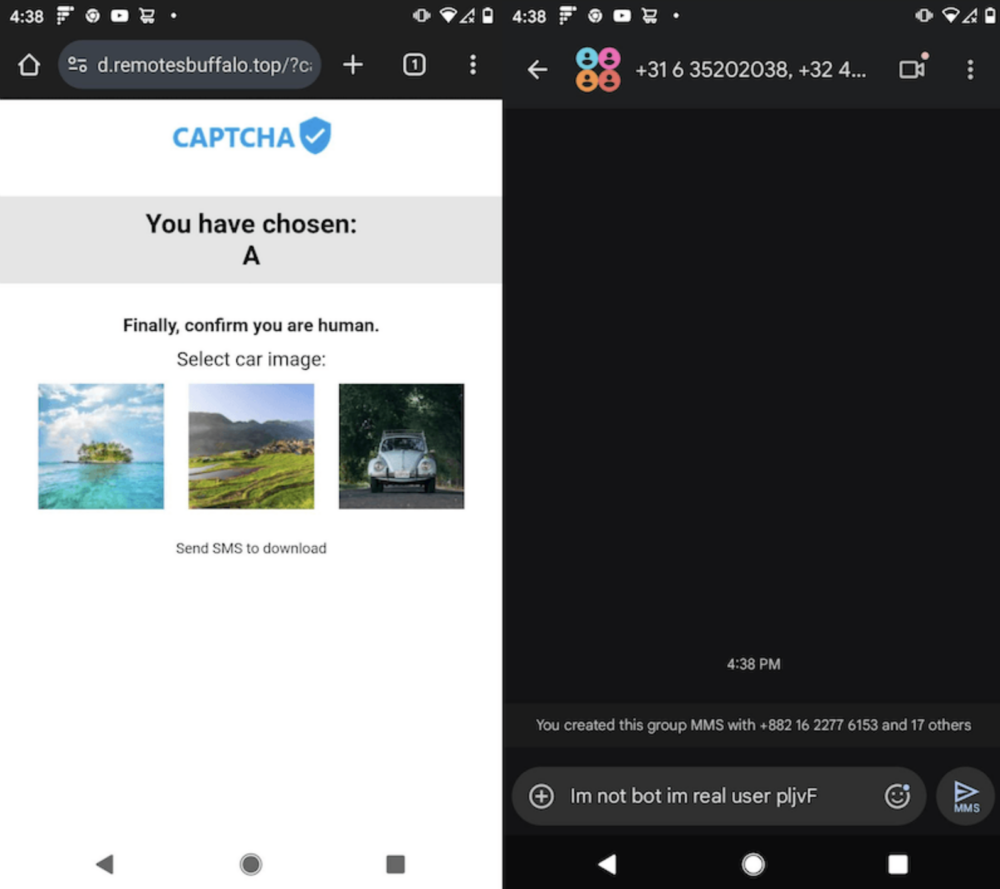

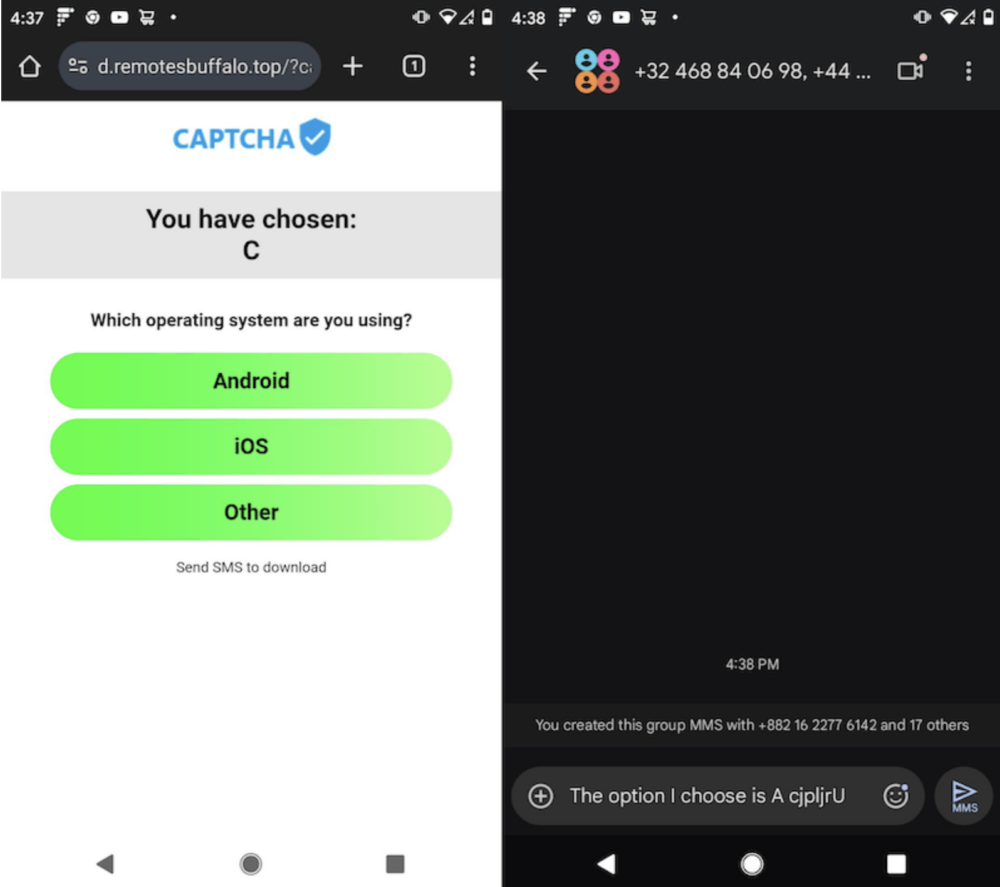

Jak łatwo zauważyć, aby potwierdzić że jest się człowiekiem, należy zaznaczyć opcję Send SMS to confirm you are human. To jest właśnie ten moment, w którym powinna zaświecić się nam czerwona lampka ostrzegawcza. Ewidentnie jest coś nie tak. Żaden mechanizm CAPTCHA nie wymaga od nas wysyłania wiadomości SMS lub nawiązywania połączenia głosowego.

Jeśli rutyna lub pośpiech wygra z czujnością, to zamiast obiecanej treści zobaczymy systemową aplikację SMS z dziwną wiadomością i gotową listą adresatów. Jeżeli nawet teraz nie zauważymy nic podejrzanego i klikniemy przycisk wyślij, to nasz rachunek zostanie poważnie obciążony. Wiadomość zostanie wysłana na kilkanaście zagranicznych kontaktów, gdzie każdy taki pojedynczy SMS może kosztować od kilku do kilkunastu złotych.

Badacze zidentyfikowali około 37 numerów telefonów z 17 krajów, w tym znanych z wysokich stawek jak np. Azerbejdżan, Egipt, Birma. Z uwagi na rozproszenie działań na tak wiele państw, wykrycie pełnej skali procederu przez pojedynczego operatora staje się praktycznie niemożliwe. Każdy telekom widzi jedynie wycinek aktywności, co pozwala atakującym skutecznie operować pod radarem systemów antyfraudowych.

Cała operacja sterowana jest przez zaawansowane systemy dystrybucji ruchu (TDS), odpowiedzialne za filtrację użytkowników. Dzięki temu cyberzbóje mogą precyzyjnie dobierać cele ataków, serwując złośliwą stronę CAPTCHA tylko “rzeczywistym” posiadaczom smartfonów, podczas gdy badacze bezpieczeństwa i automatyczne skanery trafiają na niegroźną treść. W ten sposób, infrastruktura może pozostać aktywna i niewykrywalna przez długie miesiące, a nawet lata. Fakt, że cyberprzestępcy stosują tę metodą od 2020 roku, jest najlepszym potwierdzeniem jej skuteczności.

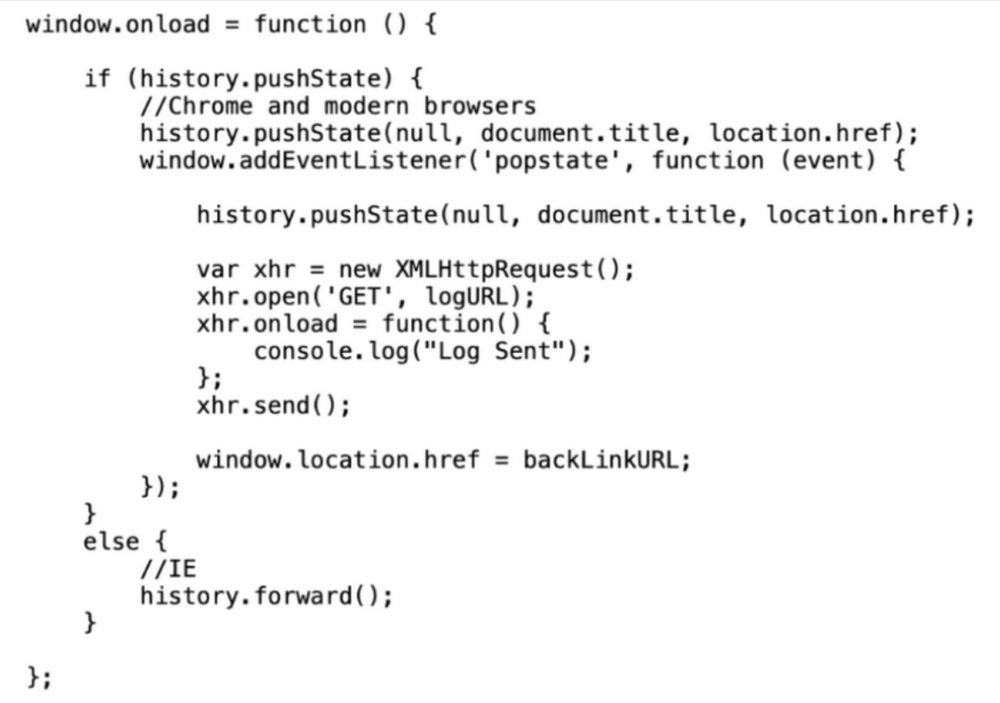

Warto dodać, że cyberprzestępcy wykorzystują tzw. back button hijacking, czyli przejmują przycisk wstecz w przeglądarce. Jeżeli użytkownik zorientuje się, że trafił na phishingową stronę i spróbuje wrócić na stronę poprzednią, mechanizm zablokuje powrót do bezpiecznej witryny i ponownie wyświetli mu złośliwą treść.

Inne przykłady fałszywych stron CAPTCHA:

Opisana powyżej kampania doskonale obrazuje, jak chwila nieuwagi może skutkować realnymi stratami finansowymi. Wykorzystanie mechanizmu CAPTCHA – kojarzonego z bezpieczeństwa do złośliwych aktywności, jest wyjątkowo podstępnym sposobem na uśpienie czujności użytkownika.

Niestety, najczęściej orientujemy się, że coś jest nie tak w momencie, gdy jest już za późno. Dlatego należy zapamiętać jedną złotą zasadę, pośpiech i presja czasu jest złym doradcą, zwłaszcza w kwestii bezpieczeństwa. Zawsze należy czytać prezentowane treści, a jeśli zorientujemy się, że coś jest nie tak, bezwzględnie przerwać daną aktywność. Żaden legalny serwis internetowy nie wymaga wysyłania wiadomości SMS ani nawiązywania połączenia telefonicznego, aby udowodnić że jest się człowiekiem.

W przedstawionym ataku, jeżeli użytkownik jednorazowo “dał się nabrać” i wysłał SMS-y na wskazane numery może się spodziewać obciążenia rachunku – ok. 120 zł. Co prawda nie są to wysokie kwoty. Jeżeli jednak weźmiemy pod uwagę, że skala operacji obejmuje miliony potencjalnych ofiar, to dojdziemy do wniosku, że cyberprzestępcy znaleźli szybki i dochodowy model biznesowy.

Blokada SMS-ów typu premium nic tu nie da. Atakujący nie korzystają z tradycyjnych numerów o podwyższonej opłacie (takich jak polskie 7XXX, 9XXX, itp.), lecz z międzynarodowych numerów o wysokim koszcie zakończenia połączenia.

Zalecamy zachować szczególną czujność.

Źródło: infoblox.com

~_secmike

moim zdaniem błąd: “wykorzystać tą tzw. rutynę do” – ą versus ę?

“pod radarem systemów antyfraudowych” – na jakiej częstotliwości pracuje ten radar?

Podsumowując trochę więcej staranności językowej poproszę.

Już sam wygląd tych captcha powinien wzbudzać podejrzenia