Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Uwaga, nowa kampania phishingowa na użytkowników Signala. Na celowniku politycy, dyplomaci oraz żołnierze

Kampanie phishingowe wymierzone w użytkowników komunikatorów internetowych nie są nowością. Praktycznie codziennie otrzymujemy ostrzeżenia, żeby nie klikać w podejrzane linki i nie udostępniać swoich prywatnych danych. Mimo to cyberprzestępcy doskonalą swoje metody, aby zwiększyć swoją wiarygodność. W ten sposób próbują uśpić naszą czujność i zmanipulować nas do wykonania konkretnych czynności.

TLDR:

- Niemieckie służby wydały wspólny komunikat o trwającej kampanii phishingowej, wymierzonej w użytkowników komunikatora Signal.

- Szczególnie narażeni są politycy, dyplomaci oraz żołnierze.

- Cyberprzestępcy korzystają najczęściej z dwóch schematów ataku:

- podszycie się pod konto support, w celu wyłudzenia kodów weryfikacyjnych/PIN,

- parowanie urządzenia atakującego z kontem użytkownika za pomocą kodów QR.

- Za kampanią stoi najprawdopodobniej grupa APT.

Niemieckie służby (BfV i BSI) wydały na początku lutego wspólny komunikat o trwającej kampanii phishingowej wycelowanej w użytkowników Signala. Mogłoby się wydawać, że szyfrowanie end-to-end w komunikatorze gwarantuje poufność danych, a potencjalny adwersarz nie jest w stanie za wiele zdziałać. I jest w tym dużo prawdy.

Należy zatem odpowiedzieć na pytanie: po co łamać algorytmy kryptograficzne, czy też szukać podatności w komunikatorze, skoro można poprosić użytkownika o dostęp do konta? To jest właśnie główny cel adwersarzy, przejęcie konta użytkownika przy wykorzystaniu funkcjonalności Signala.

Analiza raportu niemieckich służb wskazuje, że dominują dwa główne scenariusze ataku.

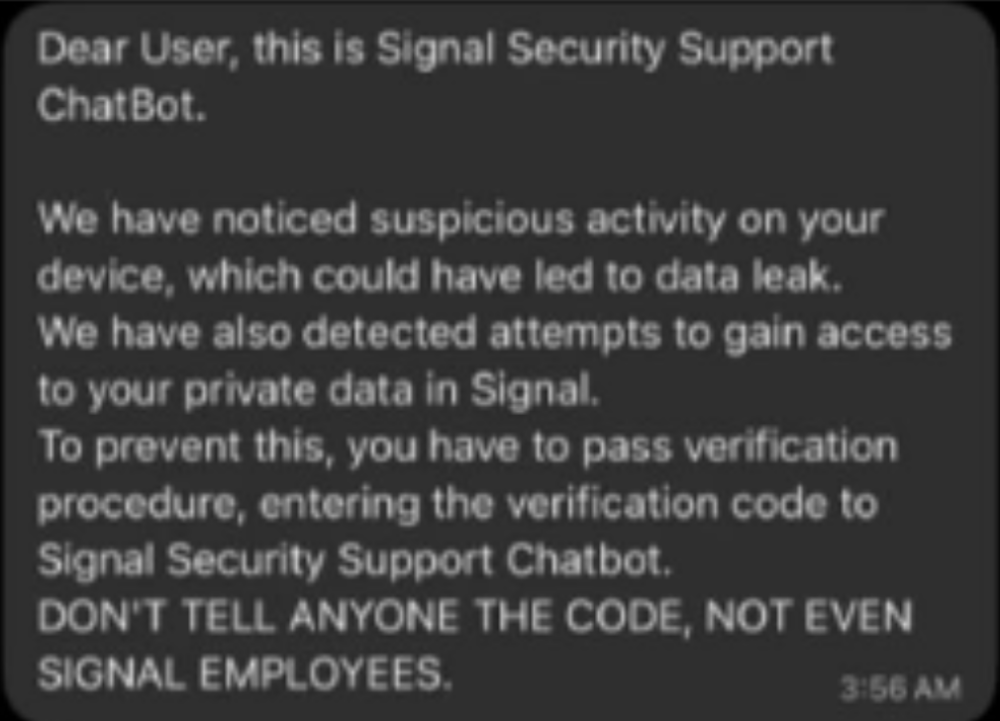

Scenariusz 1: Podszycie się pod Support

Cyberprzestępcy podszywają się pod oficjalny zespół wsparcia technicznego komunikatora (używając nazw m.in. Signal Security Support ChatBot). Rozmowa zaczyna się od fałszywego ostrzeżenia, że na urządzeniu użytkownika została wykryta nietypowa aktywność, która rzekomo wymusza natychmiastową weryfikację konta. Starają się przy tym wywrzeć presję, tłumacząc że brak podjęcia jakichkolwiek działań będzie skutkował wyciekiem danych. Sposobem na “odparcie ataku” jest wysłanie na czacie kodu weryfikacyjnego/PIN.

Ponadto, cyberprzestępcy ostrzegają aby nie ufać pracownikom Signala i nie udostępnić nikomu innemu kodów weryfikacyjnych.

W międzyczasie cyberprzestępcy logują się na konto użytkownika, a przesłany kod służy im do potwierdzenia przeprowadzonych operacji. Po pomyślnym zalogowaniu się, dotychczasowy użytkownik zostaje automatycznie wylogowany. W tym momencie atakujący ma dostęp do danych kontaktowych użytkownika oraz może prowadzić korespondencję w jego imieniu.

Należy przy tym zauważyć, że cyberprzestępcy nie mają dostępu do historii rozmów, ponieważ Signal nie przechowuje takich informacji na swoim serwerze. Treści rozmów są zapisywane lokalnie na urządzeniach końcowych w postaci zaszyfrowanej i nikt poza nimi nie ma do nich wglądu (zgodnie z działaniem protokołu Signala). Nic nie stoi jednak na przeszkodzie, aby podszywać się pod użytkownika i próbować dowiedzieć się czego dotyczyły poprzednie rozmowy.

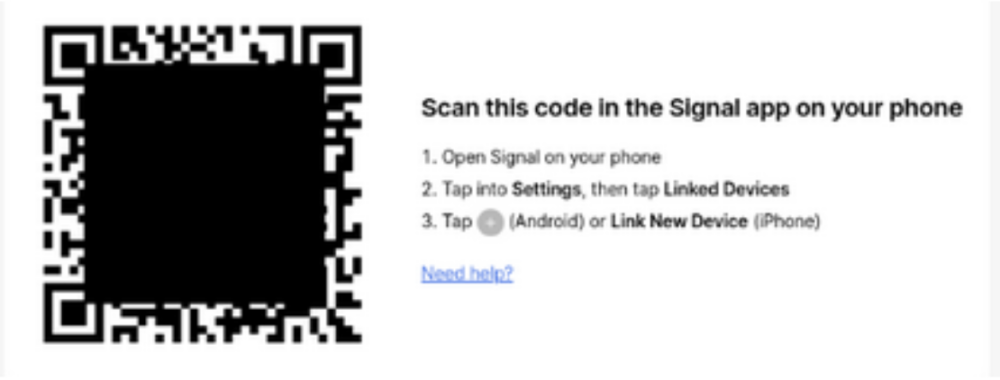

Scenariusz 2: Kod QR (Device Linking)

Drugi wariant zakłada wykorzystanie funkcji parowania dodatkowego urządzenia końcowego. Atakujący, wykorzystując metody socjotechniczne próbują przekonać użytkownika do zeskanowania kodu QR swoim urządzeniem z zainstalowaną aplikacją SIgnal oraz potwierdzenia wyświetlonego komunikatu.

Po pomyślnym sparowaniu urządzenia, atakujący uzyskuje dostęp do listy kontaktów oraz treści rozmów prowadzonych przez użytkownika w ciągu ostatnich 45 dni.

Co ciekawe, Signal uznaje nowo dodane urządzenie za zaufane oraz rozpoczyna proces synchronizacji danych. Pomiędzy urządzeniami końcowymi negocjowane są klucze sesji, które służą do bezpiecznej wymiany informacji. Atakujący może niepostrzeżenie podsłuchiwać rozmowy użytkownika oraz wysyłać wiadomości w jego imieniu.

W przypadku komunikatora WhatsApp, stosowane są analogiczne metody działania (parowanie urządzeń za pomocą kodów QR, przejmowanie konta za pomocą danych uwierzytelniających).

Chociaż mogłoby się wydawać, że na pewno nie damy się “złapać” na takie “proste zagrywki”, to rzeczywistość bywa brutalna. Przy precyzyjnie dobranym scenariuszu ataku oraz wiarygodnej historii, manipulowani chęcią pomocy innym lub w obawie o własne bezpieczeństwo, możemy nieświadomie kliknąć w link lub podjąć inne działania, otwierając tym samym drogę do naszych prywatnych danych.

A co następuje później nietrudno się domyślić.

Źródło: verfassungsschutz.de

~_secmike

Ciekawe dlaczego komunikator który niby tak da o bezpieczeństwo a nie pozwoli ustawić kluczy U2F do logowania :/