NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Analitycy z Malwarebytes ostrzegają przed nowymi kampaniami, które łączy wspólny mianownik – infostealer ochrzczony przez badaczy jako NWHStealer. Malware jest dostarczany do użytkowników na wiele różnych sposobów: od zmodyfikowanych instalatorów ProtonVPN, OhmGraphite, Pachtop, HardwareVisualizer, po mody do gier (Xeno). Jak widać cyberprzestępcy żerują na zaufaniu użytkowników do popularnych produktów, przez co ataki osiągają wysoki współczynnik skuteczności.

TLDR:

Warto dodać, że samo złośliwe oprogramowanie jest hostowane na wielu (często zaufanych) platformach, takich jak GitHub, GitLab czy SourceForge. Zaobserwowano również wykorzystanie techniki typosquatting, polegającej na rejestrowaniu domen, w których atakujący celowo popełniają literówki. W ten sposób podszywają się pod oficjalne witryny producentów licząc, że użytkownik w pośpiechu nie zauważy błędu.

Jak łatwo się domyślić, po pobraniu i uruchomieniu zmodyfikowanego instalatora, malware instaluje się w tle. W zależności od wariantu stosuje szereg technik (self-injection, DLL hijacking), aby ukryć swoją obecność w systemie i uniknąć detekcji przez oprogramowanie antywirusowe.

Podczas analizy kampanii badacze zaobserwowali następujące scenariusze ataku:

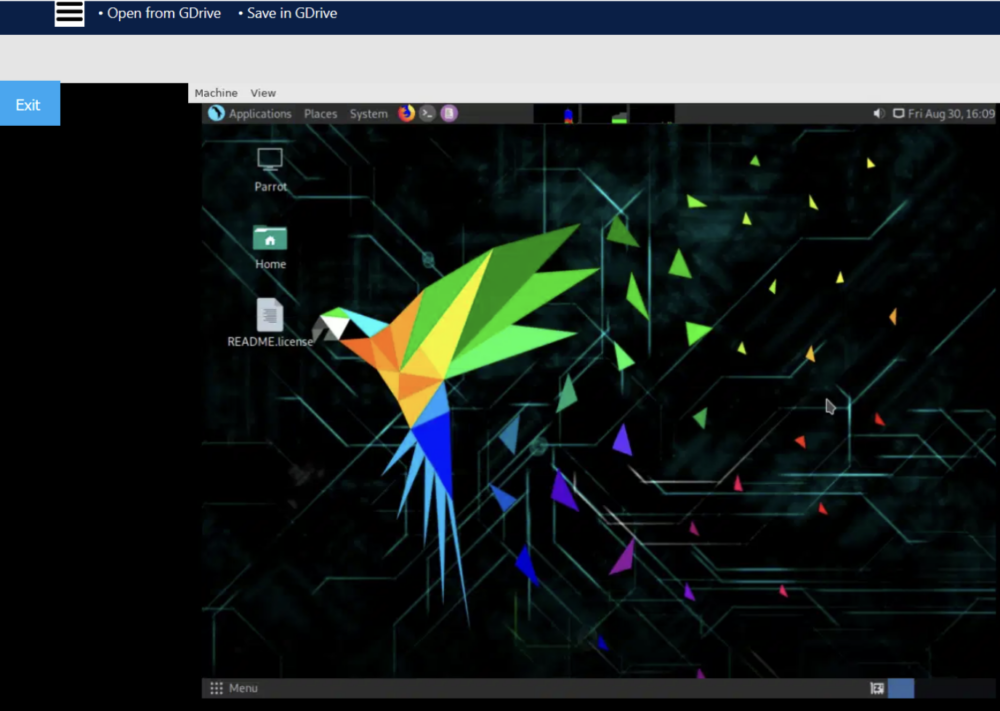

Atakujący wykorzystali legalną platformę onworks[.]net pozwalającą na uruchomienie maszyn wirtualnych bezpośrednio w przeglądarce. Jest to o tyle ciekawe rozwiązanie, że maszyny są tworzone “w locie”, a serwis posiada wysoką reputację, co pozwala na omijanie filtrów URL.

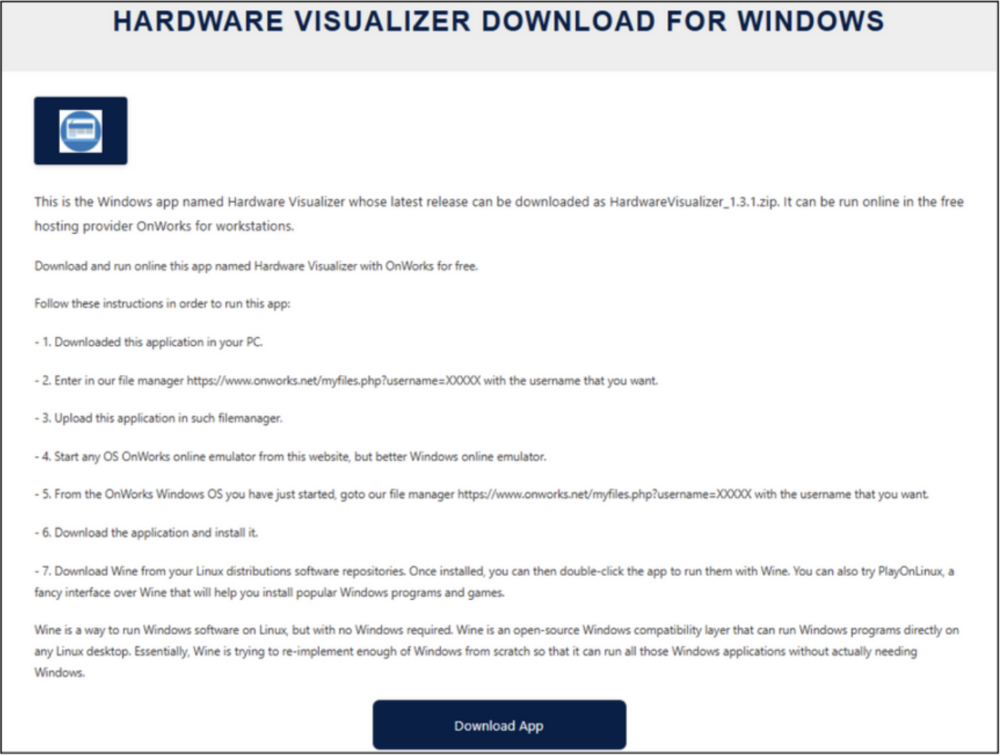

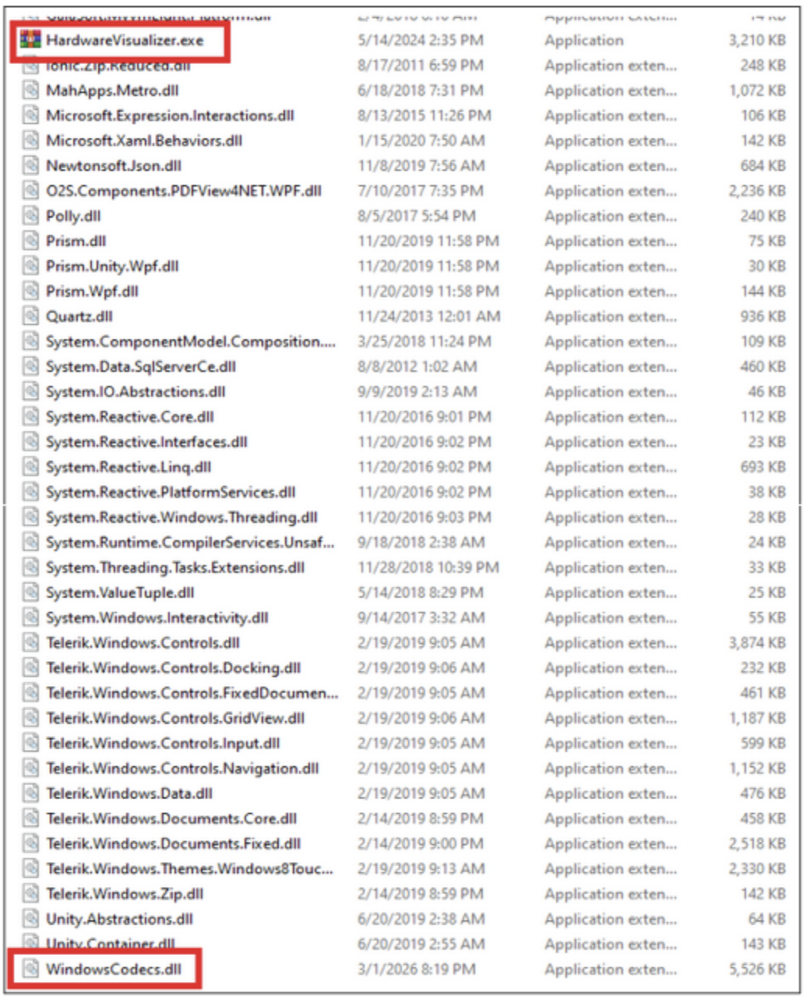

Za jej pośrednictwem cyberprzestępcy dystrybuowali złośliwe archiwa ZIP podszywające się pod narzędzia systemowe. Zauważono, że w paczkach OhmGraphite-0.36.1.zip, Sidebar Diagnostics-3.6.5.zip oraz HardwareVisualizer_1.3.1.zip ukryte zostały pliki wykonywalne z zagnieżdżonymi loaderami.

Analiza archiwum wykazała, że był to w rzeczywistości oryginalny plik wykonywalny WinRAR, który podczas uruchomienia automatycznie ładował złośliwą bibliotekę WindowsCodecs.dll. To właśnie w niej ukryty został właściwy kod loadera. Atakujący nie ograniczyli się jednak do prostych skryptów. Malware został rozproszony w strukturze pliku oraz otoczony tzw. junk code (instrukcje nie mające żadnego wpływu na działanie oprogramowania), który skutecznie utrudnia jego analizę.

Po uruchomieniu, w zależności od wersji następowała weryfikacja środowiska w poszukiwaniu cech charakterystycznych dla systemów analitycznych (sandbox). Jeśli mechanizm wykrył “wrogie” otoczenie proces był natychmiast przerywany. W przypadku pomyślnej weryfikacji, loder przechodził do kolejnego etapu polegającego na odszyfrowaniu ładunku.

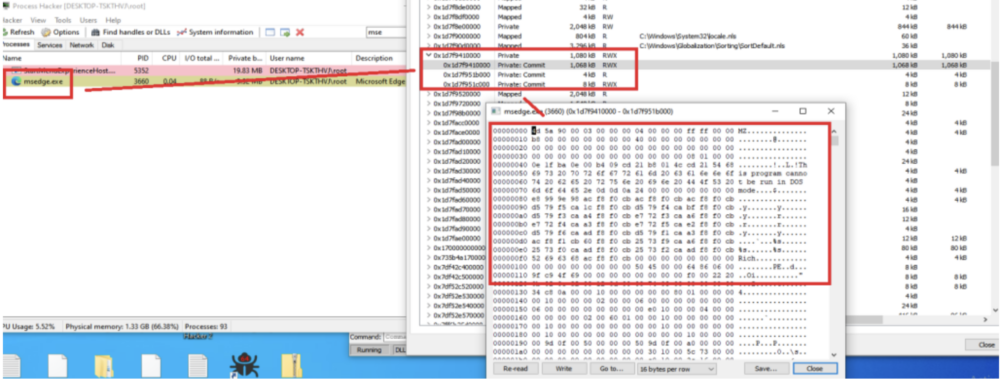

Zaobserwowano dynamiczne rozwiązywanie funkcji systemowych z wykorzystaniem LoadLibraryA i GetProcAddress oraz autorskie procedury deszyfrujące AES-CBC. Po odszyfrowaniu danych, malware nie zapisywał ich na dysku tylko ładował bezpośrednio do pamięci. Dzięki tym zabiegom mógł pozostać niewidoczny w systemie przez dłuższy czas.

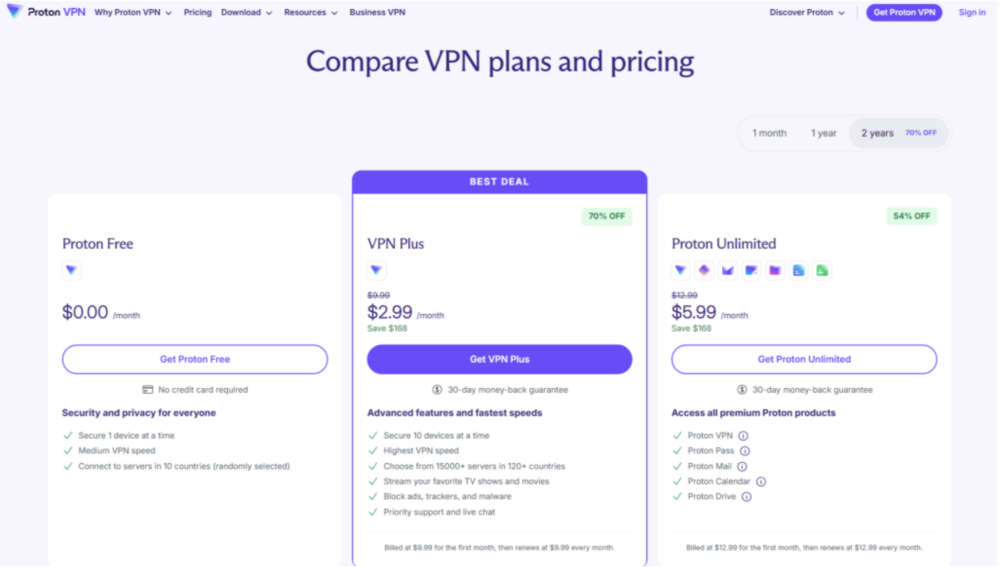

Analitycy wykryli witryny podszywające się pod znanego dostawcę usług VPN – Proton VPN. Fałszywe strony zostały zaprojektowane z dużą dbałością o szczegóły, oferując instalatory, które w rzeczywistości były złośliwymi archiwami ZIP.

Po pobraniu i rozpakowaniu archiwum, użytkownik otrzymywał plik wykonywalny ProtonVPN.exe oraz bibliotekę .dll zawierającą zaciemniony kod malware. W zależności od rodzaju kampanii biblioteka mogła występować pod jedną z następujących nazw: WindowsCodecs.dll, iviewers.dll, TextShaping.dll, CrashRpt1403.dll.

Mechanizm ataku opierał się na technice DLL hijacking – po uruchomieniu pliku .exe system automatycznie ładował bibliotekę znajdującą się w tym samym folderze. Następnie złośliwy kod osadzony w pliku .dll, korzystając z process hollowing wstrzykiwał ładunek infostealera do zaufanego procesu systemowego (np. RegAsm.exe). Dzięki temu malware mógł działać wyłącznie w pamięci operacyjnej, co pozwalało mu skutecznie unikać detekcji przez tradycyjne rozwiązania monitorujące bezpieczeństwo systemu.

Odnotowano również przypadki wykorzystujące złośliwy instalator MSI. Dalszy proces infekcji przebiegał analogicznie jak w przypadku poprzedniej techniki.

Na szczególną uwagę zasługuje model dystrybucji złośliwego oprogramowania. Oprócz reklam i spamu, cyberprzestępcy masowo przejmowali kanały w serwisie YouTube. Wykorzystując sztuczną inteligencję (AI), generowali wiarygodne filmiki instruktażowe, które krok po kroku demonstrowały instalację oprogramowania, zachęcając użytkowniki do pobrania zainfekowanych paczek bezpośrednio z opisów pod filmami.

Tak jak wspomniano na początku, właściwym ładunkiem okazał się infostealer – NWHStealer. Jego głównym zadaniem jest eksfiltracja wrażliwych informacji z przeglądarek internetowych. Malware atakuje nie tylko najpopularniejsze przeglądarki, takie jak Chrome, Edge, Brave, Opera czy Firefox, ale również inne warianty oparte na silniku Chromium, wstrzykując złośliwe biblioteki DLL bezpośrednio do ich procesów.

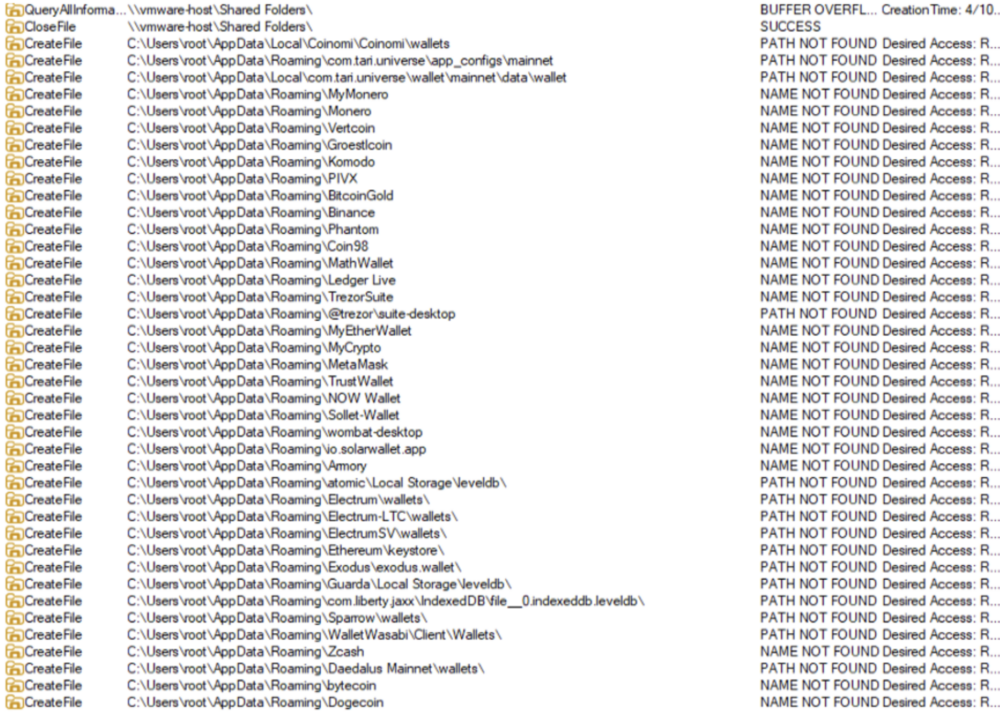

Ponadto, skanuje ponad 25 katalogów powiązanych z portfelami kryptowalutowymi, głównie w celu pozyskania kluczy prywatnych i plików portfeli.

Warto dodać, że malware wykonuje szereg poleceń PowerShell, aby m.in. wyłączyć usługę Windows Defender. Tworzy ukryte foldery oraz konfiguruje zaplanowane zadania (scheduled tasks), zapewniając sobie persystencję w systemie. Co więcej, do eskalacji uprawnień wykorzystuje technikę obejścia UAC przy użyciu narzędzia cmstp.exe.

Przechwycone dane są szyfrowane algorytmem AES-CBC i przesyłane na serwer Command-and-Control (C2). Jeżeli adres serwera jest niedostępny, malware wykorzystuje mechanizm dead drop resolve oparty na platformie Telegram. Pobiera aktualny adres C2 z publicznych kanałów dostępnych w komunikatorze.

Zaprezentowana kampania jasno obrazuje zagrożenia czyhające na nieświadomych użytkowników. Różnorodność w sposobie doboru kanałów dystrybucji malware potwierdza, że atakujący odrobili pracę domową oraz z wykorzystaniem narzędzi sztucznej inteligencji weszli na kolejny poziom. Już nie wystarczy jedynie patrzeć na treść strony internetowej oraz adres URL witryny i doszukiwać się anomalii.

Należy być skupionym na weryfikacji łańcucha zaufania u samego źródła i liczyć, że tym razem atakującym nie udało się przejąć serwerów hostujących oprogramowanie (jak miało to miejsce w przypadku Notepad++).

| e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3 | hash |

| 2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3 | hash |

| vpn-proton-setup[.]com | website |

| get-proton-vpn[.]com | website |

| newworld-helloworld[.]icu | C2 domain |

| https://t[.]me/gerj_threuh | Telegram dead drop |

| https://www.onworks[.]net/software/windows/app-hardware-visualizer | URL |

| https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip | URL |

| https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip | URL |

Źródło: malwarebytes.com/blog/

~_secmike

Witam,

Zgłaszałem Wam ta metode ataku juz w zeszlym roku. Ale nie otrzymalem odpowiedzi…

W moim przypadku to byl instalator docmer pobrany z githuba. Strona przygotowana perfekcyjnie. Link pierwszy w wyszukiwaniach google. Instalka nazywala sie Docker.exe. Zainstalowane na czystym systemie. Zauwazony w ciagu 5h od instalacji. W schedulerze pojawily sie procesy odwolujace sie do ścieżki ktora odpalala cmd. Procesy w pierwszel kolejnosci wlaczaly exclusion w defenderze a nastepnie kopiowaly zlosliwy kod. Skrypty zawieraly petle sprawdzajaca i przy probie usuniecia ponownie kopiowaly zlosliwy kod. Usuniecie zadan w schedulerze pomoglo ale w nieznany dla mnie sposób po dluzszej chwili kod znow byl wykonywany.

Z racji tego ze system byl czysty, zrobilem wipe dysku oraz ponowna instalacje systemu.

Mimo ze zwracam uwagę na wszystko co instaluję w tym wypadku zaufalem wiarygodnie wyglądającej stronie na github i niestety dałem sie zainfekowac.

A jak można sprawdzić czy mój Win11 nie jest zainfekowany? Jest na to jakiś sposób pewnej weryfikacji?