Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeśli posiadasz usługę DNS uruchomioną na Windows Serwerze powinieneś przyspieszyć łatanie. Microsoft właśnie opublikował patcha na tę lukę: Windows DNS Server Remote Code Execution Vulnerability Wycena ryzyka w skali CVSS to niemal max (9.8/10), Microsoft wspomina też, że prawdopodobnie niebawem powstaną działające exploity (Exploitation More Likely). O podatności pisze również…

Czytaj dalej »

Microsoft Exchange Server jest rozwiązaniem, które od prawie ćwierć wieku wyznacza pewien standard pracy grupowej. Warto pamiętać, że jest to nie tylko serwer pocztowy, a połączone z Outlookiem środowisko, pozwalające pracować w sposób, bez którego pracownicy największych firm na świecie nie wyobrażają sobie realizacji swoich codziennych zadań. Nie bez powodu porównuje…

Czytaj dalej »

Zobaczcie na krytyczną podatność opisaną tutaj. Microsoft pisze: Microsoft Exchange Server Remote Code Execution Vulnerability Dodając że podatność jest aktywnie exploitowana, cytując przede wszystkim Orange Tsai oraz Volexity. Orange pisał niedawno tak: Mam tu kilka bugów dających w sumie pre-auth RCE. To jest być może najpoważniejsza grupa podatności, którą znalazłem…

Czytaj dalej »

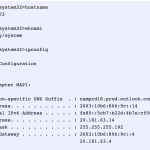

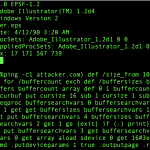

Jak wynika z tego raportu, popularna paczka Node.js “systeminformation” posiadała podatność (CVE-2021-21315) typu “command injection”. W artykule znajduje się prosty “Proof of Concept”, który pomoże w zrozumieniu samej podatności. Zacznijmy jednak od wyjaśnienia, czym właściwie jest “systeminformation”. Biblioteka “systeminformation” Więcej na temat tej biblioteki znajdziemy na npmjs.com: Jak widać na…

Czytaj dalej »

Producent wydał poprawkę, pisząc tak: Złośliwy intruz z dostępem sieciowym do portu 443 może wykorzystać podatność aby wykonać kod z wysokimi uprawnieniami na systemie operacyjnym na którym działa vCenter Server A malicious actor with network access to port 443 may exploit this issue to execute commands with unrestricted privileges on the…

Czytaj dalej »

Adobe wypuściło aktualizację zabezpieczeń do Adobe Acrobat and Reader. Ta aktualizacja dotyczy wielu krytycznych i ważnych luk w zabezpieczeniach, pozwalających na np. zdalne wykonanie kodu na urządzeniu ofiary. Dodatkowo, jedna z podatności, CVE-2021-21017, jest wykorzystywana w atakach na użytkowników Adobe Reader’a. * Podatności adresowane w aktualizacji Adobe wypuściło również aktualizacje…

Czytaj dalej »

Zerknijcie na ten opis: Windows TCP/IP Remote Code Execution Vulnerability (CVE-2021-24074) z dopiskiem – Exploitation More Likely Idąc dalej – podatności tej grupy mamy tak naprawdę aż trzy: Multiple Security Updates Affecting TCP/IP: CVE-2021-24074, CVE-2021-24094, and CVE-2021-24086 (dwie to Remote Code Execution, nie wymagające uwierzytelnienia, jedna podatność to DoS). Microsoft…

Czytaj dalej »

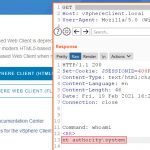

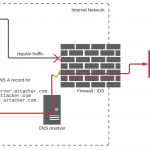

Dla tych, którzy lubią czytać w oryginale – opis całej akcji tutaj. Dla tych, którzy mają mało czasu – badacze zuploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Wynik działania kodu wysłali do…

Czytaj dalej »

O enigmatycznych atakach na urządzenia SonicWalla pisaliśmy niedawno. 3 lutego wreszcie przygotowano patcha na 0-daya. Z nieco mglistego opisu widać, że mamy prawdopodobnie do czynienia z podatnością SQL injection, nie wymaga ona też uwierzytelnienia. Na koniec można wykonywać kod na atakowanej maszynie: A vulnerability resulting in improper SQL command neutralization…

Czytaj dalej »

Tutaj ciekawa seria podatności, za którą Amazon wypłacił $18 000. Procedura wyglądała następująco: Trzeba było poznać maila ofiary w domenie @kindle.com -> tam można wysyłać książki w formacie mobi Amazon umożliwia zdefiniowanie tzw. zaufanych maili (z których mogą być wysyłane książki), ale maile te można było sfałszować (jeśli dana domena…

Czytaj dalej »

Bug właśnie został załatany, a sam Microsoft nie chce się zbytnio chwalić szczegółami CVE-2021-1647. Wiemy że, podatność odkryto jako 0day, umożliwia wykonanie kodu na komputerze ofiary (zapewne jako SYSTEM). Nie wymaga też interakcji od ofiary. Najprawdopodobniej wymagane jest dostarczenie po prostu odpowiednio zainfekowanego pliku, który po przeskanowaniu przez Defendera, wykona…

Czytaj dalej »

Zaczyna się dość groźnie: TL;DR; This post is a story on how I found and exploited CVE-2020-16875, a remote code execution vulnerability in Exchange Online and bypassed two different patches for the vulnerability. Exchange Online is part of the Office 365 suite that impacted multiple cloud servers operated by Microsoft that…

Czytaj dalej »

Zerknijcie na tę podatność w serwisie basecamp.com. Upload gif-a (np. jako avatar) wydaje się być bezpieczny? Błąd ;-) Badacz stworzył wprawdzie plik z rozszerzeniem .gif, ale w jego treści umieścił postscript. I teraz serwer zaczął taki plik traktować jako plik postscriptowy (!): This is probably due to ImageMagick / GraphicsMagick…

Czytaj dalej »

Z jednej strony wirtualizacja serwerów jest dobra (również ze względu na bezpieczeństwo) – z drugiej strony – co jeśli ktoś przejmie kontrolę nad hypervisorem? Taki właśnie scenariusz wg doniesień stosuje już jedna z ekip ransomware: Szczegóły samych wspomnianych wyżej luk znajdują się tutaj (i tutaj) a dotyczą nie tylko komponentu…

Czytaj dalej »![Tylko w ten weekend zainfekowali ~2000 sklepów on-line [Magento]. Skimmer wykradający dane kart płatniczych. Tylko w ten weekend zainfekowali ~2000 sklepów on-line [Magento]. Skimmer wykradający dane kart płatniczych.](https://sekurak.pl/wp-content/uploads/2020/09/rce1-150x150.png)

Firma Sansec donosi o chyba największej do tej pory kampanii atakującej sklepy oparte o Magento 1. Wg doniesień ktoś niedawno sprzedawał informację o 0dayu, który daje RCE (dostęp na serwer) bez wymogu uwierzytelnienia. Całość działa na niewspierany już od niedawna Magento 1: Trudno powiedzieć czy Adobe (obecny właściciel Magento) wypuści jednak…

Czytaj dalej »