NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

OpenSSL wypuścił właśnie łatkę, informując o luce: Heap memory corruption with RSA private key operation (CVE-2022-2274). The OpenSSL 3.0.4 release introduced a serious bug in the RSA implementation for X86_64 CPUs supporting the AVX512IFMA instructions.This issue makes the RSA implementation with 2048 bit private keys incorrect on such machines and…

Czytaj dalej »

Ciekawy opis podatności w ManageEngine ADAudit Plus (służącym do monitorowania zmian w Active Directory) możecie znaleźć tutaj. Mając dostęp do kodów źródłowych aplikacji badacze najpierw poszukali URLi, które nie wymagają uwierzytelnienia. Jednym z ciekawszych okazał się być: /cewolf/ w którym udało się namierzyć RCE poprzez deserializację obiektów. Przy okazji mamy…

Czytaj dalej »

Na koniec maja zauważono ciekawy plik Microsoft Worda zuploadowany z Białorusi: Wykonywał kod atakującego zaledwie po otwarciu dokumentu (i to nawet jeśli całkiem wyłączone były makra w Wordzie). Później okazało się, że podatność była wykorzystywana jeszcze w kwietniu i nawet zgłoszona do Microsoftu, który stwierdził…eeee to nie problem bezpieczeństwa (!)….

Czytaj dalej »

Chodzi o CVE-2021-31805 (niech Was nie zmyli rok w nazwie, podatność załatano co dopiero). Niby wcześniej załatano już CVE-2020-17530, no właśnie – “niby” bo udało się znaleźć obejście: Late last year, 2020, a fix for a remote code execution (RCE) vulnerability discovered by Alvaro Munoz and Masato Anzai, was published…

Czytaj dalej »![Krytyczna podatność w Windowsach klienckich / serwerowych. Zdalnie można przejąć system, łatajcie, przepatrzcie firewalle! [CVE-2022-26809] Krytyczna podatność w Windowsach klienckich / serwerowych. Zdalnie można przejąć system, łatajcie, przepatrzcie firewalle! [CVE-2022-26809]](https://sekurak.pl/wp-content/uploads/2013/03/Windows-hacked-150x150.png)

Chodzi o CVE-2022-26809. Co my tu mamy? Błąd klasy RCE (Remote Code Execution, umożliwiający zdalne wykonanie kodu na atakowanym systemie): Remote Procedure Call Runtime Remote Code Execution Vulnerability To exploit this vulnerability, an attacker would need to send a specially crafted RPC call to an RPC host. This could result…

Czytaj dalej »

Adobe wypuścił łatkę w niedzielę, 13. lutego. Jeśli chodzi o lukę CVE-2022-24086, to mamy prawie same złe wieści: Podatność jest klasy Arbitrary Code Execution – czyli można wykonać dowolny kod na serwerze (a później zainstalować tam backdoora, uzyskać dostęp do bazy danych, atakować inne serwery, …) Exploitacja nie wymaga uwierzytelnienia…

Czytaj dalej »

Z czym mamy do czynienia? Z podatnością klasy RCE (remote code execution) w WebKit. Oznacza to, że jeśli ofiara wejdzie na odpowiednio spreparowaną stronę webową, napastnik może uzyskać dostęp na jej telefon. CVE-2022-22620 Impact: Processing maliciously crafted web content may lead to arbitrary code execution. Apple is aware of a…

Czytaj dalej »

Informację o luce CVE-2021-44142, znalezionej przez znanego badacza Orange Tsai, przekazała ekipa Samby: This vulnerability allows remote attackers to execute arbitrary code as root on affected Samba installations that use the VFS module vfs_fruit. Podatność występuje w domyślnej konfiguracji wyżej wskazanego modułu, a jej CVSS score został określony na aż…

Czytaj dalej »

Komuś chyba zależy na pozyskaniu tego typu exploitów, bowiem Zerodium ogłosiło tymczasowe podniesienie cen za exploity na Outlooka oraz Thunderbirda. Chodzi o podatność, która bez jakiejkolwiek interakcji ofiary umożliwi wykonanie kodu na jej komputerze. Innymi słowy exploit powinien się aktywować jedynie po pobraniu e-maila (nawet bez potrzeby jego otwierania): We…

Czytaj dalej »

Alert wzbudził stream, podczas którego gra się zcrashowała, otworzył się PowerShell i zaczęły odpalać się pewne polecenia, a następnie zaczęła na streamie odtwarzać się sekwencja mówiona Problem wygląda na tyle poważnie, że ekipa odpowiedzialna za Dark Souls zdecydowała się całkowicie zastopować serwery PvP: Wg doniesień, osoba, która zlokalizowała błąd –…

Czytaj dalej »

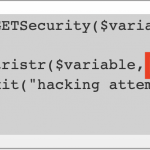

Tutaj inspirujący odpis podatności – CVE-2021-45467: CWP (CentOS Web Panel) – preauth RCE. Zobaczcie ten fragment kodu: Może dałoby się podać wartość zmiennej scripts jako ../../../ i tym samym zaincludować jakiś inny plik z serwera? Nie da się! Bo wredny system od razu wykrywa “hacking attempt”. Wykrycie to znajduje się…

Czytaj dalej »

Łatka na urządzenia dostępna jest od grudnia 2021 r. – a niedawno opublikowano dość szczegółowy write-up dotyczący załatanej podatności: On December 7, 2021, SonicWall released new firmware for their Secure Mobile Access (SMA) 100 series. SonicWall issued a security advisory on January 11, 2022 notifying users that the December releases…

Czytaj dalej »

Podatność ma bazowy score CVSS aż na poziomie 9.8/10. Z jednej strony podatne są Windows 10/11 oraz Windows Server 2019 / 2022, ale jeśli wczytamy się głębiej w opis od Microsoftu, zobaczymy taką adnotację: In Windows Server 2019 and Windows 10 version 1809, the the HTTP Trailer Support feature that…

Czytaj dalej »

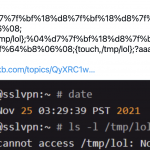

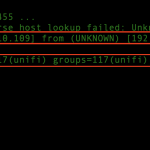

Naszym dzisiejszym bohaterem jest to urządzenie: Cloud Key Gen2 Plus. Nazwa trochę dziwna, ale jest to znany wszystkim użytkownikom rozwiązań firmy Ubiquiti kontroler WiFi (ma również funkcję zapisu feedów z kamer). Całość w eleganckiej formule sprzętowej, z 1TB dyskiem oraz podtrzymywaniem bateryjnym (tj. “na czysto” się wyłącza w momencie ewentualnego…

Czytaj dalej »

Opis podatności jest dość enigmatyczny: Apache Log4j2 vulnerable to RCE via JDBC Appender when attacker controls configuration. Z jednej strony jest to RCE (remote code execution), czyli możliwość wykonania kodu po stronie serwera, z drugiej strony powaga podatności (skala CVSS) została oszacowana na 6.6/10. Dlaczego nie 10/10 jak w przypadku…

Czytaj dalej »