NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

WordPress to jeden z najpopularniejszych silników do zarządzania treścią. O ile krytyczne błędy w samym silniku zdarzają się coraz rzadziej, o tyle platforma ta umożliwia korzystanie z wielu pomocnych pluginów, co zwiększa powierzchnię ataku. 11 grudnia na Wordfence opublikowany został krytyczny błąd, zgłoszony w ramach programu bug bounty. Podatność zlokalizowana…

Czytaj dalej »

Producent wprawdzie załatał luki, o których piszemy parę miesięcy temu, ale teraz przypomina że nie warto zwlekać z łatkami: Firma Juniper SIRT jest świadoma faktu udanego exploitowania tych podatności. Klienci proszeni są o natychmiastową aktualizację. Juniper SIRT is now aware of successful exploitation of these vulnerabilities. Customers are urged to…

Czytaj dalej »

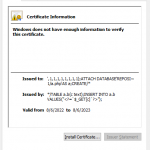

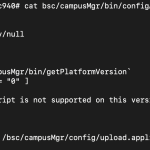

Zerknijcie na ciekawą podatność SQL injection, prowadzącą do RCE (CVE-2023-32530, aplikacja webowa Trend Micro Apex Central 2019). Z poziomu uwierzytelnionego użytkownika (ale nie admina), można uploadować do aplikacji certyfikat TLS. Na przykład taki: Jak się domyślacie, aplikacja pobiera pewne dane z certyfikatu, umieszcza je w bazie, a przy okazji nie…

Czytaj dalej »

Szczegóły dostępne są tutaj oraz tutaj. Jak czytamy: (…) luka umożliwiająca wstrzykiwanie poleceń systemu operacyjnego dotyczy kilku wersji systemu operacyjnego QNAP. W przypadku wykorzystania podatność może umożliwić zdalnym atakującym wykonywanie poleceń za pośrednictwem sieci. An OS command injection vulnerability has been reported to affect several QNAP operating system versions. If…

Czytaj dalej »

Sporo detali podrzuciła nam ekipa Talos, a chodzi o luki: CVE-2023-20198 oraz CVE-2023-20273. W skrócie, można startując zupełnie od zera (wystarczy anonimowy dostęp do panelu webowego urządzenia) uzyskać dostęp do pełnych uprawnień (root) na urządzeniu. Wszystko przez połączenie dwóch exploitów: Fixów na razie brak, ale mają pojawić się lada moment…

Czytaj dalej »Podatność początkowo została załatana w Chrome, co gorsza z adnotacją o fakcie namierzenia aktywnej exploitacji tej luki. Podatność CVE-2023-4863 dotyka googlowej biblioteki libwebp, umożliwiającej m.in. odczyt plików graficznych w formacie webp. Okazuje się, że z biblioteki tej korzystają w zasadzie wszystkie główne przeglądarki: Chrome, Firefox (oraz Tor Browser), Edge, Brave…

Czytaj dalej »

Nowa wersja iOS 16.6.1 przynosi łatki zaledwie dwóch błędów, z czego jeden wygląda dość groźnie – odpowiednio spreparowanym obrazkiem można wykonać dowolny kod na telefonie ofiary: Impact: Processing a maliciously crafted image may lead to arbitrary code execution. Apple is aware of a report that this issue may have been…

Czytaj dalej »

Ciekawy wpis podsumowujący nowe / średnio-nowe / stare exploity używane aktualnie w ramach aktywności botnetu Mirai. Oj, czego my tu nie mamy? Podatności w wybranych urządzeniach D-Linka, TP-Linka, Zyxela, Netgeara… ale jest też podatność w aplikacji SolarView, służącej do monitorowania farm paneli fotowoltaicznych: Podatność jest raczej prosta do wyeksploitowania, a…

Czytaj dalej »

Detale dostępne są tutaj oraz tutaj. A sam atak na Kasperskiego zaznaczaliśmy niedawno. Podatność została załatana zarówno w iOS 16.x jak i 15.x: Impact: An app may be able to execute arbitrary code with kernel privileges. Apple is aware of a report that this issue may have been actively exploited…

Czytaj dalej »

Jak na szybko odpalić swój startup / projekt AI? Przygotować odpowiedni tematyczny frontend, a w tle użyć API Chat GPT. No więc jeden z badaczy wziął na warsztat projekt https://www.boxcars.ai/ Jak czytamy: BoxCars is an open-source Ruby gem that makes it easy for Rails developers to add AI-powered features to…

Czytaj dalej »

Tytułowy GoAnywhere MFT reklamowany jest tak: Safeguard file transfers and meet all your IT security and compliance requirements using modern encryption technology and authentication methods. GoAnywhere provides enterprise-level security features to protect your files from internal and external risks and helps organizations and professionals alike comply with regulations, standards, and…

Czytaj dalej »

Google Project Zero w dość krótkim, ale i treściwym wpisie informuje: In late 2022 and early 2023, Project Zero reported eighteen 0-day vulnerabilities in Exynos Modems produced by Samsung Semiconductor. The four most severe of these eighteen vulnerabilities (CVE-2023-24033 and three other vulnerabilities that have yet to be assigned CVE-IDs)…

Czytaj dalej »

Niedawno wydana łatka została przygotowana dla praktycznie wszystkich wersji Windows (serwerowe – od Windows Server 2008 w górę oraz klienckie). Opis jest dość skąpy, poza wskazaniem że podatność jest krytyczna, eksploitacja nie wymaga uwierzytelnienia, oraz jest związana z fragmentacją IP: An attacker could send a low-level protocol error containing a…

Czytaj dalej »

Microsoft Word Remote Code Execution Vulnerability – brzmi groźnie, prawda? Bo takie jest – w ostatniej łatce Microsoft nadał luce niemal maksymalną wartość ryzyka w skali CVSS – czyli 9.8 / 10 i oczywiście flagę: Critical. W skrócie – jeśli otworzysz w Wordzie złośliwy plik .rtf – będzie w stanie…

Czytaj dalej »

Z naszych doświadczeń – bezpieczeństwo paneli webowych urządzeń sieciowych (nie tylko Fortinetu) – delikatnie mówiąc – nie należy do najlepszych. Szczególnie martwi to jednak w przypadku sprzętu zapewniającego bezpieczeństwo – a do takich należy FortiNAC (Network Access Control). Szczegóły załatanej niedawno podatności możecie prześledzić tutaj. Na szczęście czytasz właśnie sekuraka…

Czytaj dalej »