NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Rozwiązania takie jak Citrix Virtual Apps and Desktops pozwalają zmienić paradygmat pracy, dzięki scentralizowanej platformie, która odpowiada za wirtualizację, pracownicy mogą kontynuować wykonywanie swoich zadań od miejsca, w którym je skończyli na zupełnie innym urządzeniu. Centralizacja pozwala na ułatwienie zarządzania czy monitorowania, co może mieć pozytywny wpływ na bezpieczeństwo. Przeniesienie…

Czytaj dalej »

Czytelnicy z dłuższym stażem zapewne pamiętają podatność w samochodach Nissan i Mazda, która powodowała reboot systemu audio. Mazda ponownie ma problemy związane z błędami w systemie Mazda Connect Connectivity Master Unit (CMU), który wykorzystuje system operacyjny Linux i jest instalowany w wielu modelach samochodów tego producenta. Błędy zostały odkryte przez badaczy…

Czytaj dalej »

Drukarki to niechlubne bohaterki niejednej z biurowych opowieści. Nie wszyscy administratorzy jednak zauważają, że ich znaczenie bywa krytyczne dla bezpieczeństwa organizacji. Zwłaszcza gdy wykorzystywane są do drukowania poufnych dokumentów. Brak należytej troski o bezpieczne wydzielenie drukarek w sieci może doprowadzić do poważnego incydentu. Wiąże się to z faktem, że są…

Czytaj dalej »

Fortinet w końcu wydał oficjalne zalecenia dotyczące podatności, o której słychać było od pewnego czasu. Z informacji opublikowanej przez firmę wynika, że podatność wynikała z braku uwierzytelniania w krytycznej funkcji w demonie fgfmd FortiManagera i mogła prowadzić do zdalnego wykonania kodu. TLDR: Podatność otrzymała identyfikator CVE-2024-47575, a jej poziom krytyczności oceniono na 9,8…

Czytaj dalej »

Autorzy narzędzia Grafana opublikowali na blogu artykuł dotyczący błędu oznaczonego symbolem CVE-2024-9264 oraz zaktualizowane wersje. Błąd został odkryty przez inżyniera Grafana Labs i dotyczy Grafany serii 11.x (wersje z serii 10.x nie są podatne). Podatność dotyczy jedynie instalacji, które zawierają – nieobecny domyślnie – plik wykonywalny DuckDB w zmiennej środowiskowej PATH…

Czytaj dalej »

Poważna luka w każdym Linuksie! CVSS 9.9/10! Armageddon! Koniec świata dla Linuksa! Tak mogły brzmieć dzisiejsze nagłówki serwisów związanych z bezpieczeństwem… ale nie będą. Błąd w każdym Linuksie okazał się być ciągiem błędów w systemie drukowania CUPS. Krytyczne zdalne wykonanie kodu może i jest krytyczne, może i pozwala na zdalne…

Czytaj dalej »Uwaga na krytyczną podatność CVE-2024-36401. Luka umożliwia na zdalne wykonanie kodu / poleceń na serwerze i nie wymaga żadnego uwierzytelnienia Sam exploit jest prosty i polega w zasadzie na ustawieniu pewnego parametru w żądaniu HTTP GET lub POST, na wartość: exec(java.lang.Runtime.getRuntime(),’touch /tmp/success2′) A dokładniej wygląda to tak: Atakujący w powyższym…

Czytaj dalej »

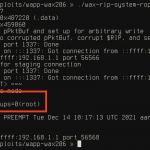

Pokazał się detaliczny opis podatności oraz exploit. Luka występuje w chipsecie MediaTek MT6890, MT7915, MT7916, MT7981, MT7986 (a dokładniej w oprogramowaniu, które jest do niego dołączane przez producenta , a jeszcze dokładniej w linuksowym wappd). Przykładowy exploit został pokazany dla Netgear WAX206. Producent w opisie łatki podaje taką informację: In…

Czytaj dalej »Microsoft w ostatnim Patch Tuesday (termin określający drugi wtorek miesiąca, w którym część producentów oprogramowania wypuszcza łatki i aktualizacje – pojęcie dotyczy zwłaszcza firmy Microsoft) wydał poprawkę, która łata podatność CVE-2024-38063. Uzyskała ona bardzo wysoką punktację CVSS wynoszącą 9.8. W ocenie badaczy atak jest łatwy technicznie do przeprowadzenia, nie wymaga uwierzytelnienia od atakującego,…

Czytaj dalej »

W pracy pentestera bardzo często spotykamy się z podatnościami, które same w sobie niosą niskie lub średnie ryzyko. Ich wykorzystanie do niecnych celów przez atakującego wymaga spełnienia szeregu warunków, nierzadko bardzo trudnych do osiągnięcia – na przykład kliknięcie przez użytkownika w spreparowany i podesłany mu link. Im bardziej wyśrubowane warunki,…

Czytaj dalej »

Nowoczesne emulatory terminali oferują rozbudowane funkcje, znacznie wykraczające poza pierwotną rolę obsługi tekstowych interfejsów. Użytkownicy oczekują kolorowania zwracanych informacji, zmiany stylu czy też dźwiękowych powiadomień (no dobra, pewnie terminal bell jest u większości wyłączony). Obsługa tych funkcji odbywa się przy pomocy tzw. sekwencji ucieczki (ang. escape sequences). Zaskakujący może być…

Czytaj dalej »

OpenSSH to jeden z bezpieczniejszych i dobrze przebadanych projektów. Jednak gdy pojawia się krytyczna podatność dotykająca tego kluczowego elementu dla bezpieczeństwa wielu systemów, należy podjąć natychmiastowe kroki. CVE-2024-6387 to krytyczna podatność typu RCE (Remote Code Execution) pozwalająca na wykonanie kodu na zdalnym systemie korzystającym z glibc z uruchomioną usługą OpenSSH…

Czytaj dalej »

Chiny zdominowały rynek budżetowych urządzeń IoT. W gąszczu elektronicznych śmieci, które zostają zapomniane przez producenta w chwili opuszczenia linii produkcyjnej, znajdują się też produkty, których wsparcie jest dłuższe. Można do nich zaliczyć lubianą w niektórych kręgach twórców domowych systemów CCTV markę Wyze. Stała się ona celem ataków uczestników konkursu Pwn2Own…

Czytaj dalej »

W najnowszym biuletynie bezpieczeństwa popularnego, międzyplatformowego odtwarzacza multimediów VLC, znalazła się informacja o załataniu podatności typu heap based buffer overflow. Wykorzystanie tej podatności, związanej z odtwarzaniem strumieni mms (Microsoft Media Server), może prowadzić nawet do wykonania kodu z uprawnieniami użytkownika. Oznacza to, że napastnik będzie miał możliwość dokonywania tych samych operacji, co…

Czytaj dalej »

Podatność o identyfikatorze CVE-2024-30103 została załatana kilka dni temu. Badacze, którzy wykryli lukę opisują ją w ten sposób: Luka CVE-2024-30103 jest szczególnie niepokojąca ze względu na wysokie prawdopodobieństwo wykorzystania. Jest to luka typu zero-click, która nie wymaga od użytkownika interakcji z treścią złośliwej wiadomości e-mail, co czyni ją niezwykle prostą…

Czytaj dalej »