Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Morgan Stanley zgodził się we wtorek zapłacić Komisji Papierów Wartościowych i Giełd (SEC) – 35 milionów dolarów kary za naruszenia bezpieczeństwa danych, które obejmowały odsprzedanie niezaszyfrowanych dysków twardych z wycofanych centrów danych na serwisach aukcyjnych bez uprzedniego, proceduralnego wyczyszczenia. Komisja stwierdziła, że niewłaściwa utylizacja tysięcy dysków twardych rozpoczęła się w…

Czytaj dalej »

Cztery poprzednie edycje SecUniversity dowiodły jednego – cyberbezpieczeństwo jest tematem tyle ważnym, co wzbudzającym słuszną ciekawość. Gdy Cisco ogłaszało nabór na pierwszy semestr darmowych lekcji, miejsca szybko się wyczerpały. Kolejne cykle spotkań cieszyły się coraz większym zainteresowaniem. Teraz czas na piątą edycję wydarzenia (bez limitu miejsc). O tym, że warto, wiedzą z…

Czytaj dalej »

No właśnie, pomyślcie, kto nie spotkał się z taką sytuacją… Przychodzisz do biura, siadasz za klawiaturą, zaczynasz kodować, a tu nic? Do tego jeszcze kawa stygnie, a kolega nie chce powiedzieć skąd z niego taki kozak i dlaczego ciśnie już kolejną linijkę kodu? Dlaczego tak się dzieje? Odpowiedź jest prosta…

Czytaj dalej »O sprawie na razie niewiele wiadomo, poza tym, że do incydentu prawdopodobnie doszło przed atakiem na Uber, a dokładnie 11 września. Pierwszą informację opublikował red. Ben Martin z serwisu New York Times po dotarciu do zawiadomienia Państwowej Inspekcji Ochrony Danych na Litwie, czyli VDAI – instytucji powołanej i działającej zgodnie…

Czytaj dalej »

Uber – czyli firma zajmująca się logistyką związaną z usługą zamawiania transportu samochodowego, została zhackowana. Przynajmniej tak twierdzi haker, który uzyskał dostęp do wewnętrznych systemów z prawami administratora takich jak: Google GCP, konsola AWS, vSphere, SentinelOne, domena, serwer komunikatora Slack, a nawet panel HackerOne z dostępem do wewnętrznych raportów podatności….

Czytaj dalej »

SOCMINT jest procesem gromadzenia i analizowania zebranych informacji z różnych portali społecznościowych, kanałów i grup komunikacyjnych w celu namierzenia obiektu, zebraniu o nim jak najwięcej danych cząstkowych oraz potencjalnie w celu zrozumienia jego działania. Wszystko po to by analizując zebrane informacje – osiągnąć założony cel poprzez podjęcie właściwych decyzji operując…

Czytaj dalej »

Złośliwe oprogramowanie (ang. malware) rozprzestrzenia się jak zaraza. Statystyki DataProt z roku 2022 informują, że codziennie wykrywane jest ponad pół miliona fragmentów złośliwego kodu, a łączna liczba istniejącego malware’u przekracza miliard. Nie da się też ukryć, że coraz częściej motywem ataku jest chęć zysku: Co minutę około cztery firmy doświadczają…

Czytaj dalej »

Japoński programista o nicku “greenluigi1” twierdzi, że udało mu się uruchomić własne oprogramowanie w pokładowym systemie rozrywkowym IVI (In-Vehicle Infotainment) w samochodzie Hyundai Ioniq SEL z 2021 r. Odkrył on, że producent pojazdu zabezpieczył swój system Hyundai Mobis za pomocą kluczy, które nie tylko były publicznie znane, ale zostały wyjęte…

Czytaj dalej »

Jeśli interesują cię takie rzeczy jak, bezpłatny dostęp do niektórych naszych kursów czy szkoleń, dodatkowe, niedostępne normalnie materiały, regularne podsumowania bieżącej sytuacji w świecie cyber security, super rabaty na konferencje i wydarzenia branżowe (również międzynarodowe; będziemy uderzać do naszych znajomych – tak abyście mieli możliwie najlepsze zniżki na rynku), …

Czytaj dalej »

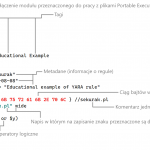

W tym rozdziale zostaną opisane podstawowe wskazówki dotyczące budowy słowników haseł. Rozmiar słownika ma bezpośredni wpływ na czas ataku. Im większy słownik, tym bardziej zbliżamy się do wariantu ataku siłowego, a właśnie tego chcemy zazwyczaj uniknąć. Aby skutecznie przeprowadzać ataki słownikowe warto posiadać nie jeden, a kilka słowników.

Czytaj dalej »

Każde hasło może zostać złamane w skończonym przedziale czasu. Za wszelką cenę trzeba więc zadbać, aby atak był procesem żmudnym i długotrwałym. Programista musi mieć świadomość, że hasło jest jednym z najważniejszym zasobów systemu. Cyberprzestępca próbuje sforsować wszystkie zabezpieczenia tylko po to, aby przejąć kontrolę nad tym krótkim ciągiem znaków.

Czy można się skutecznie bronić? Można próbować.

Włamania do serwisów, nawet tych największych, już tak nie szokują. Co jakiś czas w Internecie publikowane są bazy danych – a to Sony albo Blizzard. Czasem hasła użytkowników można sobie po prostu pobrać, nawet z tak elitarnej instytucji jak IEEE.

Czy można spać spokojnie, gdy publikowany jest zrzut bazy danych Twojego ulubionego wortalu?

W jaki sposób łamanie haseł może przerodzić się w hobby?

Czy warto na co dzień używać systemu zarządzania hasłami?

Zapraszamy do lektury serii artykułów poświęconych bezpieczeństwu haseł.