Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Nie jest dobrze. Dopiero informowaliśmy o ataku na firmę SMYK, a już mamy kolejne informacje o złośliwym oprogramowaniu atakującym polskie instytucje i firmy. Starostwo Powiatowe w Piszu poinformowało 18.03.2025 r., że ich wewnętrzne systemy oraz Powiatowego Zespołu Ekonomiczno-Administracyjnego Szkół i Placówek w Piszu ,,zostały poddane’’ atakowi hakerskiemu. TL;DR: ,,Potwierdzamy, że…

Czytaj dalej »

SMYK to popularna marka produktów dla dzieci. Jej sieć handlowa obejmuje 250 sklepów stacjonarnych w Polsce, sklep internetowy smyk.com, a także łącznie ponad 40 sklepów własnych w Rumunii i na Ukrainie. TLDR: 17 marca 2025 r. firma wydała oświadczenie, w którym informuje ,,W godzinach wieczornych, nasza firma padła ofiarą ataku…

Czytaj dalej »

GitLab ogłosił wydanie nowych wersji oprogramowania. Aktualizacja dotyczy zarówno Community Edition, jak i Enterprise Edition. Poprawione wersje to 17.9.2, 17.8.5 oraz 17.7.7. Najważniejsza poprawka dotyczy dwóch podatności (CVE-2025-25291, CVE-2025-25292), zgłoszonych w bibliotece ruby-saml, która jest wykorzystywana przez GitLab do SAML SSO (security assertion markup language; single sign-on). W pewnych okolicznościach…

Czytaj dalej »![Zostań prelegentem lub opowiedz o ITsec w Twojej firmie podczas konferencji Sekurak Cyberstarter! [Call For Papers] Zostań prelegentem lub opowiedz o ITsec w Twojej firmie podczas konferencji Sekurak Cyberstarter! [Call For Papers]](https://sekurak.pl/wp-content/uploads/2025/03/logo_cs-150x150.png)

Już niebawem, 15 maja br, startujemy z drugą edycją konferencji Sekurak Cyberstarter – wydarzenia skierowanego do osób z IT, początkujących w temacie cyberbezpieczeństwa oraz osób całkowicie nietechnicznych (zaplanowaliśmy dla nich osobną ścieżkę). Ścieżki planowane w ramach wydarzenia: Niniejszym ogłaszamy CFP na to wydarzenie! PRELEKCJE W RAMACH ŚCIEŻEK ADMINA, PROGRAMISTY, HACKERA,…

Czytaj dalej »

Cellebrite to znana firma, która produkuje narzędzia do “analizy kryminalistycznej” smartfonów. Z jej usług korzystają służby na całym świecie. O Cellebrite jest znowu głośno w związku z raportem Amensty International dotyczącym szpiegowaniu studenta w Serbii (ma to związek z licznymi protestami w tym kraju). Niedawno wprowadzili do swoich produktów funkcje…

Czytaj dalej »

Zanotujcie sobie tę datę w kalendarzu. 8 kwietnia br. ruszamy z drugą edycją Websecurity Master od sekuraka – najbardziej kompletnego kursu o bezpieczeństwie aplikacji webowych w Polsce! Pierwsza edycja z 2024 r. przyciągnęła ponad 200 osób i została oceniona przez uczestników na 4,9/5. Teraz wracamy z jeszcze lepszym kontentem: ataki,…

Czytaj dalej »

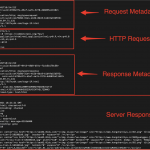

Przeszukiwanie zasobów w poszukiwaniu kluczy API nie jest nowatorską praktyką i bywa bardzo często wykorzystywane przez atakujących na etapie rekonesansu. Powstały liczne narzędzia, które potrafią przeszukiwać np. repozytoria kodu (np. na GitHubie). Sytuacje, w których produkcyjne poświadczenia trafiają do publicznych baz danych nie są wyjątkiem, dlatego nic dziwnego, że badacze…

Czytaj dalej »

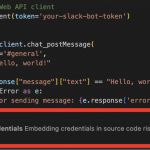

Wprowadzenie integracji dużych modeli językowych (Large Language Model, LLM) ze środowiskami programistycznymi może okazać się zbawienne w przypadku pisania tzw. boiler plate code (czyli szablonów). Nudne i powtarzalne zajęcie, to idealne zadanie dla sztucznej inteligencji. Jednak zachłyśnięcie się technologią oraz poszukiwanie na siłę oszczędności może prowadzić do katastrofalnych skutków. Dlaczego?…

Czytaj dalej »

Dla cyberzbójów nie ma organizacji, których nie hakują. W styczniu 2024 roku zaatakowali więc największy ogród zoologiczny w Toronto w Kanadzie. Jednak dopiero teraz ofiara dzieli się szczegółami ataku po przeprowadzeniu dokładniejszej analizy. Przede wszystkim poinformowano poszkodowanych, a więc pracowników, byłych i obecnych, wolontariuszy oraz darczyńców: “The data includes information…

Czytaj dalej »

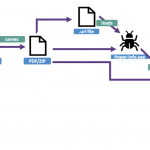

Proofpoint wydał raport, w którym opisuje zauważoną kampanię e-mailową skierowaną w firmy działające w Zjednoczonych Emiratach Arabskich. Wiadomo o conajmniej pięciu firmach, które były celem ataku, a wszystkie powiązane były z lotnictwem, komunikacją satelitarną i krytyczną infrastrukturą transportową. Kampania wykorzystywała wcześniej nieznany backdoor napisany w Go – nazwany teraz Sosano….

Czytaj dalej »

Krzysztof Gawkowski, Minister Cyfryzacji (a jednocześnie Pełnomocnik Rządu ds. Cyberbezpieczeństwa), wydał komunikat w sprawie zwiększonej liczby ataków na przemysłowe systemy sterowania (ICS/OT) dostępne bezpośrednio z Internetu. Odnotowano zdarzenia, w których atak miał realny wpływ na działanie fizycznych systemów, a jego konsekwencje były odczuwalne dla użytkowników końcowych dostarczanej usługi. Jako główne…

Czytaj dalej »

Kryptowaluty, przez niektórych są złośliwie nazywane kleptowalutami z racji na silną tendencję do nieoczekiwanej zmiany właściciela trzymanych w blockchainie dóbr. Tak też stało się i tym razem. W tej historii mamy wszystko: największy włam w dziejach zdecentralizowanych walut cyfrowych, Północną Koreę, drugą największą giełdę kryptowalut na świecie ByBit, kryptowalutę Ethereum wraz…

Czytaj dalej »

Cyberprzestępca przedstawiający się nickiem Rey – członek grupy ransomware HellCat – po tym jak nie udało mu się wymusić okupu od Orange, opublikował na jednym z forów szczegóły dotyczące włamania do ich systemów. On sam twierdzi, że wykradł tysiące wewnętrznych dokumentów zawierających dane pracowników i użytkowników. Orange potwierdziło, że do…

Czytaj dalej »

Urządzenia Internetu Rzeczy, z jakiegoś powodu nazywane “smart” zaczynają już denerwować ludzi zajmujących się bezpieczeństwem (w tym nas). Nie bez powodu powstało powiedzenie, że literka “S” w skrócie IoT pochodzi od “Security”. O niskiej jakości zabezpieczeń zabawek dla dzieci pisaliśmy już jakiś czas temu, ale to tylko kropla w morzu…

Czytaj dalej »

Sekurak.Academy to największy program edukacyjny skierowany zarówno do zaprawionych w bojach specjalistów ITsec, jak i tych, którzy dopiero zaczynają swoją przygodę z cyberbezpieczeństwem. Projekt przyciągnął już ponad 12 000 uczestników! Jeśli jeszcze nie miałeś okazji poznać tej wyjątkowej (bez elitarnego zadęcia) społeczności, mamy dla Ciebie propozycję nie do odrzucenia. Zajrzyj…

Czytaj dalej »