Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

The Shadowserver Foundation informuje o ataku brute force wymierzonym przeciwko urządzeniom sieciowym, w szczególności urządzeniom VPN firm Palo Alto, Ivanti, SonicWall. Według danych pochodzących z systemów honeypot, prezentowanych przez ich platformę monitoringową, nasilenie ataków trwa od końca stycznia. Liczba adresów IP zaangażowanych w atak sięga w szczycie nawet 2,8 mln w…

Czytaj dalej »

Powraca bardzo lubiany przez cyberprzestępców sposób na szybkie wzbogacenie się kosztem użytkowników mediów społecznościowych. TL;DR: ❌ Analiza kolejnej odsłony kampanii phishingowej z serii fałszywych inwestycji ❌ Na celowniku duże konta należące między innymi do polityków, popularnych dziennikarzy i firm technologicznych Aktualna kampania ma służyć do przejęcia kont z dużą liczbą…

Czytaj dalej »

Na stronie CERT/CC pojawiła się szczegółowa notatka dotycząca nowej metody obejścia zabezpieczeń produktu firmy OpenAI – ChatGPT-4o. Jak większość produkcyjnie dostępnych dużych modeli językowych (LLM), tak i ChatGPT posiada zabezpieczenia, które mają na celu uniemożliwić lub ograniczyć odpowiedzi na niektóre tematy. Metoda “przekonania” modelu do odpowiedzi na zakazane pytania nosi…

Czytaj dalej »

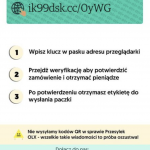

O oszustwach na popularnych platformach ogłoszeniowych, w tym na OLX, pisaliśmy już wielokrotnie. Pozytywne efekty kampanii informacyjnych można zauważyć m.in. w postaci coraz większej liczby ogłoszeń wystawianych bez podanego numeru telefonu. Do tej pory podstawowymi kanałami komunikacji używanym przez przestępców były wiadomości wysyłane przez WhatsApp lub tradycyjnymi SMSami. ❌Znany schemat…

Czytaj dalej »

Rozwiązania klasy enterprise jak ifirewalle nowej generacji, routery oraz bramy VPN nie przestają dostarczać badaczom bezpieczeństwa sukcesów, co z punktu widzenia statycznego użytkownika nie jest najlepszą informacją. Tym razem na warsztat trafiły urządzenia firmy Palo Alto — zresztą nie pierwszy raz. TLDR: Badacze z firmy Eclypsium przyjrzeli się urządzeniom oznaczonym…

Czytaj dalej »

DeepSeek – to nazwa chińskiego startupu, który podniósł i odrzucił rękawicę rzuconą między innymi przez OpenAI w zakresie użyteczności modeli LLM. W ostatnich dniach, jest odmieniana w mediach przez wszystkie przypadki. Jednak w tym wyścigu technologicznym, pośpiech nigdy nie będzie dobrym doradcą. Firma Wiz opublikowała niepokojący wpis informujący o znalezieniu…

Czytaj dalej »

Serwis PayPal zmienił politykę prywatności i domyślnie będzie udostępniał dane o preferencjach zakupowych (między innymi produkty, rozmiary, preferencje, style) sklepom od wczesnego lata tego roku. TLDR: We are updating our Privacy Statement to explain how, starting early Summer 2025, we will share information to help improve your shopping experience and…

Czytaj dalej »

Git to bezdyskusyjnie jeden z najpopularniejszych systemów zarządzania wersjami. Zaadoptowany przez wiele organizacji (np. GitHuba) doczekał się wsparcia w postaci różnych narzędzi, takich jak GitHub Desktop czy Git LFS. To z kolei pociągnęło za sobą konieczność współdzielenia poświadczeń użytkownika. Niestety nie wszystkie sprawdzenia dokonywane były z należytą starannością i badacz…

Czytaj dalej »

Czy jeden i ten sam QR-kod, skanowany na tym samym urządzeniu i tym samym oprogramowaniem, może prowadzić do różnych stron? Okazuje się, że tak. Christian Walther zaprezentował QR-kod, który może być odczytany jako dwie różne, prawidłowe wartości. Bez żadnych dodatkowych elementów, które zmieniają jego wygląd. TLDR: Wcześniej podobne tricki były…

Czytaj dalej »

MasterCard wykorzystuje serwery DNS firmy Akamai. Rozszerzenie adresu domenowego tych serwerów to “akam.net”. Jednak jak zauważył Philippe Caturegli, od czerwca 2020 roku jeden z serwerów wskazanych jako obsługujące domenę az.mastercard.com był wpisany z literówką – akam.ne, czyli zabrakło litery t. TLDR: Krajowa TLD o rozszerzeniu .ne została przypisana do Nigru, kraju…

Czytaj dalej »

O niektórych osiągnięciach Sama Curry’ego pisaliśmy niejednokrotnie. Tym razem Curry wspólnie z Shubham Shah zaprezentowali, jak mogli przejąć zdalną kontrolę nad dowolnym samochodem marki Subaru, wyposażonym w system STARLINK, na terenie Japonii, Kanady i Stanów Zjednoczonych. TLDR: STARLINK to nazwa systemu, który pozwala zarządzać multimediami (np. uruchamiać aplikacje multimedialne, podłączyć…

Czytaj dalej »

Badacze z firmy Socket opisali analizę złośliwego pakietu PyPI, który na celownik wziął programistów i twórców botów wykorzystujących Pythona do integracji z Discord. Pakiet o nazwie pycord-self imitował istniejący prawdziwy pakiet discord.py-self. Złośliwy odpowiednik pojawił się w czerwcu 2024 i został od tego czasu pobrany blisko 900 razy. TLDR: Autorzy złośliwego pakietu zadbali…

Czytaj dalej »

27 stycznia br. startujemy z nowym semestrem Sekurak.Academy. To już czwarty semestr naszego najpopularniejszego projektu, który do tej pory zgromadził ponad 11 000 osób! W pierwszym półroczu 2025 roku przygotowaliśmy dla naszych uczestników minimum 17 szkoleń, a także szereg zmian, które wychodzą naprzeciw oczekiwaniom kursantów. I. ZMIANY Zanim przejdziemy do…

Czytaj dalej »

O tym, że profesjonaliści zajmujący się bezpieczeństwem powinni z należytą dbałością weryfikować wykorzystywane narzędzia pisaliśmy już nie raz. Ostatnio temat ten został przytoczony omawiając przypadek domeny linpeas.sh. Dzisiaj znów wyciągniemy wnioski z cudzych błędów, a laboratoryjnym przykładem nie będą pentesterzy, a czarne kapelusze (ang. black hat). Jednak morał płynący z…

Czytaj dalej »

Autor znaleziska (posługujący się nickiem tim.sh) podzielił się swoimi spostrzeżeniami na temat szeroko zakrojonej kampanii fałszywych tutoriali na platformie YouTube (przykładowo: https[:]//youtu[.]be/Jig3Hb-y3yo). Autor “tutoriala” (dołączamy się do ostrzeżenia, aby pod żadnym pozorem nie postępować zgodnie z krokami przedstawionymi na wideo) nakłania ofiary do zasilenia swojego portfela, a następnie sugeruje przeklejenie…

Czytaj dalej »