Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Jedną z podstawowych podatności aplikacji webowych jest IDOR (Insecure Direct Object Reference). Do jej wystąpienia dochodzi, gdy aplikacja udostępnia bezpośrednie odwołania do obiektów (np. zasobów) na podstawie identyfikatora przekazywanego przez użytkownika, nie weryfikując poprawnie uprawnień dostępu. W praktyce oznacza to, że aby uzyskać dostęp do zasobu, może wystarczyć znajomość (lub…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

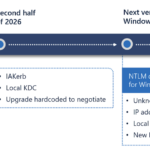

Już od dawna panuje przekonanie,To już ponad 30 lat, odkąd Microsoft wprowadził protokół NTLM (New Technology LAN Manager) służący do uwierzytelniania użytkowników w systemach Windows. I choć nadal cieszy się on dużą popularnością (nawet w najnowszych wersjach systemów Windows spotkamy ten mechanizm uwierzytelnienia) to zdaje się, że jego dni zostały…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Jak donosi JustaBreach na portalu X (dawny twitter), firma Nike została dotknięta cyberatakiem. Odpowiedzialność za atak wzięła grupa WorldLeaks, która twierdzi, że jest w posiadaniu około 1.4 TB danych (~188 tys. plików). Firma, w oficjalnym oświadczeniu przesłanym redakcji BleepingComputer przekazała, że bada potencjalny incydent bezpieczeństwa. Dodała również, że jej priorytetem…

Czytaj dalej »

Badacze z firmy Socket zidentyfikowali 5 złośliwych rozszerzeń do Chrome, których celem było przejmowanie kont w korporacyjnych systemach HR / ERP. Cztery z nich były publikowane przez twórcę databycloud1104, natomiast piąte – choć publikowane przez softwareaccess, działa w bardzo zbliżony sposób. Łącznie rozszerzenia te dotarły do ponad 2300 użytkowników –…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

W dniu wczorajszym opublikowaliśmy artykuł nawiązujący do oficjalnego komunikatu Notepad++ dotyczącego poważnego i nietypowego ataku na łańcuch dostaw narzędzia. Pojawiły się już pierwsze, ale potwierdzone analizy. TLDR: Współczesny krajobraz cyberbezpieczeństwa przechodzi fundamentalną transformację, w której zaufanie do dostawców oprogramowania staje się jednym z najbardziej newralgicznych wektorów ataku. Incydent związany z naruszeniem…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Jak czytamy w oficjalnym komunikacie N++. Serwer aktualizacji Notepad++ został przejęty na poziomie infrastruktury hostingodawcy, co umożliwiło atakującym przechwytywanie i przekierowywanie ruchu aktualizacji do serwera kontrolowanego przez nich, bez konieczności włamywania się do repozytorium kodu Notepad++. Atakujący podszywali się pod oficjalny mechanizm aktualizacji i dla wybranych, „interesujących” ofiar zwracali złośliwe…

Czytaj dalej »

Cisco załatało aktywnie wykorzystywaną, krytyczną podatność w produktach Unified Communications oraz Webex Calling Dedicated Instance. Problem dotyczy zarówno instalacji on-prem (CUCM), jak również chmurowego rozwiązania Webex Calling Dedicated Instance. Luka została oznaczona identyfikatorem CVE-2026-20045. W ramach oceny NIST NVD otrzymała wynik 9.8 w CVSS 3.1 (CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H). Sytuacja jest bardzo poważna….

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Dostęp do informacji we współczesnym świecie jest po prostu bezcenny. Umiejętności pozyskiwania i – co ważniejsze – weryfikowania informacji stają się więc jedną z kluczowych kompetencji, dzięki którym możemy zdeklasować konkurencję, być o krok przed wszystkimi innymi i po prostu wygrywać w nieustannym pędzie życia zawodowego, jak i prywatnego. Jakie…

Czytaj dalej »