Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Wraz z wprowadzeniem restrykcji dotyczących eksportu procesorów graficznych (GPU) – zapoczątkowanych przez USA w 2022 rok i drastycznie zaostrzonych rok później – układy takie jak NVIDIA H100 i H200 stały się towarem deficytowym. Dla większości krajów zostały wprowadzone limity ilościowe, nakładające maksymalna liczbę sztuk, którą dany region może zaimportować w…

Czytaj dalej »

Po półrocznej przerwie ponownie ruszyliśmy w trasę z kolejnym Sekurak Hacking Party. Tym razem 17 marca wieczorową porą odwiedziliśmy Wydział Matematyki i Informatyki Uniwersytetu Wrocławskiego. Bardzo dziękujemy wszystkim za przybycie. Cieszymy się, że z nami byliście! Doceniamy każdą osobę, która podchodzi, żeby zamienić kilka słów i zrobić zdjęcie – to…

Czytaj dalej »

Projektując aplikacje oparte na dużych modelach językowych (LLM) często mogą pojawić się trudności związane z efektywnym debugowaniem oraz testowaniem przepływu danych. W przypadku mniej skomplikowanych narzędzi można do tego celu użyć środowiska IDE (Integrated Development Environment). TLDR: Jeśli mowa o złożonych rozwiązaniach, integrujących modele językowe z bazami wektorowymi (architektura RAG)…

Czytaj dalej »

Myli się ten, kto uważa, że pozostawanie off-line może zagwarantować bezpieczeństwo. Na pewno nie jest tak w świecie kryptowalut. Ostatnia kampania przypuszczona na użytkowników portfeli sprzętowych Trezor i Ledger bezlitośnie zadaje kłam temu twierdzeniu. TLDR: Sprzętowe portfele kryptowalutowe to fizyczne urządzenia zaprojektowane do bezpiecznego przechowywania prywatnych kluczy i do bezpiecznego…

Czytaj dalej »

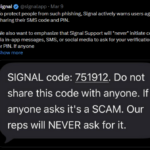

Komunikatory internetowe takie jak Signal oraz WhatsApp są często wykorzystywane przez grupy APT w prowadzonych kampaniach cyberprzestępczych. To właśnie za ich pośrednictwem atakujący nawiązują kontakt z celem, aby wyłudzić poświadczenia logowania czy też podjąć działania zmierzające do przejęcia konta użytkownika. Biorąc pod uwagę skalę ataków oraz ich skuteczność, mogłoby się…

Czytaj dalej »

Masz wrażenie, że w Twojej wiedzy o cyberbezpieczeństwie są luki? Chciałbyś w końcu „przebić sufit” i udowodnić rekruterom, że Twoje skille są potwierdzone globalnym standardem? CompTIA Security+ (SY0-701) to najbardziej uniwersalny i rozpoznawalny certyfikat z cyberbezpieczeństwa, szczególnie ceniony na poziomie junior i mid. Z naszą ekipą nie tylko go zdobędziesz,…

Czytaj dalej »

Badacze z ReversingLabs odkryli złośliwą paczkę w NuGet (menedżer pakietów do .NET), która podszywa się pod Stripe[.]net – oryginalny pakiet, który został pobrany ponad 70 milionów razy. TLDR: Stripe to popularna bramka obsługująca wiele metod płatności, takich jak karty kredytowe czy subskrypcje. Ułatwia wdrażanie monetyzacji w wielu usługach/aplikacjach. Firma dostarcza…

Czytaj dalej »

Jeżeli nadal korzystacie z Windows 10 w wersji 21H2 lub 22H2 to musimy was zmartwić. Aktualizacja KB5068164 wydana w październiku 2025 r. zawiera poważny błąd, uniemożliwiający uruchomienie środowiska odzyskiwania systemu Windows (WinRE). Komizm sytuacji polega na tym, że poprawka, która miała załatać wykryte dziury oraz usprawnić proces naprawiania systemu, zafundowała…

Czytaj dalej »

Badacze bezpieczeństwa z Microsoft Defender ostrzegają przed nowym wariantem kampanii malware, w której cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Lumma Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell.TLDR: Schemat ataku jest dosyć prosty. Korzystając z socjotechniki…

Czytaj dalej »

Od wielu lat cyberbezpieczeństwo w Polsce to już nie tylko fajna nisza dla nerdów. To olbrzymi rynek, na którym brakuje tysięcy specjalistów, a zarobki przyciągają coraz więcej zainteresowanych tą ścieżką kariery. Dodatkowo regulacje takie jak niegdyś RODO, później DORA, a teraz NIS 2, dokładają „trosk” kolejnym firmom czy jednostkom samorządowym,…

Czytaj dalej »

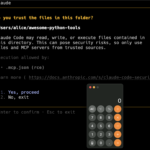

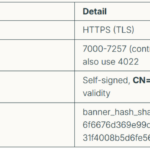

Badacze z Check Point Research odkryli podatności w Claude Code (Anthropic), które pozwalają atakującym na zdalne wykonanie kodu i kradzież kluczy API. Luki wykorzystują różne mechanizmy konfiguracji, w tym Hooks, serwery Model Context Protocol (MCP) oraz zmienne środowiskowe – umożliwiając wykonywanie poleceń i wykradanie poświadczeń, gdy użytkownik otworzy złośliwe repozytorium….

Czytaj dalej »

JavaScript to język wyjątkowy – świetny dla początkujących i obecny niemal wszędzie w Internecie: zarówno w przeglądarkach, na backendzie, jak i w aplikacjach desktopowych, jako język skryptowy w niektórych aplikacjach – i tak dalej. Jego składnia jest przystępna i trochę podobna do C/C++, Javy czy PHP, a brak silnego typowania…

Czytaj dalej »

Śledząc aktywne kampanie cyberprzestępcze biorące na cel użytkowników smartfonów, jesteśmy przyzwyczajeni że malware jest najczęściej dostarczany za pomocą phishingu (link do pobrania złośliwego oprogramowania), czy też jako złośliwa aplikacja dostępna w AppStore i Google Play. TLDR: Istnieją również bardziej wyrafinowane metody, gdzie użytkownik nie musi wykonać żadnej interakcji, a cała…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Badacze z Orca Security odkryli podatność prompt injection w GitHub Codespaces. Pozwoliło to w opisie (w ramach issues) przekazać modelowi złośliwe instrukcje i przy pomocy kilku narzędzi wykraść token wygenerowany dla danego środowiska. W efekcie umożliwiło to przejęcie kontroli nad repozytorium. TLDR: GitHub Issues to narzędzie do śledzenia zadań, błędów…

Czytaj dalej »