Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Śledząc aktywne kampanie cyberprzestępcze biorące na cel użytkowników smartfonów, jesteśmy przyzwyczajeni że malware jest najczęściej dostarczany za pomocą phishingu (link do pobrania złośliwego oprogramowania), czy też jako złośliwa aplikacja dostępna w AppStore i Google Play.

TLDR:

Istnieją również bardziej wyrafinowane metody, gdzie użytkownik nie musi wykonać żadnej interakcji, a cała infekcja odbywa się poza jego wiedzą. Wchodzą tu w grę podatności typu 0-click oraz grupy działające na zlecenie władz państwowych. Przed tego typu zagrożeniem nie da się obronić, a ciężko nawet ustalić fakt, że padliśmy ofiarą ataku.

Istnieje jeszcze inna metoda – znacznie mniej finezyjna, która wymaga jedynie fizycznego dostępu do odblokowanego urządzenia. Jej skutki są równie bolesne co w przypadku wyżej opisanych metod. Właśnie w taki sposób był instalowany spyware (oprogramowanie szpiegujące) ResidentBat na urządzeniach Android.

Z uwagi na specyficzny model wdrażania, warto zastanowić się w jaki sposób dochodzi do infekcji. Jedyny warunek to fizyczny dostęp do urządzenia oraz odblokowany telefon. Jeżeli weźmiemy pod uwagę, że malware był propagowany na terenie Białorusi i został powiązany przez badaczy z KGB to sprzyjające okoliczności instalacji pojawiają się np. na lotnisku, przejściu granicznym. Wystarczy rutynowa kontrola, pozostawienie telefonu w “zamkniętej” skrytce, podpatrzenie kodu PIN lub poproszenie o niego i malware zasili bazę naszych aplikacji.

Nie każdy padnie ofiarą ataku, skala infekcji jest raczej niska. Jednak z punktu widzenia atakujących malware zostanie zainstalowany dokładnie na telefonie osoby, która jest interesująca z punktu widzenia KGB. Historyczne przypadki pokazały, że obierani na cel byli dziennikarze oraz członkowie organizacji pozarządowych. Przy takim doborze celów, może pozostać niewykryty przez lata.

Po zainstalowaniu malware otrzymuje dostęp do wiadomości tekstowych (SMS), rejestru połączeń, danych multimedialnych przechowywanych na urządzeniu oraz ma możliwość nagrywania dźwięku i wykonywania zrzutów ekranu. Potrafi również wykradać wiadomości przesyłane przez szyfrowane komunikatory (odczytując ich treść bezpośrednio po wyświetleniu).

Oprócz eksfiltracji, malware umożliwia zdalne usunięcie danych na zainfekowanych urządzeniach korzystając z funkcji DevicePolicyManager.wipeData. Może również wymusić zmianę hasła, kodu PIN, zdalnie zablokować urządzenie lub uniemożliwić zatrzymanie aplikacji działającej w tle (proces ResidentBat).

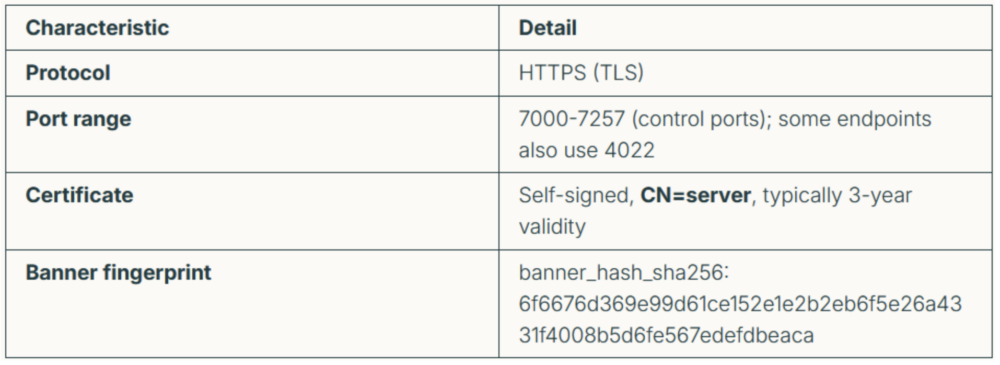

Analitycy z Censys zidentyfikowali serwery Command & Control (C2) należące do cyberprzestępców. W tym miejscu warto zauważyć, że atakującym nie zależało specjalnie na zamaskowaniu swojej infrastruktury. Zamiast profesjonalnych certyfikatów zastosowali self-signed TLS z generycznym polem CN=server oraz działali w wąskim zakresie portów – od 7000 do 7257 oraz 4022.

Zadaniem serwerów było przesyłanie komend sterujących, aktualizacja oprogramowania szpiegującego oraz odbieranie wykradzionych danych. Najprawdopodobniej dane przed wysłaniem były serializowane na obiekt JSON, a następnie kodowane w base64 i przesyłane w postaci zaszyfrowanej na serwer. W tego typu rozwiązaniach klucz szyfrujący często bywa na stałe umieszczony w kodzie.

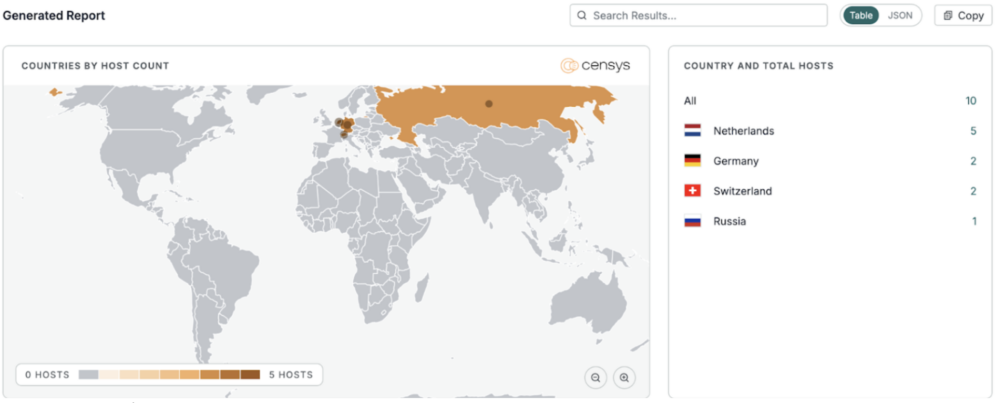

Według informacji z końca lutego 2026 r. serwery C2 zostały zidentyfikowane na 10 hostach w Holandii (5), Niemczech (2), Szwajcarii (2) i Rosja (1). Na szczególną uwagę zasługuje infrastruktura rosyjska, która przedstawiła się jako AS29182 (RU-JSCIOT). Jest to autonomiczna rosyjska sieć skojarzona teoretycznie z rozwiązaniami IoT. W praktyce znana jest głównie z serwowania malware oraz sterowania botnetami.

Fakt, że malware był powiązany z rosyjską infrastrukturą dodatkowo potwierdza, że za atakami może stać grupa działająca na zlecenie służb.

Pozostałe serwery C2 nie zostały wybrane przypadkowo. Miały uśpić czujność użytkowników, tak aby ruch sieciowy wskazywał na legalne połączenie z usługami chmurowymi dostępnymi w Europie.

Atakujący wdrożyli szereg technik zabezpieczających przed profilowaniem. Każda próba skanowania dowolnej ścieżki HTTP kończy się odpowiedzią 200 z pustą zawartością, co utrudnia działania automatycznych skanerów. Ponadto, serwer nawiązuje połączenie jedynie z konkretnymi urządzenia, które uwierzytelniają się certyfikatem zaszytym wewnątrz aplikacji.

Przedstawiona sytuacja jasno pokazuje, że utrata kontroli nad smartfonem, choćby przez chwilę może mieć poważne konsekwencje. Korzystanie z haseł dostępu czy też kodów PIN nie jest bezpiecznym rozwiązaniem, ponieważ można je łatwo przechwycić.

Jeżeli należymy do osób będących w kręgu zainteresowania obcych służb to nawet zabezpieczenia biometryczne niewiele dadzą. W przypadku zatrzymania do kontroli oraz “grzecznym” poproszeniu o odblokowanie telefonu, kto będzie miał na tyle odwagi, żeby odmówić?

Jedno jest pewne, używanie telefonu, który choć przez chwilę był przekazany osobom trzecim niesie za sobą ogromne ryzyko. Zdecydowanie odradza się prowadzenia komunikacji służbowej za pośrednictwem takiego urządzenia. Malware może nie tylko służyć do podsłuchiwania, ale również do gromadzenia materiałów, stanowiących potencjalne źródło szantażu.

Źródło: censys.com/blog, rsf.org

~_secmike

Który szanujący się dziennikarz jedzie do Rosji/Białorusi/Chin/KRLD i bierze ze sobą swój główny smartfon/laptop. Na takie sytuacje są urządzenia z przysłowiowej szuflady.

W USA również mogą prosić o odblokowanie sprzętu, np. na lotniskach. Takie prawo obowiązuje od dosyć dawna.

Odblokowanie, czy tylko uruchomienie? Zdaje się, że tłumaczyli nakaz uruchamiania urządzeń chęcią sprawdzenia czy one rzeczywiście działają, a nie są tylko atrapą z materiałem wybuchowym w środku.

Były już działające urządzenia które wybuchały.

Ale zdaje się ze względu na usterkę baterii, nie bombkę.

A co z przeglądaniem twoich mediów społecznościowych przez służby na lotnisku w USA? Nadal się to praktykuje?

…Wystarczy, żeby ekran się rozświetlił, żeby udowodnić, że urządzenie działa. No chyba, że nie jestem na bieżąco i teraz amerykańce rzeczywiście domagają się odblokowania. A w takim wypadku wiadomo co im w rzyć.