Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Śledząc aktywne kampanie cyberprzestępcze biorące na cel użytkowników smartfonów, jesteśmy przyzwyczajeni że malware jest najczęściej dostarczany za pomocą phishingu (link do pobrania złośliwego oprogramowania), czy też jako złośliwa aplikacja dostępna w AppStore i Google Play. TLDR: Istnieją również bardziej wyrafinowane metody, gdzie użytkownik nie musi wykonać żadnej interakcji, a cała…

Czytaj dalej »

Badacze bezpieczeństwa z ESET wykryli kampanię spyware na Androida wymierzoną w użytkowników z Pakistanu. Atakujący zastosowali socjotechnikę, a mówiąc dokładniej tzw. romance scam. Za pośrednictwem złośliwej aplikacji udającej platformę do randkowania, cyberprzestępcy instalowali spyware GhostChat (Android/Spy.GhostChat.A). Jego głównym zadaniem była skryta eksfiltracja danych użytkownika. TLDR: W raporcie nie zostało sprecyzowane…

Czytaj dalej »

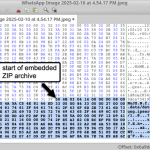

Badacze bezpieczeństwa z Unit 42 ujawnili kampanię cyberszpiegowską, wykorzystującą lukę 0-day do instalacji spyware LANDFALL. Podatność występowała w bibliotece odpowiedzialnej za przetwarzanie i dekodowanie obrazów w Samsungu Galaxy. Malware ukryty był w plikach graficznych DNG wysyłanych za pośrednictwem komunikatora WhatsApp. Najprawdopodobniej nie wymagał żadnej interakcji ze strony użytkownika (0-click), uruchamiał…

Czytaj dalej »Podatność była kategorii 0-click, czyli ofiara nie musiała wykonać żadnej czynności, aby infekcja doszła do skutku. Sam atak polegał na wysłaniu do ofiary komunikatu z odpowiednio spreparowanym plikiem PDF. Podatność była też klasy 0-day – czyli istniała również w najnowszej wersji WhatsAppa, z wszystkimi aktualizacjami. Operacja infekcji telefonów była celowana…

Czytaj dalej »

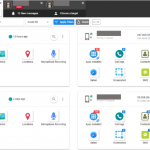

Pegasus. To hasło budzi dość jednoznaczne skojarzenia: oprogramowanie szpiegowskie, używane również w Polsce. Tymczasem na rynku dostępne jest także inne narzędzie – Predator, o podobnych możliwościach. Amnesty International dostarczyło właśnie garści szczegółów o całym rozwiązaniu. Panel administracyjny wygląda mniej więcej w ten sposób: Kolejną ciekawostką jet fakt, że narzędzie stara…

Czytaj dalej »

Zobaczcie na te dwie kampanie opisywane na blogu Google. W jednej z nich (koniec 2022 roku) ofiara otrzymywała SMSa z rzekomym problemem z paczką. Po kliknięciu była przekierowywana na stronę z exploitem, która po zainfekowaniu telefonu kierowała na prawdziwe serwisy firm kurierskich (to ostatnie oczywiście dla niepoznaki): When clicked, the…

Czytaj dalej »

Google relacjonuje szczegóły dotyczące oprogramowania: Heliconia. Prawdopodobnie dostarczane jest ono przez hiszpańską firmę Variston IT. Co potrafi narzędzie? Google wspomina o wykorzystaniu podatności w Chrome / Firefoksie (również na Linuksa) oraz Windows Defenderze. Szczególnie ta ostatnia luka może wzbudzić niepokój, bo wystarczyło otworzyć podrzuconego (złośliwego) PDFa. Był on skanowany Windows…

Czytaj dalej »Często marketing zbiera “przypadkiem” z naszych komputerów tyle danych ile się tylko da, aż wybuchnie afera. Wtedy wszyscy wycofują się rakiem. Podobny scenariusz ma miejsce w przypadku narzędzia RedShell: Red shell is a Spyware that tracks data of your PC and shares it with 3rd parties. On their website they…

Czytaj dalej »A dokładniej chodzi o oficjalnie uznaną mniejszość Ujgurów w prowincji Xinjiang. Wg serwisu Bleepingcomputer, aplikacja sprawdza sumy MD5 lokalnych plików i porównuje ją z rządową bazą “zawartości terrorystycznych”. Dodatkowo, przesyła na rządowe serwery dane użytkownika związane z serwisami Weibo oraz WeChat, a do tego dołącza numery IMEI, IMSI a także “dane logowania do…

Czytaj dalej »Wyciek z Hacking Team co chwilę dostarcza nowych ciekawostek. Tym razem zwrócono uwagę na RCSAndroid (Remote Control System Android), zaawansowany spyware mogący infekować systemy Android w wersjach do 4.4.4. Aby zostać zainfekowanym wystarczy wejść domyślną przeglądarką na odpowiednio spreparowaną stronę (systemy do 4.3.X) lub zainstalować odpowiednio podstawioną aplikację (systemy do…

Czytaj dalej »Twórcy złośliwego oprogramowania nieustannie poszukują nowych źródeł nielegalnego zarobku. Jak się okazuje, w Internecie można również zarobić na dystrybucji oprogramowania przeznaczonego do szpiegowania najbliższych…

Czytaj dalej »