Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z ESET wykryli kampanię spyware na Androida wymierzoną w użytkowników z Pakistanu. Atakujący zastosowali socjotechnikę, a mówiąc dokładniej tzw. romance scam. Za pośrednictwem złośliwej aplikacji udającej platformę do randkowania, cyberprzestępcy instalowali spyware GhostChat (Android/Spy.GhostChat.A). Jego głównym zadaniem była skryta eksfiltracja danych użytkownika.

TLDR:

W raporcie nie zostało sprecyzowane w jaki sposób aplikacja była dystrybuowana. Wiadomo natomiast, że oficjalny kanał – Google Play nie był wykorzystywany. Badacze przypuszczają, że link do pobrania pliku APK mógł zostać dostarczony przez media społecznościowe lub komunikatory. Najprawdopodobniej wraz z adresem URL użytkownik otrzymuje login i hasło, pozwalające na zalogowanie się. Są to jednak w dużej mierze przypuszczenia. Nie udało się namierzyć przykładowej wiadomości phishingowej.

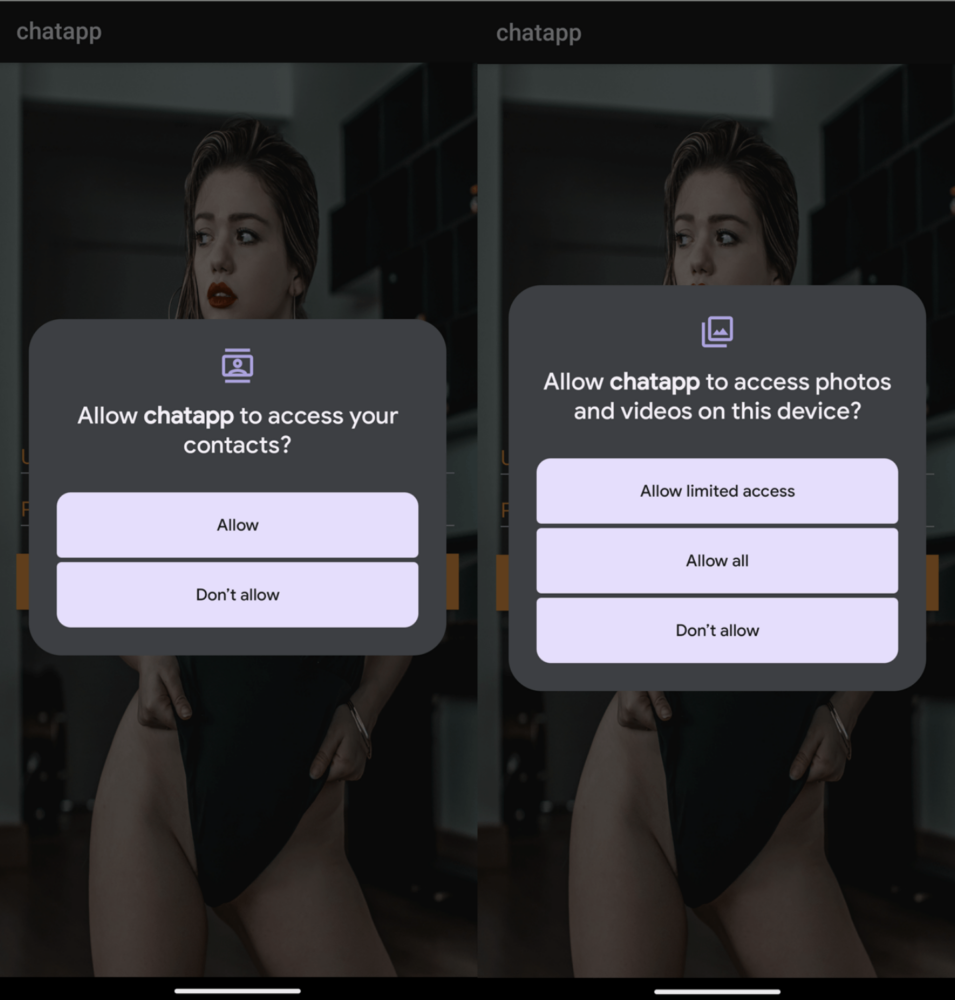

Aplikacja nie pochodzi ze Sklepu Play, z tego powodu użytkownik musi ręcznie potwierdzić, że jest świadomy instalacji spoza oficjalnych źródeł. Uprawnienia wymagane przez GhostChat również nie wzbudzają podejrzeń. Skoro jest to aplikacja do czatowania, dostęp do kontaktów, zdjęć i wideo wydaje się być uzasadniony. Jest to jednak klasyczna pułapka, pod przykrywką standardowych funkcji spyware otrzymuje dostęp do prywatnych danych użytkownika.

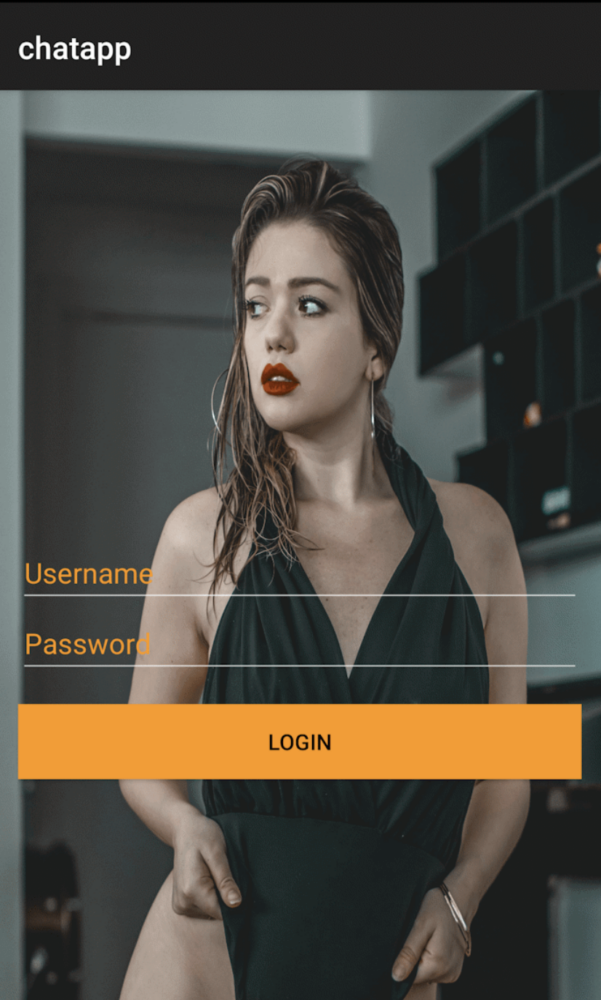

Po zaakceptowaniu wymaganych zgód, pojawia się ekran logowania. W tym miejscu, użytkownik musi się posłużyć danymi udostępnionymi przez cyberprzestępców. Nie ma możliwości zarejestrowania konta. Dostęp posiada jedynie wąska grupa osób znających poświadczenia logowania. Na tym właśnie polega cały mechanizm socjotechniczny, użytkownik czuje się wyróżniony przez co staje się mniej czujny.

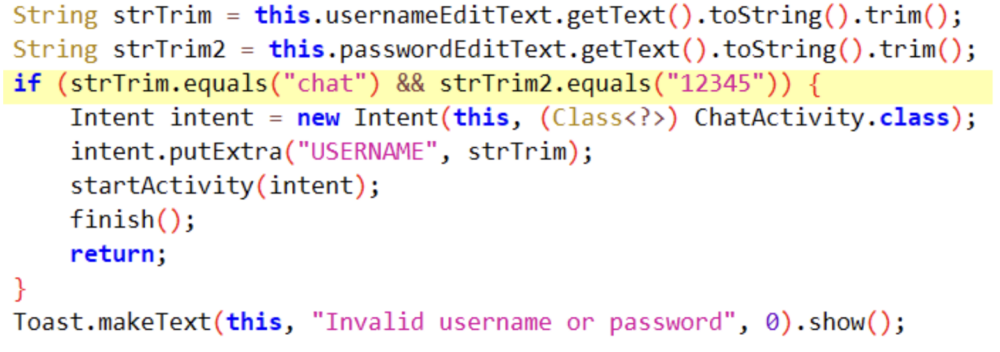

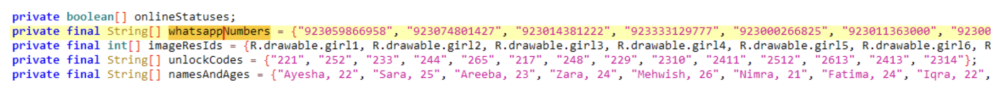

Badacze ustalili, że dane dostępowe są na stałe umieszczone w kodzie źródłowym. Z tego wynika, że weryfikacja danych odbywa się lokalnie na urządzeniu użytkownika, bez dostępu do serwera uwierzytelniającego. Co więcej, cyberprzestępcy porównują hasła w postaci jawnej, nie wprowadzając żadnych mechanizmów bezpieczeństwa (np. funkcji skrótu), co znacząco ułatwiło analizę i przejście krok dalej.

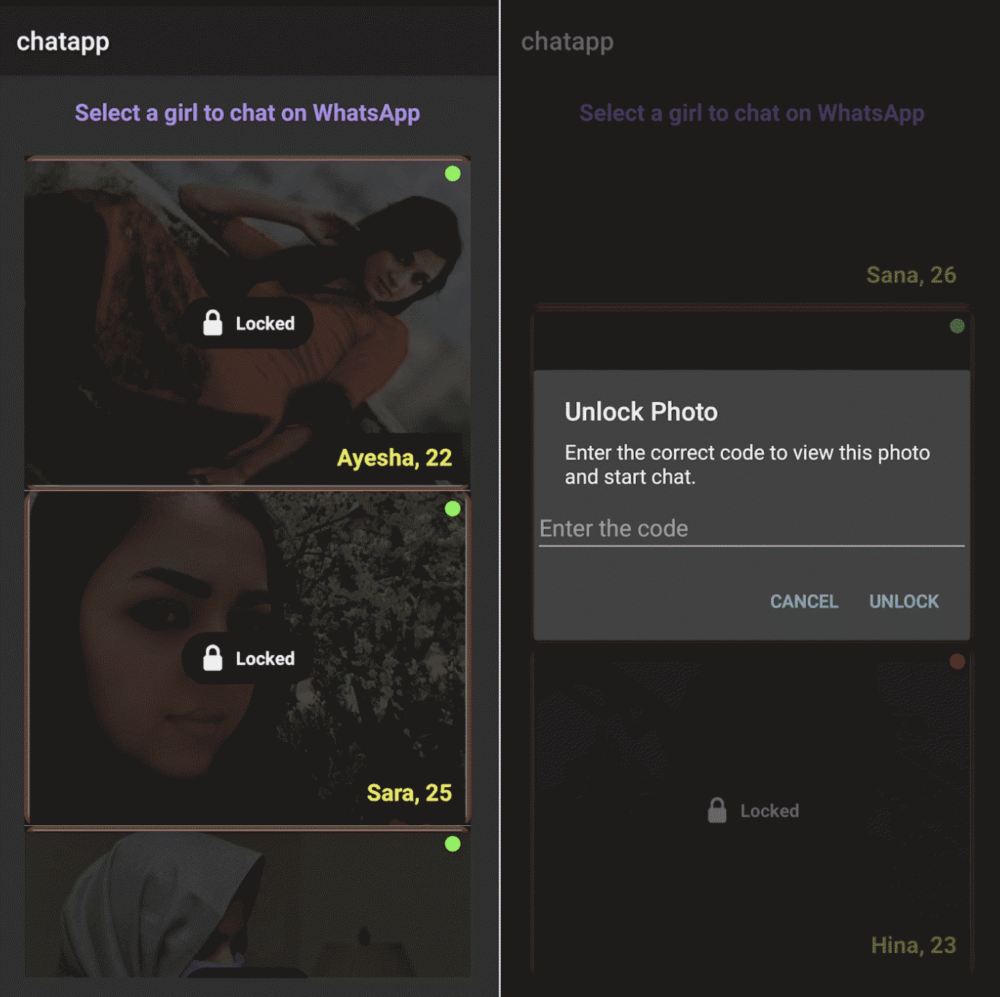

Po zalogowaniu, oczom użytkownika pokazują się profile 14 dziewczyn. Niestety wszystkie są zablokowane i żeby nawiązać połączenie należy posiadać specjalny kod.

Tak się składa, że cyberprzestępcy udostępniają użytkownikowi wybrane kody dostępu, aby wzbudzić w nim poczucie wyjątkowości.

Nie każdy otrzymał dostęp do aplikacji i może nawiązać kontakt z atrakcyjnymi kobietami. Ta iluzja ekskluzywności skutecznie usypia czujność i buduje fałszywe zaufanie do platformy.

Po wprowadzeniu kodu, użytkownik otrzymuje numer kontaktowy, a dalsza konwersacji odbywa się za pośrednictwem komunikatora (WhatsApp).

Badacze zidentyfikowali w kodzie źródłowym dane odblokowujące profile oraz skojarzone z nimi numery kontaktowe. Wszystkie posiadają pakistański prefix (+92), co dodatkowo uwiarygadnia oszustwo.

GhostChat aktywuje się w tle, jeszcze przed wprowadzeniem poświadczeń logowania. Zbiera szczegółowe informacje na temat urządzenia użytkownika oraz jego prywatnych danych. Badacze ustalili, że malware eksfiltruje:

Co więcej, aplikacja konfiguruje mechanizmy, takie jak content observers, który w momencie wykonania zdjęcia przesyła je na serwer kontrolowany przez cyberprzestępców. Ponadto, co 5 minut skanuje urządzenie w poszukiwaniu nowych dokumentów. Zebrane dane zostają przesyłane na serwer Command and Control (C&C).

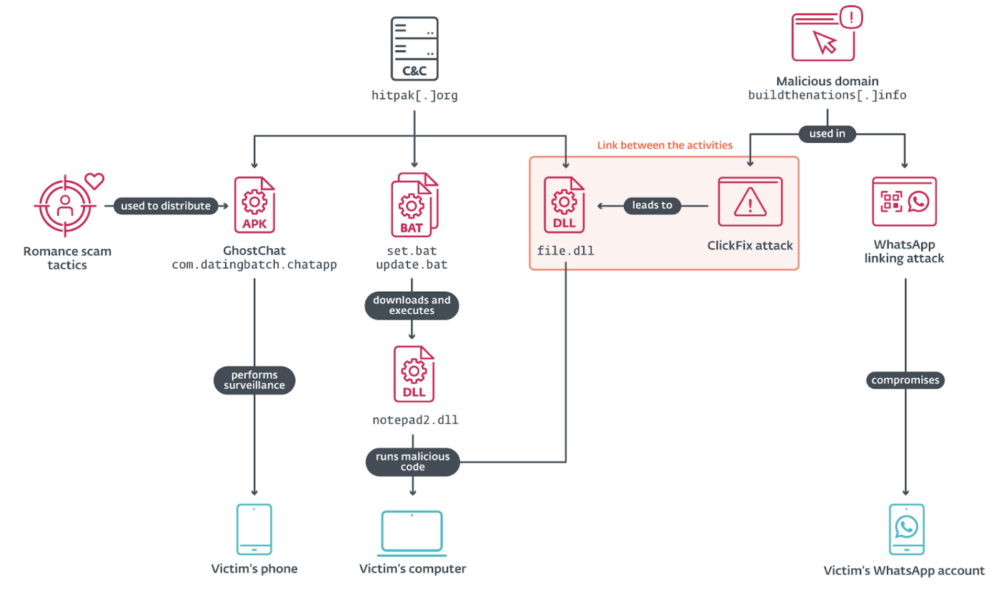

Badacze nie poprzestali jednak na samej aplikacji. Analiza serwera C&C pozwoliła im powiązać grupę z innymi kampaniami.

Ustalono, że cyberprzestępcy odpytywali serwer C&C o dwa pliki wsadowe (niedostępne w momencie analizy) set.bat oraz update.bat. Ich zadaniem było pobranie i uruchomienie biblioteki notepad2.dll, umożliwiającej wykonanie kodu na komputerze użytkownika.

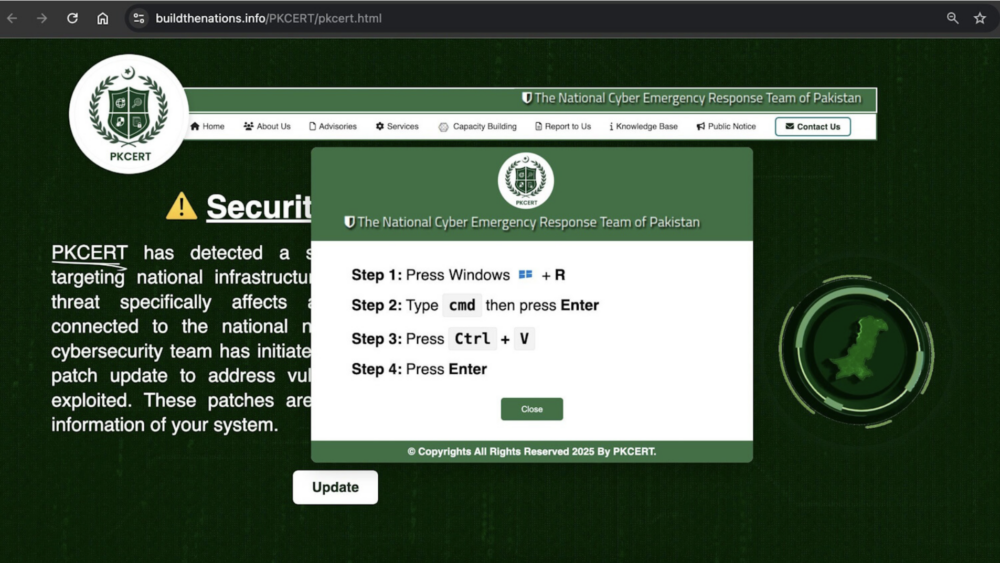

W kolejnej kampanii cyberprzestępcy korzystali z techniki ClickFix, podsuwając użytkownikowi fałszywe strony rządowe Pakistanu, które pod pretekstem błędu przeglądarki nakłaniały do wklejenia i uruchomienia złośliwego skryptu w PowerShellu.

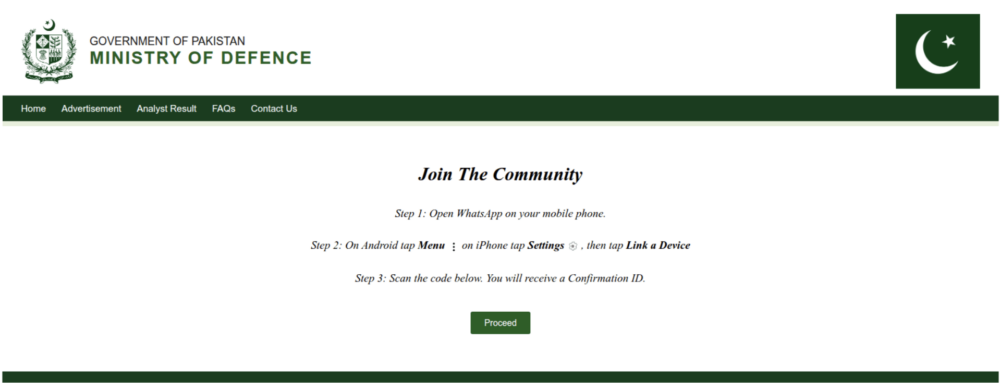

Na celowniku grupy był również WhatsApp. Cyberprzestępcy nakłaniali użytkownika do zeskanowania kodu QR i sparowania komunikatora z urządzeniem kontrolowanym przez atakujących. W ten sposób atakujący otrzymywali pełny wgląd w korespondencję użytkownika, mieli dostęp do listy jego kontaktów oraz posiadali możliwość podszycia się pod rozmówcę. Nie musieli przełamywać mechanizmów bezpieczeństwa (szyfrowanie end-to-end, dane uwierzytelniające), linkowanie urządzenia rozwiązało ten problem.

Opisana kampania udowodniła, że metody socjotechniczne (romance scam) są skuteczne i mimo ostrzeżeń, użytkownicy wciąż decydują się na instalację aplikacji spoza oficjalnych źródeł.

Co prawda zagrożenie dotyczyło użytkowników z Pakistanu, jednak schemat ataku jest na tyle uniwersalny, że z powodzeniem może być wykorzystany przez inne grupy cyberprzestępcze.

Źródło: eset-research

~_secmike