Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

✅ Od razu pierwsza rada – jeśli na telefonie wyświetla Ci się znany numer lub nawet wpis z książki kontaktów – to jeszcze nie oznacza, że dzwoni właśnie ta osoba (!)

✅ Żeby całość przeprowadzić – nie potrzebne jest żadne “hackowanie telefonu”

Kilka realnych przykładów użycia spoofingu poniżej.

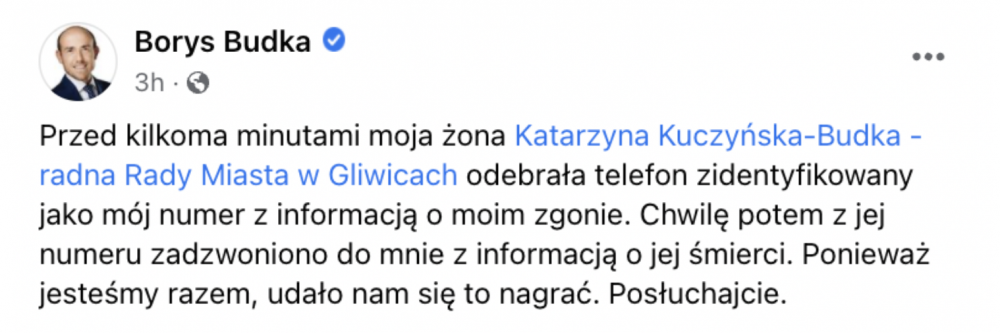

1️⃣ Pewien czas temu Borys Budka opisywał podszycie się pod numer GSM jego żony. Tutaj dostępne jest nagranie.

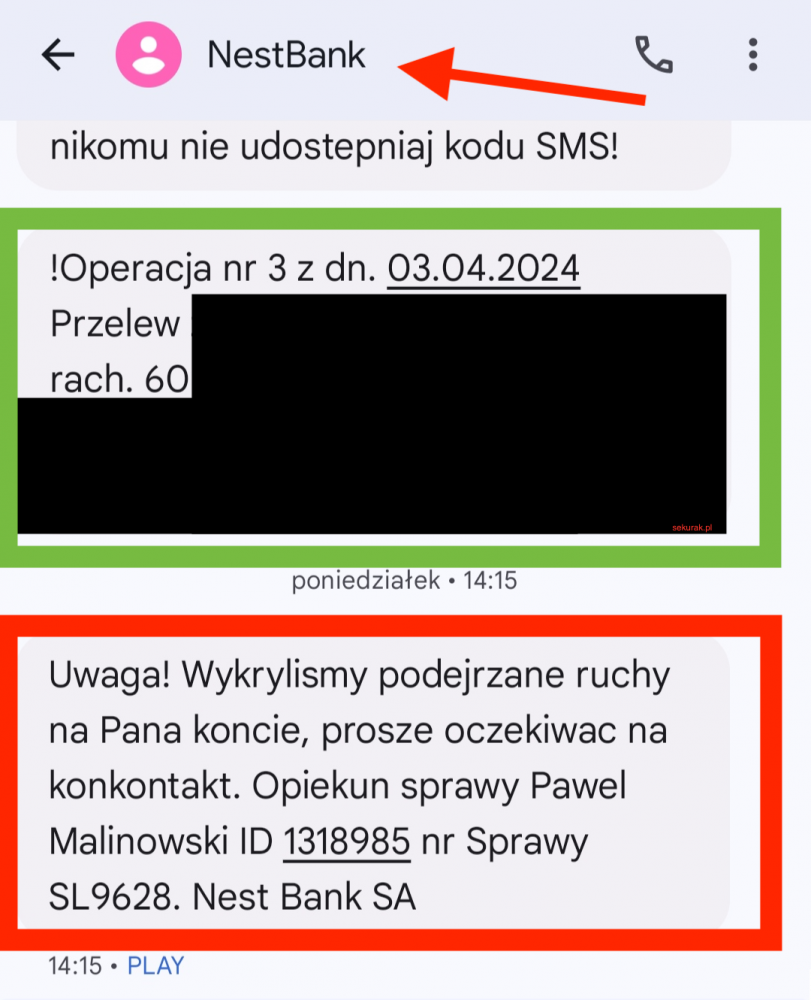

2️⃣ Podszywanie można realizować również w przypadku SMSów (jeśli pisze do Ciebie np. TwojBank – to… ta informacja praktycznie nie ma żadnego znaczenia – przestępcy mogli ją sfałszować). Poniżej świeży przykład podszycia się pod NestBank (jak widać SMS “wpadł” nawet w ten sam wątek co oryginalny SMS z banku (kolor zielony):

3️⃣ Podszywanie się pod numer jest szczególnie niebezpieczne (wiarygodne dla ofiary) jeśli dodatkowo zostanie wykorzystane klonowanie głosu z wykorzystaniem AI (klonują np. głos dziecka). Poniżej opis realnej sytuacji naszego czytelnika:

Opowiem Wam historię o kolejnym „numerze” przez telefon. Niedawno moja znajoma otrzymała pewien telefon, a głos w słuchawce oznajmił, że jest prokuratorem. Po przedstawieniu się rozmówcy, pan prokurator przeszedł do rzeczy. Otóż ów Pan miał wstrząsającą wiadomość, poinformował znajomą o tym, że jej syn Adam jest rzekomo sprawcą tragicznego wypadku drogowego, do którego doszło w konkretnym miejscu (wskazany został nawet numer drogi), a w wyniku śmierć poniosła jedna niewinna osoba. Cała sytuacja nabrała jeszcze bardziej przerażającego obrotu oraz wiarygodności, gdy pan prokurator przekazał do telefonu syna. I w tym momencie matka usłyszała głos swojego syna Adama w słuchawce telefonu, który powiedział jej, że zabił człowieka i potrzebuje pieniędzy, aby jakoś rozwiązać tę dramatyczną sytuację…

Matka była w szoku, jednak rzekomy prokurator swojego celu nie osiągnął. Siostra Pana Adama, towarzysząca akurat mamie, zareagowała prawidłowo. Zadzwoniła do swojego brata, a ten odebrał – był bardzo zaskoczony, ale nie znajdował się na wskazanej drodze, a w pracy, jak zazwyczaj. Do przekazania pieniędzy więc nie doszło, dzięki szybkiej reakcji rodziny. Tym razem przestępcom się nie udało, jednak coraz więcej słyszy się o podobnych sytuacjach, a wykorzystanie głosu członka rodziny daje atakującym ogromną przewagę.

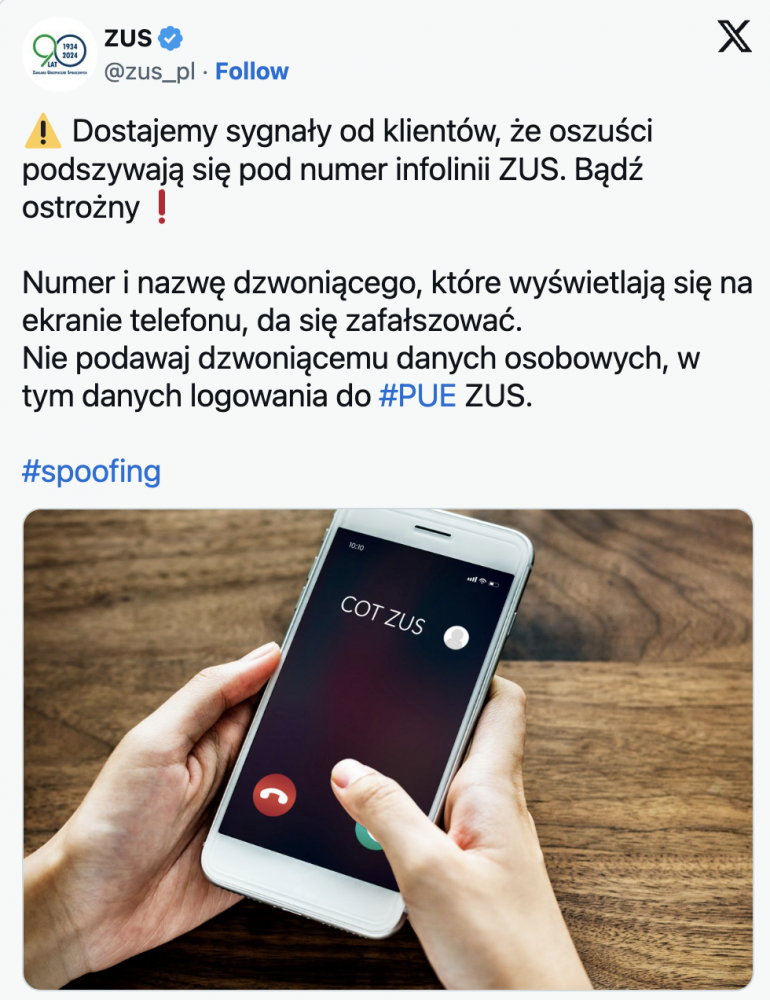

4️⃣ Na takie akcje nie do końca odporne są (były?) też instytucje rządowe – poniżej informacja, którą jakiś czas temu kolportował ZUS:

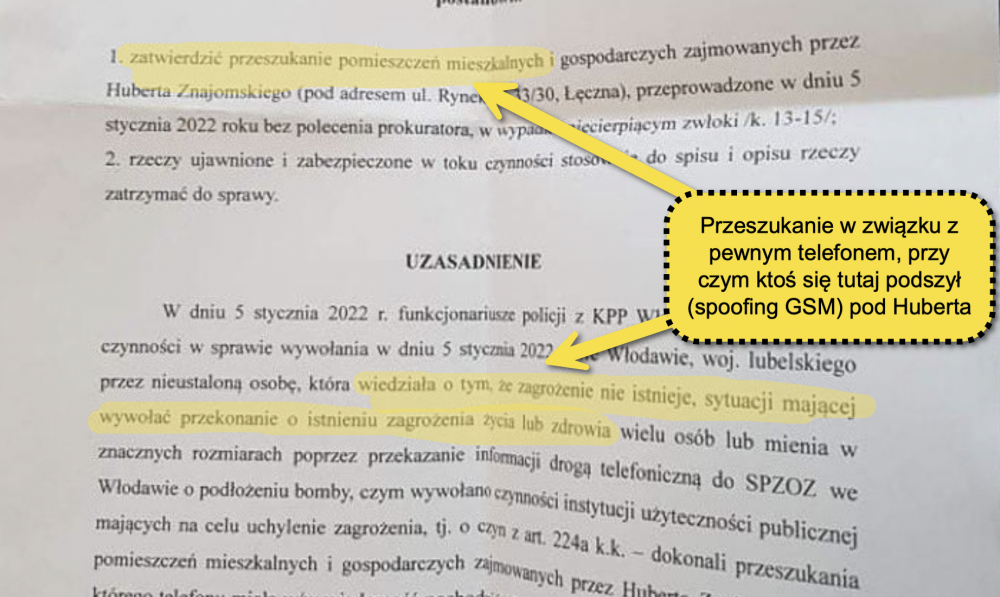

5️⃣ Tutaj opisywaliśmy historię, kiedy ktoś zadzwonił na 112 podszywając się pod ofiarę. Nasz czytelnik relacjonuje co się stało później:

Po 15 minutach dzwoni do mnie tata, że do domu przyjechała policja. Poprosiłem siostrę żeby mnie odwiozła i pojechałem do domu gdzie czekali na mnie dzielnicowi.

Okazało się, że ktoś dzwonił z mojego numeru telefonu na 112 i powiedział coś w stylu „Zabiłem siekierą całą rodzinę, siedzę w domu, nie chce wracać do więzienia”.

6️⃣ Niektórzy otrzymali nawet pisma o przeszukaniu (bo rzekomo dzwonili i informowali np. o podłożeniu bomby)

7️⃣ Kilka niefajnych przykładów, które spotkały Krzysztofa Stanowskiego (liczne przypadku spoofingu GSM).

Czy da się przed tym ochronić?

Na razie nie. Może niedługo pełną ochronę wprowadzą sieci GSM (ale na razie nie wprowadziły).

Czy da się w prosty sposób wykryć, że ktoś do nas dzwoni podszywając się pod inny numer? Również nie.

✅ Praktycznie główną metodą ochrony jest świadomość, że takie rzeczy są możliwe. Warto jednak pamiętać:

☑ Niektóre banki (np. mBank czy PKO BP) posiadają możliwość potwierdzenia tożsamości dzwoniącego konsultanta appką bankową – warto z tego korzystać

☑ Jeśli nie jesteś pewien, czy dzwoni do Ciebie bank (ew. inna instytucja), rozłącz się i sam zadzwoń pod prawidłowy numer (nie oddzwaniaj pod numer, który Ci się wyświetlił :)

Czy coś się dzieje w obszarze prawnym, jeśli chodzi o walkę z tego typu nadużyciami? Tak – szczegóły tutaj; przy czym nacisk kładziony jest głównie na podszywanie się pod instytucje publiczne.

PS

O tej oraz innych aktualnych technikach hackerskich oraz ochronie przed nimi opowiemy niebawem na praktycznym szkoleniu cyberawareness dla firm – zapraszamy :-)

~ms

ja w zupełności rozumiem to, że stara specyfikacja na to pozwalała i że niektórzy klienci operatorów z tego korzystają, ale czy to naprawdę jest tak trudne, by uczynić tę funkcję przynajmniej opt-in? to powinno być stosunkowo proste

dodanie weryfikacji, czy dana karta ma prawo używać danego numeru może być już bardziej złożone, to jasne

więc tak:

1. wyłączyć u wszystkich

2. potrzebujący tego składają pisemny wniosek o uaktywnienie wraz z uzasadnieniem, podając numer, z którego mają być wykonywane połączenia

3. potrzebujący tego składa pisemny wniosek o uaktywnienie możliwości używania innego numeru telefonu ze swojej karty/puli kart wraz z uzasadnieniem

4. dostęp przez bramki nie-GSM powinien być zabezpieczony od początku znacznie lepiej, jeśli nie jest to należy to bezzwłocznie poprawić

5. dać kilka miesięcy, a później kary za opóźnienia i po przekroczeniu dwukrotności terminu zakaz funkcjonowania sieci, która nie wprowadziła wymaganych zmian

prosta sprawa

Kolega chyba zapomniał iż nie żyjemy w świecie idealnym i starsza populacja i nie świadoma część młodzieży się na to nie zgodzi dobrowolnie bo trzeba coś zrobić. Po za tym występują następujące problemy.

1. Kto miałby przeznaczyć środki na drukowanie i przetwarzanie wniosków ? I kto zapłaci za wykonanie szablonu ?

2. Co z osobami które pomagają oszustom pracując u operatora z pełną możliwością kopiowania kart ? Ich wniosek nie obchodzi i każde zabezpieczenie na karcie zostanie powielone. (Takie osoby są po prostu zwalniane aby nie robić złego piar’u firmie co również może być używane do sabotażu przez konkurencję)

3. W razie zmiany technologii jak operator ma ją wykonać ? Jeśli wymagało to by jakiś zmian jak wpłynąć na posiadacza urządzenia lub w razie potrzeby zmiany fizycznej karty aby ją wykonał ?

4. Co z osobami które wracają do kraju po długim okresie czasu za granicą takim jak studenci na wymianie ? Mają wracać tylko wypełnić wniosek po to aby nie stracić numeru ?

5. Co politykami którzy stracą poparcie z powodu stworzenia prawa pozwalającego na to ? Tak jak na początku mówiłem zwykły Kowalski 30-40m nie wie o cyberbezpieczeństwie i dla niego to jest kolejny wymysł, a starsze osoby mogą nawet nie wiedzieć jak wypełnić wniosek lub wykonać update. Nasze społeczeństwo składa się w większości z tak zacofanych osób.

Ale jak to jest robione technicznie? Wiem, że są bramki SMS, ale dlaczego operator telefonii komórkowej nie występuje w procesie akceptacji nazwy nadawcy czy numeru telefonu? Coś przeoczyłem?

Pamiętam, że jak kiedyś potrzebowałem skorzystać z bramki SMS i najpierw testowałem program wysyłając do siebie była opcja z góry nadania nazwy w bramce, ta sama nazwa pojawia się przy odbiorze SMS i nie musi być w kontaktach. W takim razie powiedziałbym, że to wina protokołu, że na to pozwala.

Operator nie sprawdzi, bo nie ma jak – umiałby zweryfikować tylko numery swoich klientów (i to nie wszystkich, bo ci co akurat są w roamingu też przychodzą z zewnątrz).

Problem jest protokół komunikacji między systemami telekomunikacyjnymi SS7, który niczego nie weryfikuje, to zaszłość z czasów, gdy operatorów była znikoma ilość (około jednego na kraj) i dostęp do niego był bardzo ograniczony.

Te specyfikacje powstawały w czasach gdy chodziło o dodanie jek największej liczby udogodnień, by spopularyzować standard GSM i pokrewne. W ramach ułatwień unikano komplikacji, które miałyby chronić przed nadużyciami, z których nie do końca zdawano sobie sprawę.

Niezrozumiałe jest jednak to, że po tylu latach, po tylu oszustwach, po takiej liczbie poszkodowanych ludzi, nie powprowadzano stosownych zabezpieczeń nawet kosztem komplikacji. To znaczy, rozumiem że operatorzy nie dą zainteresowani bezpieczeństwem ludzi, bo to dla nich dodatkowe koszty, jednak nie rozumiem ustawodawców i urzędów nadzoru, bo to oni powinni dbać o bezpieczeństwo.

normalnie w voip-ie publikujesz dowolny numer tel …jak jest w sciazce adresowej to go telefon przypisuje to kontaktu jak nie ma w ksiazce to wyswietla numer … ot filozofia …

Śmieszne. Żyjemy w czasach AI, a operatorzy nie mogą zablokować spoofingu? A może nie chcą?

Czyli numer telefonu (korzystanie z danego numeru) jest czymś jak konto na jakiejś stronie do którego można się zalogować bez hasła, znając jedynie login. To absurd że telefonia tak działa.

Jeśli hakerzy potrafią podszyć się pod nasz numer to czy otrzymują oni również nasze smsy i rozmowy gdy ktoś do nas pisze? Dlaczego operatorzy nie blokują tego żeby naszego numeru można było używać tylko z naszej karty sim (jakieś zabezpieczenie/szyfrowanie)?

odbieranie jest bardziej skomplikowane, a podłączenie kilku aktywnych kart do jednego numeru do odbierania to w ogóle dodatkowa usługa, więc w większości przypadków nie

Wymaga to trochę więcej wkładu i pieniędzy, ale tak, jest to możliwe. I nawet nie dostaniesz info, że ktoś miał do ciebie dzwonić albo że nie dostałeś SMSa, bo wyląduje już na telefonie oszusta. I to jest przerażające.

https://www.youtube.com/watch?v=wVyu7NB7W6Y

6. TO JEST SKANDAL.

Należy wymusić prawem obowiązek na służbach przedwczesnego sprawdzenia u operatora sieci telefonicznej czy z danego numeru telefonu rzeczywiście wykonano takie połączenie.

Nie może dochodzić do sytuacji, że służby przeszukują czyjeś mieszkanie i konfiskują sprzęt, tylko dlatego, że ktoś wrobił daną osobę w przestępstwo.

Jeszcze ze znajomymi to można rozmawiać przez komunikator typu Signal, ostrzeże nawet przy zmianie telefonu na inny.

Ale gorzej jak chodzi o jakieś instytucje, czasami są sytuacje, gdzie faktycznie czeka się na jakiś kontakt. Jak później potwierdzić z kim faktycznie się rozmawia :(

Niektóre banki mają opcje potwierdzenia tożsamości pracownika, ale … dlaczego dalej wszystkie banki tego nie mają. Przecież to powinna być podstawowa funkcjonalność aplikacji każdego banku.

Operatorzy telefoniczni mają współudział w oszustwie jeśli nic nie chcą zrobić w sprawie jego uniemożliwienia. Wystarczy całkowicie zablokować funkcję zmiany i ukrywania numeru.

Temat znany od dekady chyba, jeśli nie lepiej, u podłoża leżą protokoły na których pracuje sieć.

Mamy więc globalny bubel, nienaprawialny z racji skali, ale to problem Kowalskiego …

Tym sie nasza Zomo-policja nie zajmie, tylko staniem w krzakach z fotoradarem albo pałowaniem protestujących rolników… Faktycznie państwo z kartonu…

Jednego nie rozumiem. Ludzie nadal nabierają się na tę samą metodę -> w skrócie “Zapłać kasę a dzieciak nie trafi do więzienia za spowodowanie wypadku” ? Przecież to jest samo w sobie przestępstwem.

Jest może taka apka, co automatycznie rozłącza przychodzę, a po chwili od razu oddzwania?

Od biedy takie rozwiązanie by się moim zdaniem sprawdziło.

Szokujące, jak łatwo ktoś może nas nabrać, szczególnie gdy w grę wchodzi coś tak przekonującego jak klonowanie głosu. Wydaje się, że najlepszą obroną jest po prostu być czujnym puki sieci GMS coś tym zrobią.

Ustalcie sobie z rodzina jakieś słowo-klucz albo zdanie które każdy ma podać jak jest wątpliwa sytuacja typu dzwoni z numeru z którego nigdy wcześniej nie dzwonił albo zajdą okoliczności jak w artykule. Pytasz się rzeczonego bliskiego podaj magiczne słowo najpierw, ten coś kręci że zapomniał, to wiadomo że sklonowany głos do nas mówi.Możemy ustalić np. trzy hasła, na wypadek jakby jedno zapomniał i spytać się to chociaż powiedz ile było haseł.

Generalnie jak będą o tym wiedzieć tylko nasi bliscy to nie ma bata by taka weryfikacja nie zadziałała.

Zawsze warto, oddzwaniać jak ktoś napisał i weryfikować człowieka na kilka sposobów życzyć politykom więcej takich zdarzeń wtedy zaczną działać jak z tym absurdem pesel-owym nie zastrzeżesz, to cię okradną.

Ja mam większy problem. Chcę zmusić telefon do pobrania SMSów z obcego telefonu po samym numerze telefonu. Jak ktoś to osiągnie to będzie prawdziwym hakierem. Nie chce mi się dzwonić do obsługi klienta, że karta SIM się zepsuła.

Co zrobić, gdy po raz kolejny ktoś oddzwania, mimo, że ja do nikogo nie dzwoniłam? Ludzie się irytują, a ja sama jestem zdziwiona…

Dziwię się, że w telefonii do tej pory nie ma certyfikatów jak w Internecie. Dwustronna wymiana certyfikatów z weryfikacją i już obie osoby wiedzą z kim gadają. Kto nie ma certyfikatu w telefonie, albo nie może go obsłużyć, nie jest stroną zaufaną. Może nie zawsze taka autentykacja jest potrzebna, ale jak widać w Internecie przeglądarka sama blokuje dostęp do nieszyfrowanego połączenia nawet na stronach informacyjnych bez przekazywania danych poufnych.