Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Europol koordynuje globalną operację PowerOFF, w ramach której służby z 21 krajów – w tym polskie CBZC – od 2022 roku współpracują przy likwidacji infrastruktury służącej do przeprowadzania ataków DDoS. Podczas tegorocznej realizacji zidentyfikowano ponad 75 tysięcy użytkowników zaangażowanych w nielegalną działalność. Ponadto zatrzymano 4 osoby, dokonano 25 przeszukań oraz…

Czytaj dalej »

Badacze bezpieczeństwa z Unit42 alarmują o trwającej kampanii wymierzonej w posiadaczy starszych routerów TP-Link. Na celowniku są modele, które nie są już objęte wsparciem producenta (status End-of-Line): Cyberprzestępcy wykorzystują lukę oznaczoną jako CVE-2023-33538, która pozwala na wstrzykiwanie złośliwych poleceń (RCE, Remote Command Execution). Analizując próbki można dojść do wniosku, że…

Czytaj dalej »

RODO pomimo oczywistych obowiązków wniosło w naszą przestrzeń wiele istotnych korzyści. Od czasu wejścia w życie rozporządzenia o ochronie danych osobowych każda firma, która przetwarza dane klientów, ma obowiązek nie tylko zabezpieczać je przed wyciekiem, ale też informować o incydencie, gdy do niego dojdzie. Właśnie z taką sytuacją mierzy się…

Czytaj dalej »

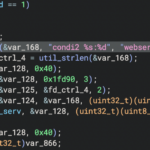

Stara prawda mówi, że klasyki są zawsze w cenie… Mamy 2026 rok, a my nadal spotykamy w firmach te same błędy, które od lat kończą się przejęciem całej sieci w kilka minut. Na audytach i testach penetracyjnych regularnie widzimy dokładnie te same 10 rzeczy, które atakujący uwielbiają najbardziej. I nie…

Czytaj dalej »

Znowelizowana ustawa o krajowym systemie cyberbezpieczeństwa (UKSC) obowiązuje w Polsce od 2 kwietnia 2026 r., a wraz z nim NIS 2 – dyrektywa, której Polska nie zdążyła transponować w terminie UE (17.10.2024 r.), a której konsekwencje będą dotyczyły bezpośrednio zarządów. Do końca października 2026 r. istnieje obowiązek samoidentyfikacji i rejestracji,…

Czytaj dalej »

Gdy pada pytanie, czy sieć firmowa obsługuje IPv6, odpowiedź większości administratorów jest krótka: „Nie wdrażaliśmy”. I, technicznie rzecz biorąc, mają rację. Nikt nie konfigurował routera brzegowego do rozgłaszania prefiksu IPv6. Nikt nie stawiał serwera DHCPv6. Nie ma żadnej polityki adresowania w tej przestrzeni. Problem w tym, że IPv6 nie czeka…

Czytaj dalej »

Początkowo informacja na temat wykrycia (kolejnej) podatności w Telnetd przeszła bez echa. Wszak Telnet to bardzo stary protokół. Niska popularność rozwiązania może tłumaczyć, dlaczego problem początkowo nie wzbudził większego zainteresowania… TLDR: Telnet to rozwiązanie, które swoje największe triumfy święciło w czasach, kiedy nikomu jeszcze nie śnił się powszechny dostęp do…

Czytaj dalej »

To nie jest łatwy czas dla twórców GTA VI. W 2022 r. świat obiegła informacja o spektakularnym włamaniu do środowiska deweloperskiego Rockstar Games, w wyniku którego wykradziono ponad 90 nagrań z gry będącej w wersji deweloperskiej (alfa). Nic więc dziwnego, że wraz ze zbliżającą się premierą nowej odsłony GTA, aktywność…

Czytaj dalej »

Badacze bezpieczeństwa z EXPMON przedstawili analizę podatności typu zero-day wymierzonej w użytkowników Adobe Reader. Próbka o nazwie yummy_adobe_exploit_uwu.pdf zawierająca malware została wgrana do systemu EXPMON pod koniec marca 2026 r. TLDR: Wyniki analizy przeprowadzonej przez system potwierdziły, że próbka posiada cechy potencjalnie złośliwego oprogramowania. Nie udało się jednoznacznie przypisać jej…

Czytaj dalej »

Ostatnie miesiące przyzwyczaiły nas do ataków na łańcuch dostaw, które zwykle polegają na dodaniu złośliwej zależności do powszechnie używanego oprogramowania. Zmiany te, mogą już na etapie instalacji pakietu spowodować przejęcie systemu, na którym zostały uruchomione. Tym razem niezidentyfikowani sprawcy nie zdołali (nie musieli?) atakować zależności oprogramowania diagnostycznego CPUID (chodzi o…

Czytaj dalej »

Krótko i na temat. Jeżeli chcecie zobaczyć, jak w praktyce wygląda nowoczesny atak na Active Directory w środowisku Windows, który omija większość klasycznych detekcji, to… 16 kwietnia zarezerwujcie sobie 90 minut w kalendarzu. O godz. 10:00 (lub drugi termin tego samego dnia, godz. 19:00) Marek Rzepecki i Wiktor Szymanik (czarodzieje…

Czytaj dalej »

Od 3 kwietnia 2026 r. weszły w życie nowe, znacznie surowsze wymagania wynikające z nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (NIS 2 / KSC 2). Przepisy nakładają m.in. obowiązek regularnego szkolenia kadry zarządzającej i pracowników firm podlegających pod regulację NIS2 w zakresie cyberbezpieczeństwa. W niniejszym artykule przedstawiamy naszą propozycję mądrego…

Czytaj dalej »

Na jednym z portali monitorujących aktywność grup cyberprzestępczych pojawił się wpis związany z rzekomym atakiem na stację Polsat. Z opublikowanych informacji wynika, że wyciekło ponad 75 GB danych. Odpowiedzialność za atak wzięła grupa ALP-001, która od niedawna stała się aktywna w cyberprzestrzeni. TLDR: Na stronie typu shame site cyberprzestępcy umieścili…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity zidentyfikowali podejrzane aktualizacje wielu paczek npm. Okazuje się, że jest to nowa kampania – nazwana CanisterWorm – która nie tylko infekuje urządzenia programistów, ale też pakiety, do których mają oni dostęp (z poziomu swojego tokenu). Według ustaleń badaczy początkiem kampanii było wdrożenie złośliwej aktualizacji skanera Trivy,…

Czytaj dalej »

Historię opisał Bogdan Chadkin na swoim blogu. Pewnego dnia otrzymał wiadomość z propozycją pracy. Joan, przedstawiający się jako CTO pewnego europejskiego startupu fintech, poprosił o przeniesienie rozmowy na Telegram (red flag nr 1). TLDR: Rozmowa miała odbyć się w aplikacji Microsoft Teams. Strona z otrzymanego linku nie działała poprawnie na…

Czytaj dalej »