Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

To nie jest łatwy czas dla twórców GTA VI. W 2022 r. świat obiegła informacja o spektakularnym włamaniu do środowiska deweloperskiego Rockstar Games, w wyniku którego wykradziono ponad 90 nagrań z gry będącej w wersji deweloperskiej (alfa). Nic więc dziwnego, że wraz ze zbliżającą się premierą nowej odsłony GTA, aktywność grup hakerskich wymierzonych w studio przybierze na sile.

TLDR:

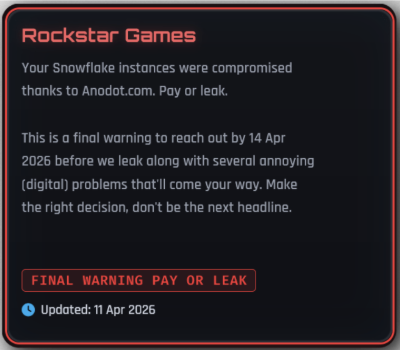

I rzeczywiście ten scenariusz zaczyna się spełniać. Grupa ShinyHunters na stronie typu shame site opublikowała wpis, w którym chwali się, że przejęła dostęp do instancji Snowflake.

Co ciekawe, cyberprzestępcy nie musieli przełamywać zabezpieczeń Snowflake, w oparciu o którą Rockstar Games zbudował hurtownię danych. Postanowili skupić się na oprogramowaniu Anodot, służącym do monitorowania i analizy danych biznesowych w czasie rzeczywistym. Z racji swojego przeznaczenia, narzędzie to posiadało szerokie uprawnienia dostępu do infrastruktury chmurowej firmy.

Najprawdopodobniej na skutek socjotechniki (vishing), atakującym udało się wykraść tokeny uwierzytelniające, które pozwoliły im na zalogowanie się do infrastruktury celu. Podszywając się pod zaufaną usługę wewnętrzną, cyberprzestępcy dokonali skutecznej eksfiltracji danych. W takiej sytuacji systemy bezpieczeństwa stają się “ślepe” i nie alarmują o wykryciu anomalii. Istnieje duże prawdopodobieństwo, że o fakcie wystąpienia incydentu firma dowiedziała się po publikacji komunikatu o rzekomym wycieku danych. Cyberzbóje grożą publikacją wykradzionych danych, jeżeli przedstawiciele firmy nie rozpoczną procesu negocjacji do dnia 14 kwietnia.

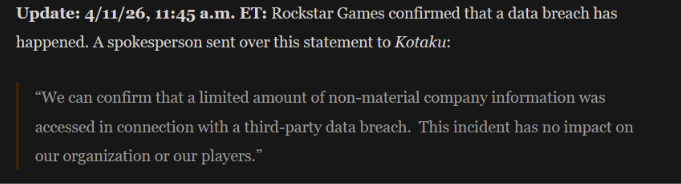

Rzecznik Rockstar Games w rozmowie z redakcją serwisu Kotaku potwierdził fakt wystąpienia incydentu. Starając się ostudzić emocje oraz zminimalizować wagę zdarzenia stwierdził, że atakujący uzyskali dostęp do ograniczonej ilości nieistotnych informacji korporacyjnych. Cyberatak nie wpłynął na infrastrukturę krytyczną ani na bezpieczeństwo graczy.

Oficjalne oświadczenie przedstawiciela firmy niewiele mówi o tym co się dokładnie wydarzyło i do jakich zasobów cyberprzestępcy uzyskali dostęp. Na chwilę obecną możemy spekulować, że są to dane związane z szeroko pojętą analityką biznesową oraz operacjami korporacyjnymi. Oznacza to, że jeżeli strony nie dojdą do porozumienia, możemy się spodziewać upublicznienia wrażliwych informacji takich jak szczegółowe raporty finansowe, kontrakty czy też strategie marketingowe.

Ujawnienie tych danych oznaczałoby dla firmy poważne straty wizerunkowe, które mogłyby bezpośrednio oddziaływać na jej dalszy rozwój. Zwłaszcza w kontekście nadchodzącej premiery GTA VI, informacja o cyberataku mogłaby mieć duży wpływ kwestie sprzedażowe.

Incydent w Rockstar Games uświadamia nam, jak nawet najmniejszy element będący częścią systemu, może przyczynić się do skutecznego ataku. Korzystając z rozwiązań typu Software-as-a-Service (SaaS) należy mieć na uwadze, że mogą one stanowić potencjalny punkt wejścia do systemu. Nad bezpieczeństwem tego typu rozwiązań czuwa dostawca, jednak to po stronie klienta leży odpowiedzialność za właściwą konfigurację i odpowiednie zarządzania uprawnieniami.

Sytuacja jest dynamiczna. Czy Rockstar Games ugnie się przed żądaniami cyberprzestępców i pójdzie na układ, czy zaryzykuje ujawnieniem danych? Zapewne za kilka dni się tego dowiemy.

Źródło: kotaku.com, thecybersecguru.com,

~_secmike

W biznesie związanym z grami takie wycieki to czasem ustawki, a tu widzimy że chodzi o filmy z gry. To ma podsycić ciekawość u graczy.