Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

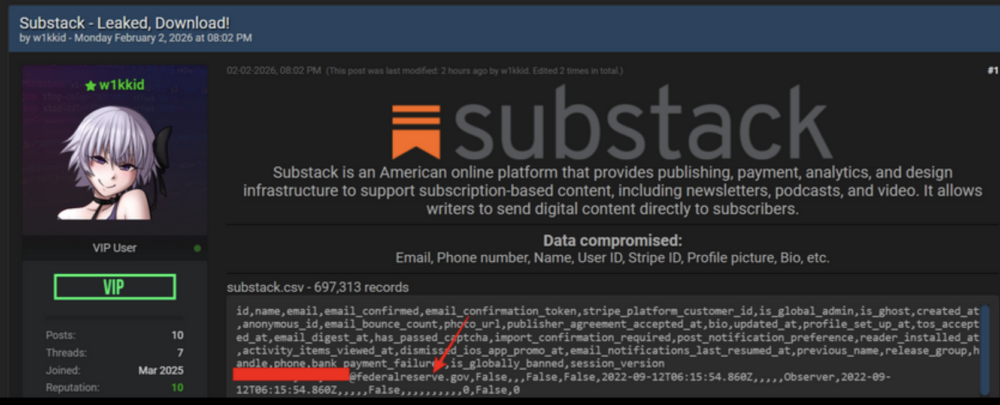

Substack to platforma, na której twórcy mogą tworzyć własne newslettery (także płatne) a użytkownicy – subskrybować i czytać ich treści. Z początkiem lutego użytkownik BreachForums poinformował, że uzyskał dane (prawie 700 tysięcy rekordów) użytkowników platformy. Firma potwierdziła fakt wycieku i wydała ogólny komunikat informujący użytkowników o sytuacji.

TLDR:

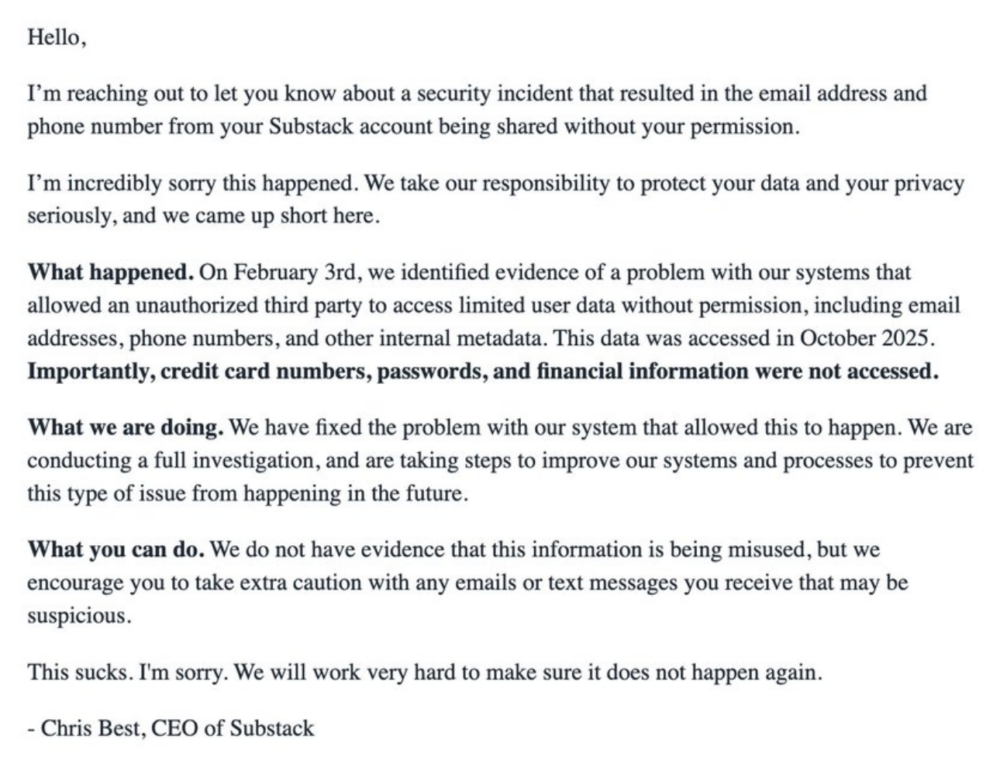

W komunikacie do użytkowników dotkniętych wyciekiem, który objął tylko część kont na platformie, poinformowano że dotyczy on adresów e-mail, numerów telefonów oraz innych metadanych. Wskazano, że źródłem był błąd pozwalający na uzyskanie dostępu do danych niektórych kont bez konieczności uwierzytelnienia. Wyciek miał nie obejmować haseł, danych kart płatniczych i innych informacji finansowych.

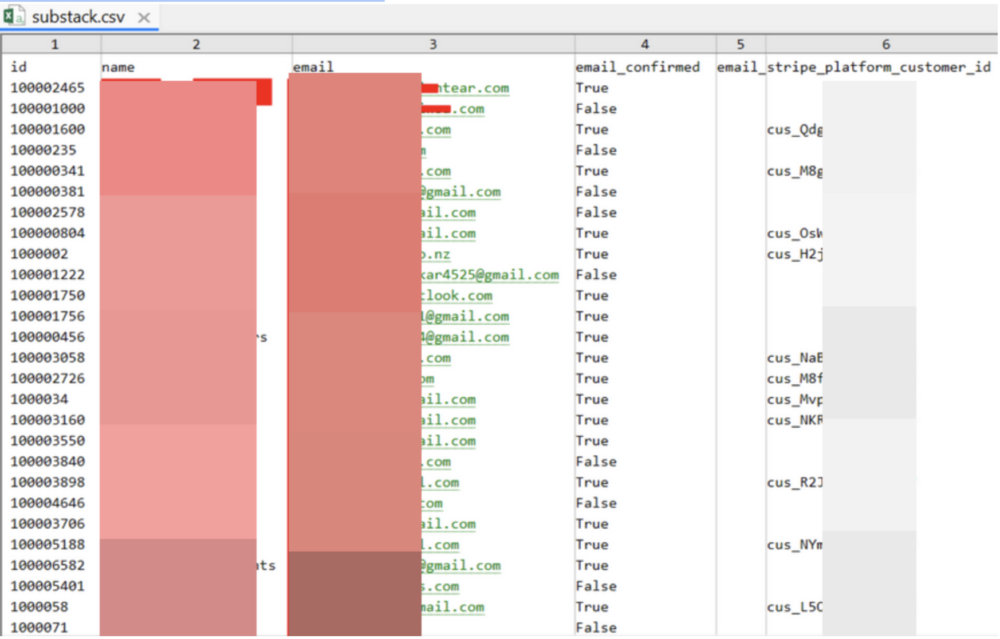

Autor wycieku na BreachForums pokazał przykładowe rekordy, które sugerują, że nie był to typowy scrapping profili użytkowników. W udostępnionej próbce znalazły się informacje takie jak identyfikator Stripe (bramki do płatności) czy wartość przechowująca stan potwierdzenia adresu e-mail. Były także daty utworzenia kont i ustawienia powiadomień. Nie są to dane widoczne na stronie profilowej użytkownika, co potwierdza wersję Substack o błędzie ujawniania nadmiarowych danych w nieautoryzowany sposób.

Zawarte w opublikowanych rekordach identyfikatory Stripe nie ujawniają bezpośrednio danych kart płatniczych, ale łączą konta Substack z kontami klientów w Stripe. Samo ID nie umożliwia jednak uzyskania informacji o płatnościach użytkownika.

Portal Hackread połączył dane kont z tworzonymi “newsletterami” i zdjęciami profilowymi, powiązując część rekordów z twórcami na platformie, co pokazuje, że wyciek dotknął nie tylko subskrybentów, ale także twórców treści. Numery telefonów użytkowników pochodzą z wielu krajów, a daty utworzenia kont obejmują okres kilku lat.

Substack stwierdził, że naprawił błąd będący przyczyną wycieku. Wskazano także, że nie ma sygnałów o wykorzystywaniu danych nim objętych. Głównym ryzykiem dla użytkowników byłyby ukierunkowane ataki phishingowe. Wiadomości rozsyłane w tego typu kampaniach odwołują się do informacji o koncie użytkownika i innych uzyskanych danych (np. subskrybowane newslettery), co ma zwiększać ich wiarygodność.

W przypadku otrzymania tego typu maila (np. ostrzeżenie o aktywności na koncie, prośba o potwierdzenie bądź inne działanie) polecamy nie wpisywać swoich danych logowania na stronie z zamieszczonego w wiadomości linku. Najlepszą praktyką jest ręczne otwarcie strony (nie przez link z maila), zalogowanie się na niej i zweryfikowanie, czy faktycznie wymagane jest jakieś działanie.

Pomóc może też menedżer haseł, który przy odpowiedniej konfiguracji nie uzupełni formularza logowania na fałszywej stronie. W przypadku Substacka, główną metodą logowania jest jednak link/kod wysyłany mailem (magic link). W taki link klikajmy jednak tylko, jeśli w tym momencie sami zainicjowaliśmy logowanie, a kod wpisujmy tylko na stronie, na którą sami weszliśmy w celu zalogowania.

Część użytkowników Substacka może korzystać z haseł – dotyczy to osób, które samodzielnie aktywowały taką opcję lub zakładały konto przed zmianą sposobu logowania. Na ten moment nic nie wskazuje jednak na to, żeby wyciek objął hasła bądź ich hashe. Warto jednak korzystać z unikalnych haseł dla każdego serwisu (pomaga w tym wspomniany menedżer haseł). W ustawieniach konta warto też włączyć uwierzytelnianie dwuetapowe.

Źródła:

~Tymoteusz Jóźwiak